Dans cet article:

Le SSO, ou authentification unique, permet aux individus d'utiliser un seul ensemble d'identifiants pour s'inscrire et se connecter à une variété de sites web et de plateformes SaaS (Software as a Service).

La plupart des gens connaissent le SSO grâce à l'inscription avec une application tierce, une fonctionnalité qui vous permet d'utiliser vos identifiants existants pour vous inscrire et vous connecter à de nombreux sites web, dont Moqups.

L'authentification unique avec SAML va plus loin et permet aux employés d'une organisation d'utiliser un seul ensemble d'identifiants pour se connecter à une variété de sites web et d'applications dont ils pourraient avoir besoin pour leur travail.

SAML (Security Assertion Markup Language) est la norme ouverte qui permet aux fournisseurs d'identité (IDP) tels que OneLogin, Okta, Microsoft Azure AD ou Google de transmettre des identifiants d'autorisation aux fournisseurs de services (SP) comme Moqups. Si vous le souhaitez, vous pouvez également configurer un SAML personnalisé pour les IDP qui ne figurent pas sur cette liste.

Une fois SAML activé pour votre compte Moqups, les utilisateurs peuvent utiliser le SSO en saisissant simplement leur e-mail lors de la connexion SAML. Moqups authentifie ensuite leurs identifiants via l'IDP – et ils peuvent commencer à utiliser notre application.

Vous pouvez également configurer le provisionnement automatique avec SCIM (System for Cross-domain Identity Management). SCIM permet aux services informatiques d'automatiser leur processus de gestion des identités d'utilisateurs au sein d'un IDP. Pour configurer SCIM, vous devrez générer un jeton API dans Moqups, puis l'ajouter à votre IDP. Vous trouverez des instructions pour chacun de nos IDP pris en charge ci-dessous.

Qui peut utiliser cette fonctionnalité ?

Tous les comptes Illimités Moqups peuvent activer le SSO en configurant SAML avec leur IDP.

Pour configurer une intégration SAML, vous aurez besoin de privilèges Admin à la fois pour Moqups et pour l'IDP de votre choix.

Les administrateurs Moqups ont également la possibilité d'exiger que les membres de leur équipe utilisent une option SSO, soit via une application tierce, soit via l'un des fournisseurs SAML listés ci-dessous.

Vous cherchez toujours ?

Le provisionnement automatique SCIM peut également être configuré pour Moqups en utilisant l'un de ces IDP.

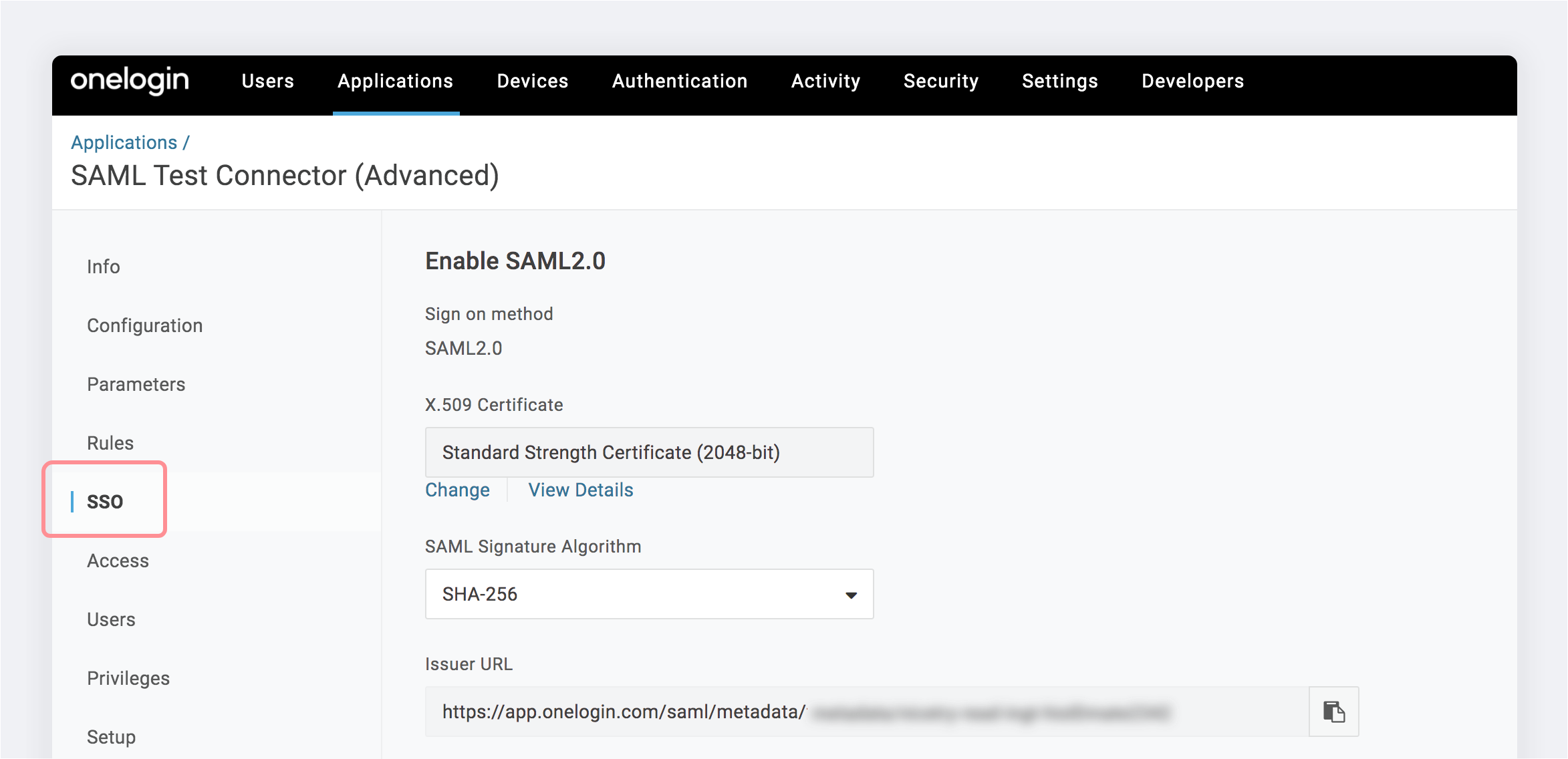

SAML OneLogin

Veuillez suivre ces étapes pour configurer SAML OneLogin pour votre compte Moqups :

-

Une fois connecté à OneLogin, sélectionnez l'onglet SSO pour l'application Moqups.

-

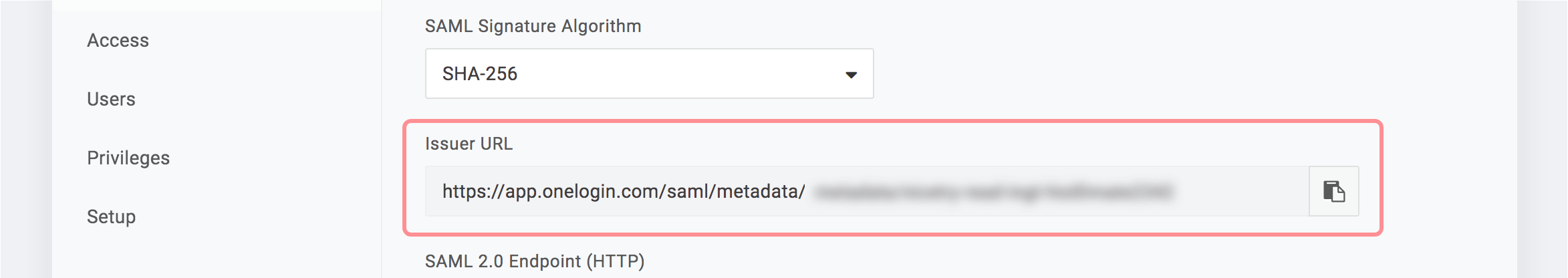

Dans le champ URL d'émetteur, copiez les métadonnées du fournisseur d'identité.

-

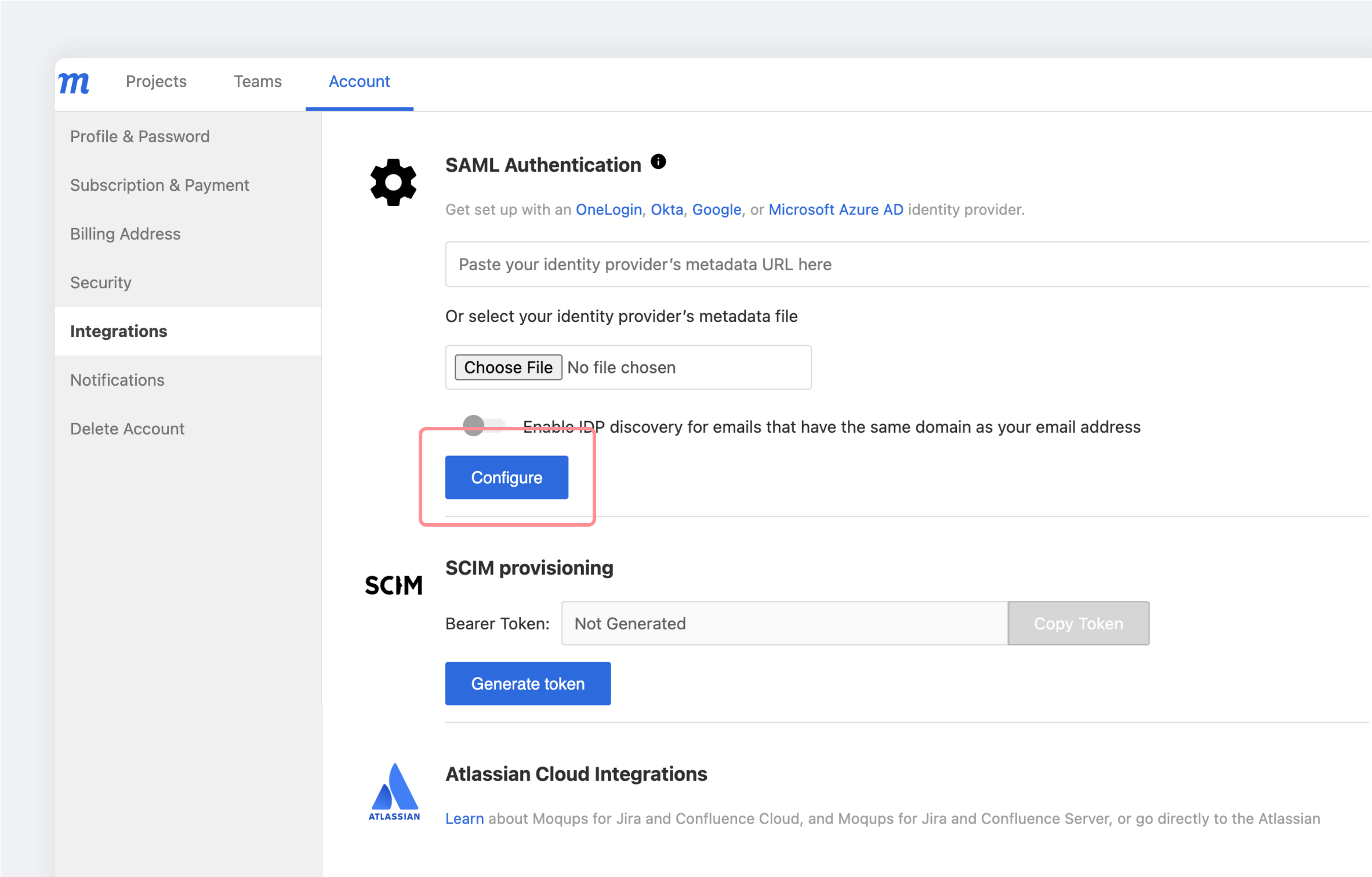

Cliquez ici pour vous connecter à Moqups et accéder à l'onglet Intégrations sur la page Compte de votre Tableau de bord.

-

Dans la section Authentification SAML de votre onglet Intégrations, collez l'URL des métadonnées du fournisseur d'identité copiée à l'étape 2 et cliquez sur le bouton Configurer.

-

Votre configuration est maintenant terminée.

Configuration SAML Okta

Veuillez suivre ces étapes pour configurer SAML Okta pour votre compte Moqups :

-

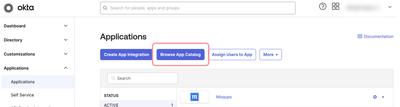

Une fois connecté à Okta, sélectionnez l'onglet Applications et cliquez sur le bouton Browse App Catalog.

-

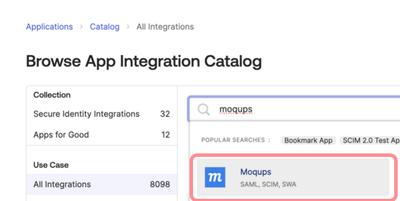

Recherchez Moqups dans le catalogue d'intégration d'applications et cliquez sur Moqups

-

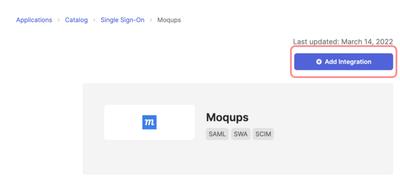

Cliquez sur le bouton Add Integration.

-

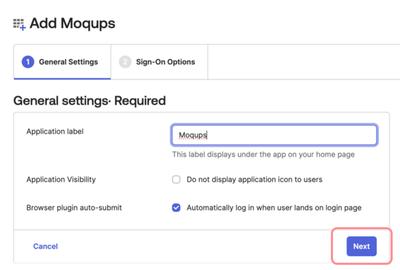

Lorsque la page Add Moqups s'ouvre, accédez à l'onglet General Settings et cliquez sur le bouton Next.

-

Envoyez un e-mail à support@moqups.com pour obtenir le Certificat de chiffrement Moqups. Enregistrez le fichier moqups.pem sur votre bureau.

-

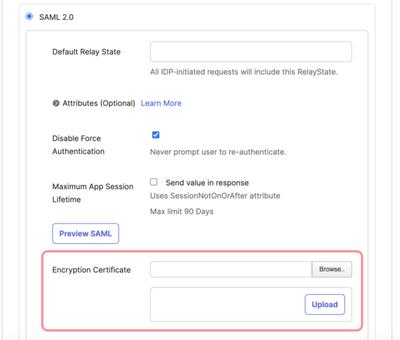

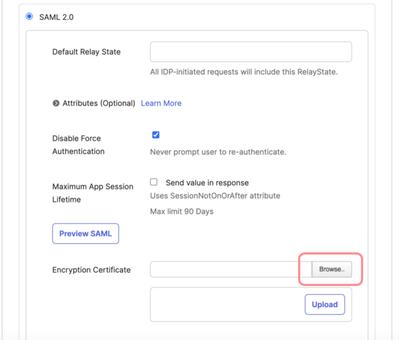

Toujours sur la page Add Moqups, passez à l'onglet Sign-On Options et faites défiler jusqu'au champ Encryption Certificate. Cliquez sur le bouton Browse pour trouver le certificat moqups.pem enregistré à l'étape précédente (Étape 5).

-

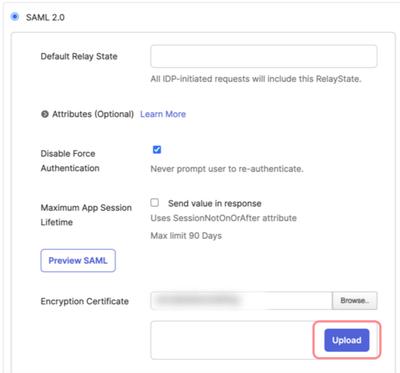

Sélectionnez le certificat de chiffrement SAML Moqups (moqups.pem) et cliquez sur le bouton Upload.

-

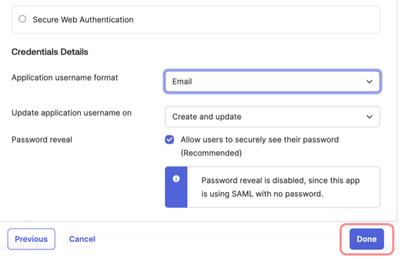

Maintenant, faites défiler plus bas sur la page Add Moqups jusqu'aux Credential Details. Pour le format du nom d'utilisateur de l'application, choisissez Email et cliquez sur le bouton Done.

-

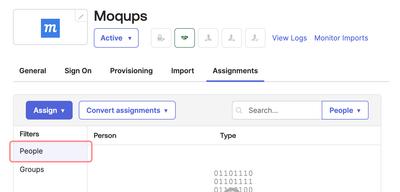

Une fois que vous avez cliqué sur Done sur la page Sign-On Options, la page d'intégration Moqups d'Okta s'ouvrira et l'onglet Assignments sera présélectionné. Cliquez sur le bouton Assign et sélectionnez People dans la liste Filters. Maintenant, depuis la liste Person, vous pouvez sélectionner les utilisateurs qui auront accès à l'application Moqups.

-

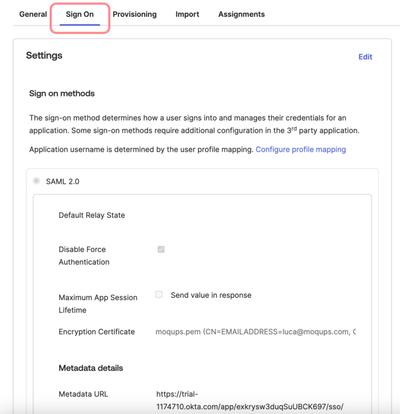

Maintenant, sélectionnez l'onglet Sign On de la même page et faites défiler jusqu'à la section de détails Metadata.

-

Dans la section Metadata details, copiez l'URL des métadonnées. Une fois l'URL copiée, vous devrez vous connecter à Moqups et accéder au Tableau de bord de l'application Moqups.

-

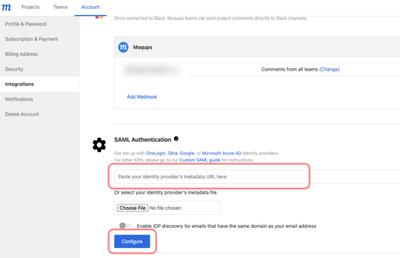

Dans le Tableau de bord Moqups, accédez à la page Compte et sélectionnez l'onglet Intégrations. Faites défiler jusqu'à la section Authentification SAML et collez l'URL des métadonnées du fournisseur d'identité copiée à la dernière étape (Étape 11) dans le champ disponible. Ensuite, cliquez sur le bouton Configurer.

-

Votre configuration est maintenant terminée.

SAML Microsoft Azure AD

Cette section fournit un aperçu et les étapes nécessaires pour configurer l'authentification SAML pour Moqups et Microsoft Azure AD.

Contenu

- Fonctionnalités prises en charge

- Prérequis

- Instructions de configuration étape par étape

- Renouveler un certificat de signature SAML expiré

Fonctionnalités prises en charge

L'intégration SAML Microsoft Azure/Moqups prend actuellement en charge les fonctionnalités suivantes :

- SSO initié par le SP

- SSO initié par l'IDP

- Provisionnement JIT (Just In Time)

Prérequis

L'authentification SAML est disponible pour les clients Moqups disposant de notre Abonnement Illimité.

Instructions de configuration étape par étape

Dans Azure AD, vous devrez ajouter Moqups depuis la galerie à votre liste d'applications SaaS gérées. Ensuite, dans l'application Moqups, vous devrez ajouter l'URL des métadonnées Azure à votre Tableau de bord.

Veuillez suivre ces étapes :

-

Connectez-vous au portail Azure.

-

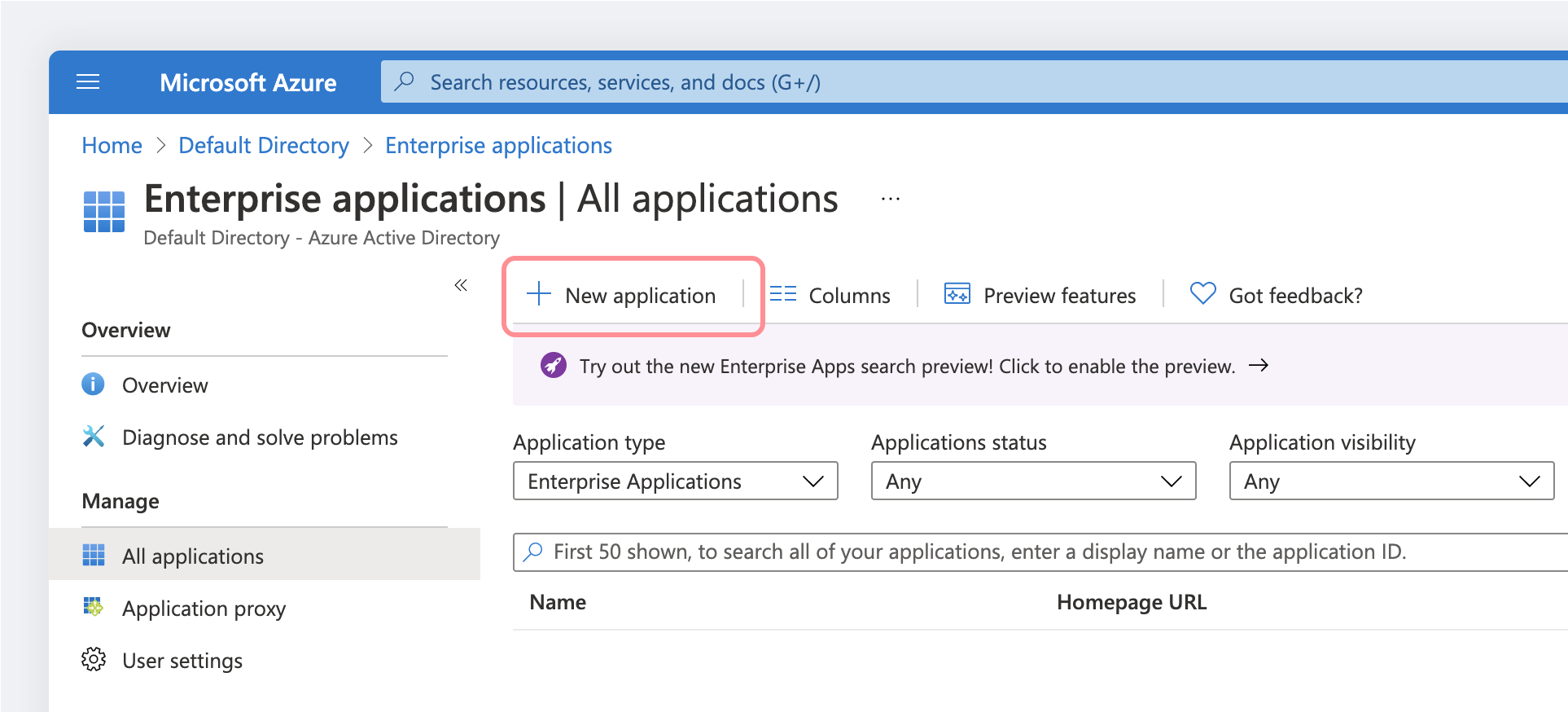

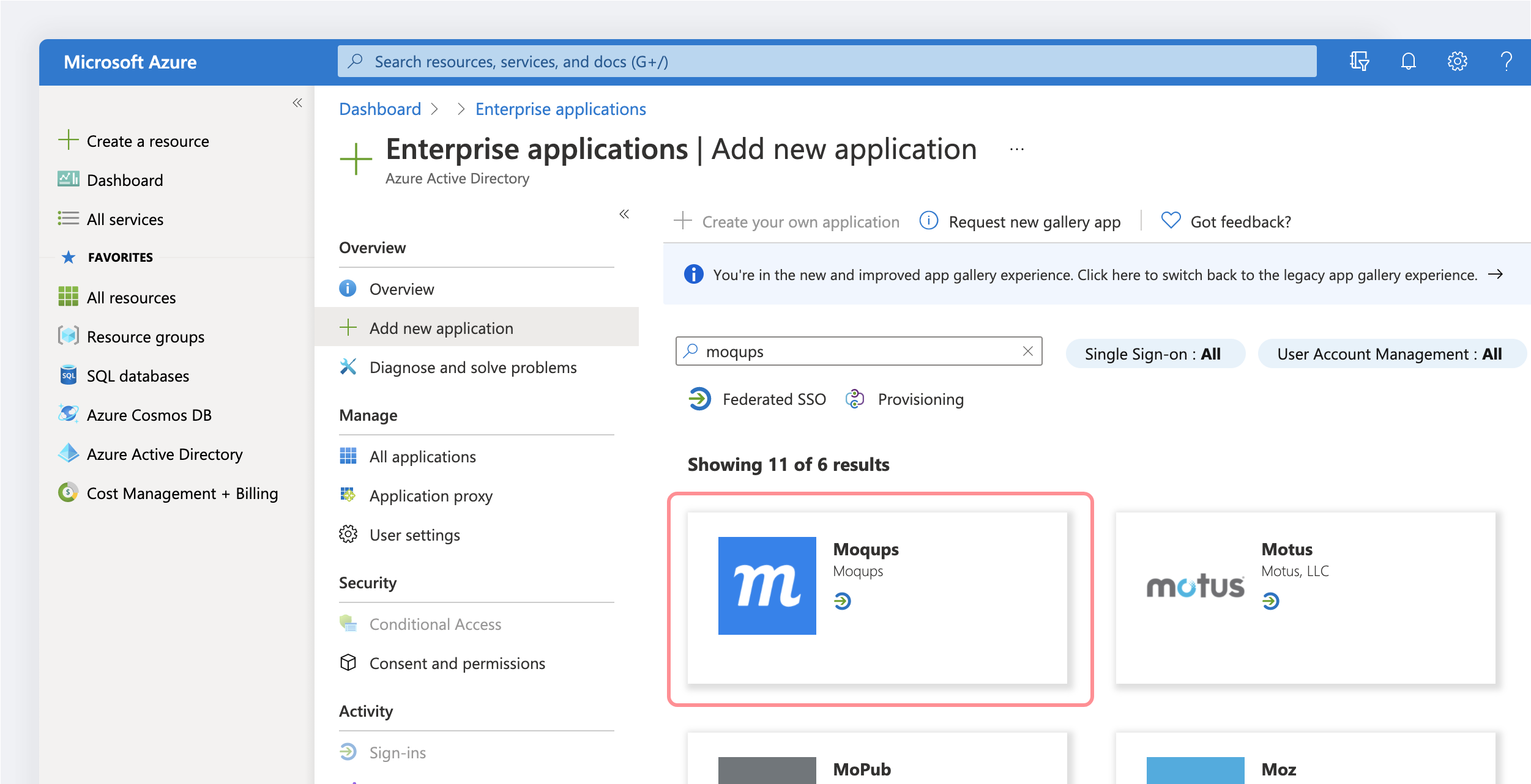

Sélectionnez Azure Active Directory → Applications d'entreprise → +Nouvelle application

-

Pour ajouter une nouvelle application, sélectionnez Nouvelle application :

-

Dans la section Ajouter depuis la galerie, saisissez Moqups dans la zone de recherche.

-

Sélectionnez l'application Moqups dans le panneau des résultats.

-

Vous devriez être redirigé vers l'application Moqups dans Azure (sinon, accédez à Azure Active Directory → Applications d'entreprise → Toutes les applications → Moqups)

-

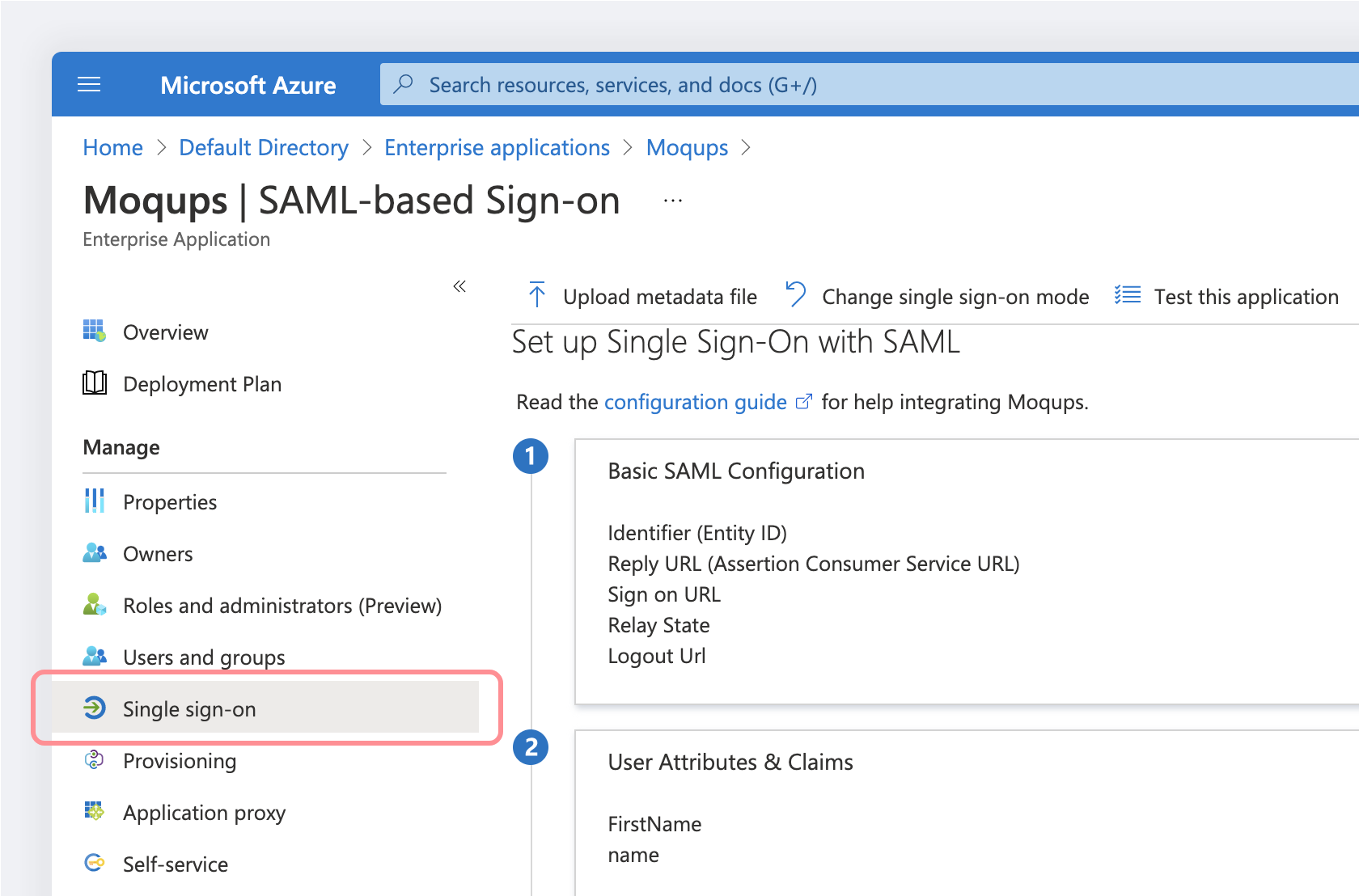

Accédez à Authentification unique :

-

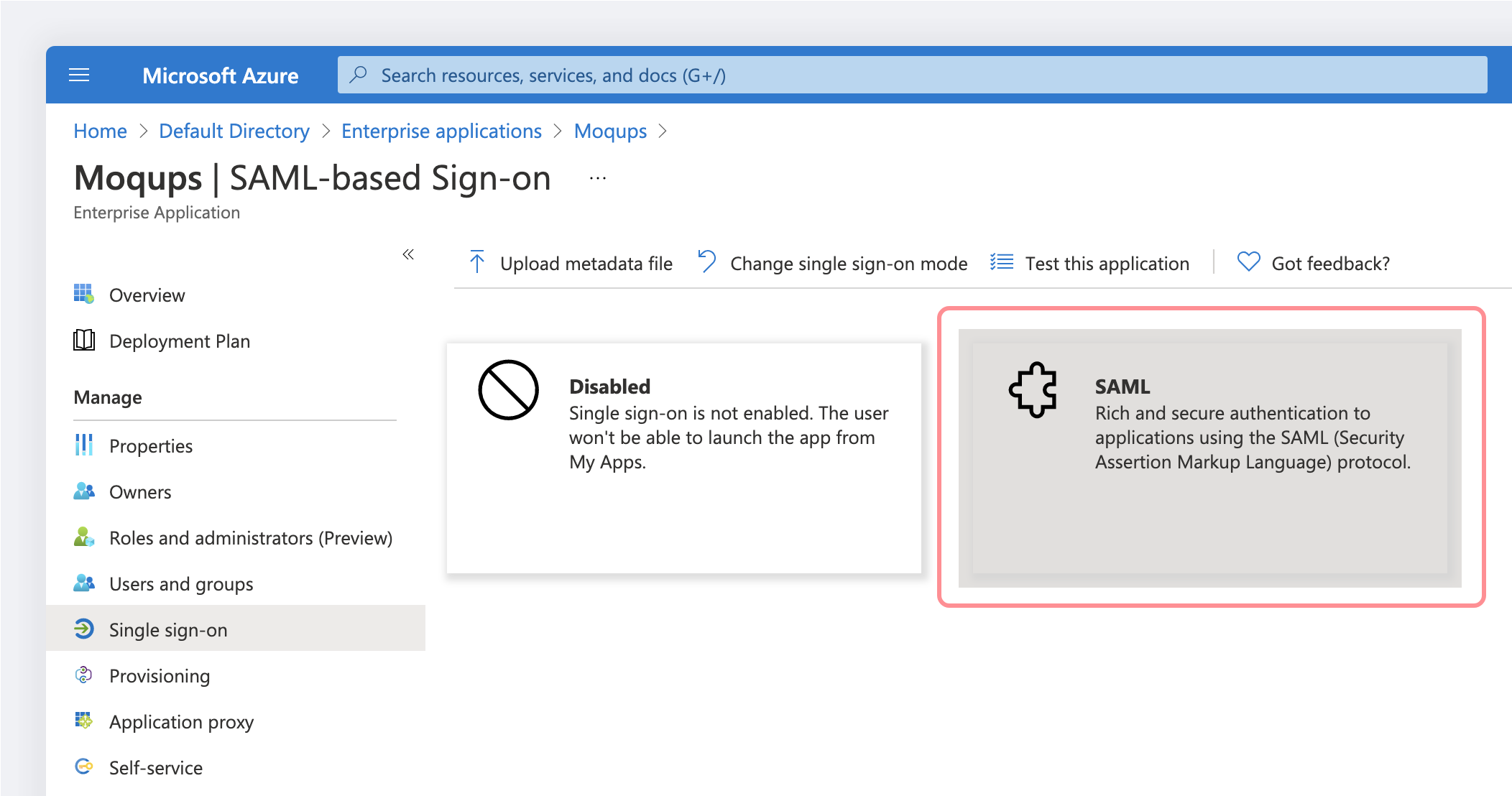

Sur la page Sélectionner une méthode d'authentification unique, sélectionnez SAML :

-

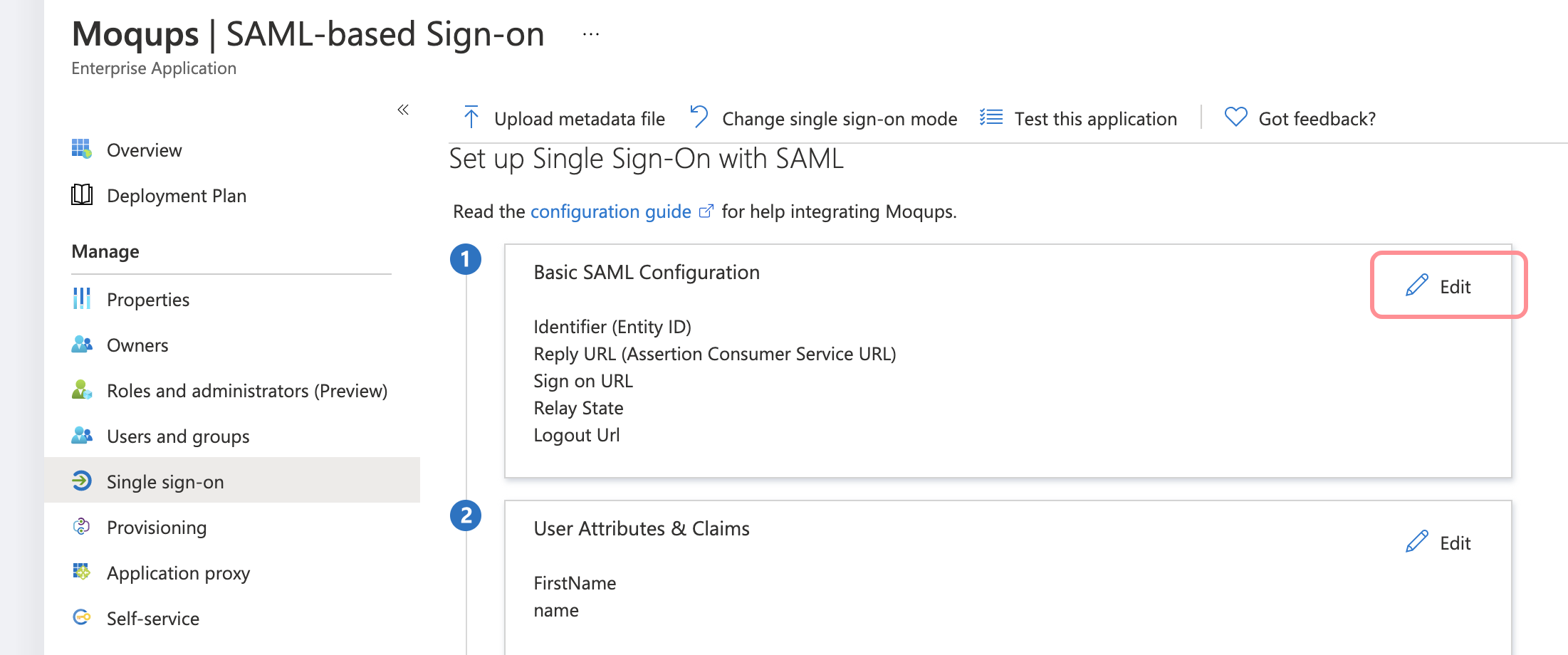

Sur la page Configurer l'authentification unique avec SAML, cliquez sur l'icône modifier/crayon pour la Configuration SAML de base afin de modifier les paramètres :

-

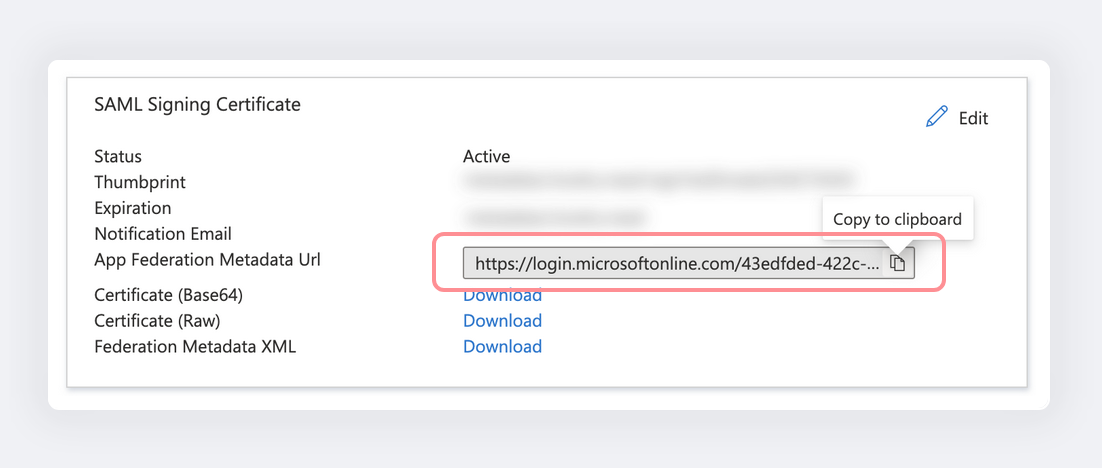

Copiez l'URL des métadonnées de fédération d'applications :

-

Connectez-vous à Moqups.

-

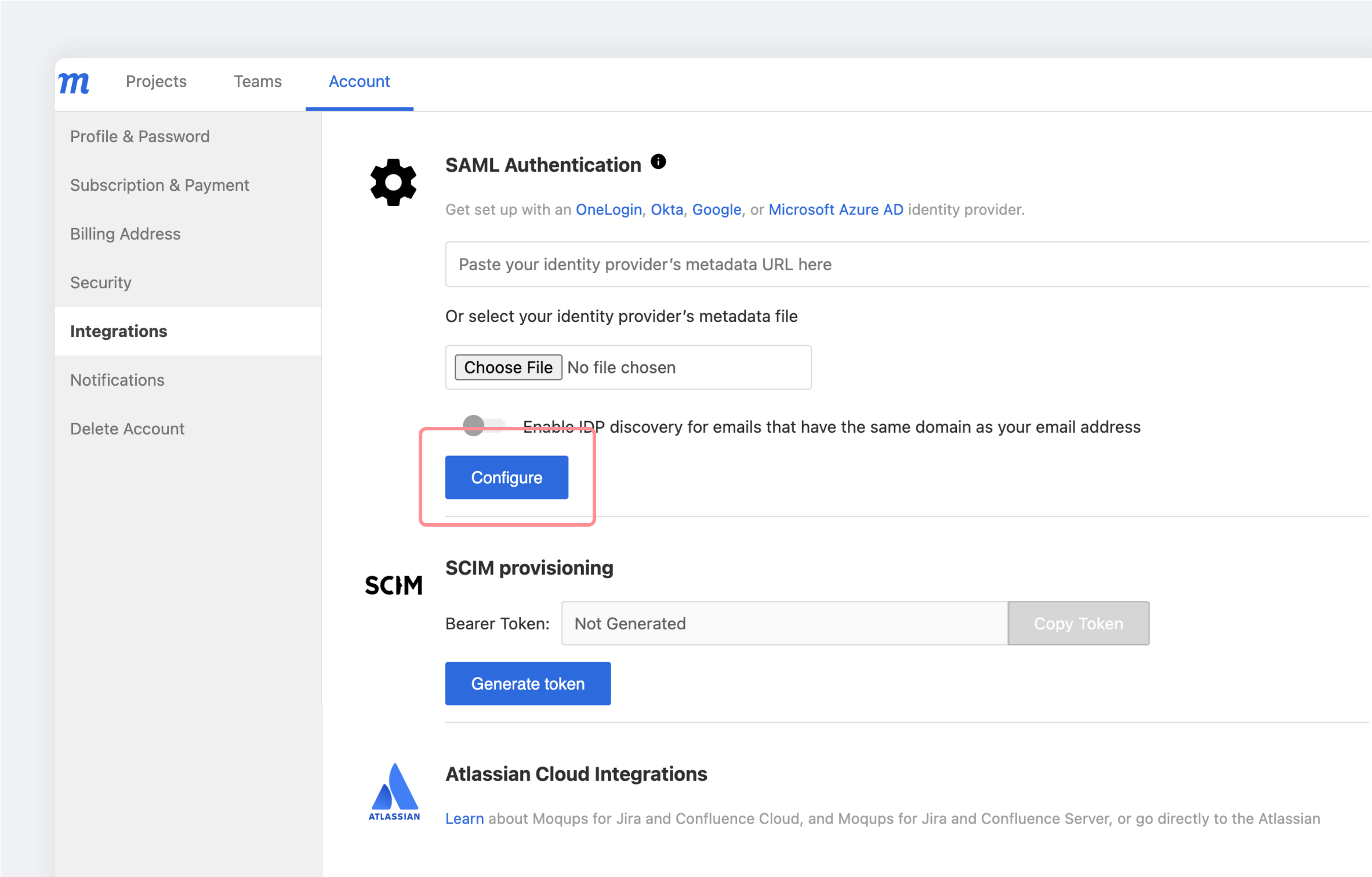

Accédez à https://my.moqups.com/dashboard/account/integrations

-

Collez maintenant l'URL des métadonnées de fédération d'applications copiée à l'Étape 10.

-

Cliquez sur le bouton Configurer

-

Votre configuration est maintenant terminée.

Renouveler un certificat de signature SAML expiré

Avec Azure AD, vous devrez renouveler votre certificat de signature SAML à son expiration. Azure vous avertira avant la date d'expiration. Voici les étapes pour renouveler votre certificat de signature et l'ajouter à Moqups :

-

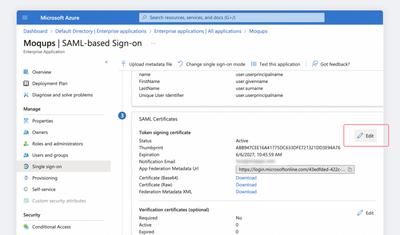

Dans votre Tableau de bord Azure, ouvrez la page de l'application Moqups.

-

Cliquez sur l'onglet Authentification unique.

-

Localisez la section Certificats SAML de votre IDP et cliquez sur le bouton Modifier.

-

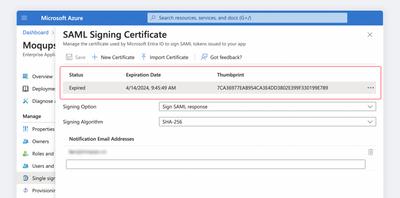

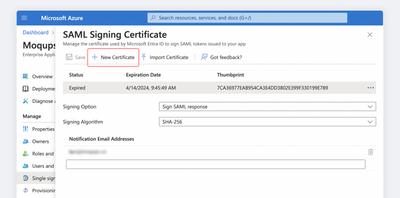

Dans la fenêtre modale Certificat de signature SAML, vous verrez votre certificat Expirant/Expiré.

-

Cliquez sur le bouton Nouveau certificat pour générer un nouveau certificat ; laissez l'Option de signature et l'Algorithme de signature tels quels.

-

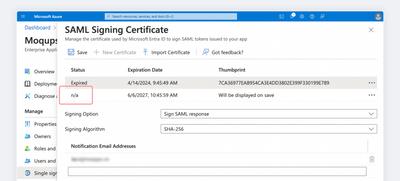

Vous verrez la version brouillon du nouveau certificat, et son statut sera marqué n/a.

-

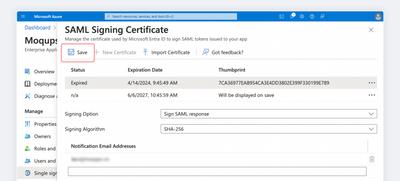

Cliquez maintenant sur le bouton Enregistrer pour afficher le nouveau certificat avec son statut Inactif.

-

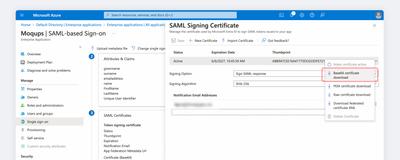

Ouvrez le Menu contextuel à droite du certificat Expirant/Expiré et cliquez sur le bouton Supprimer pour supprimer l'ancien certificat.

-

Maintenant, ouvrez le Menu contextuel à droite du certificat Inactif et cliquez sur Activer le certificat.

-

Utilisez à nouveau le Menu contextuel et téléchargez le certificat Base64 actif.

-

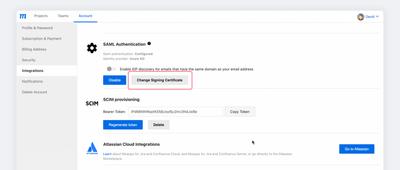

Accédez à la page Comptes de votre Tableau de bord Moqups.

-

Sélectionnez l'onglet Intégrations.

-

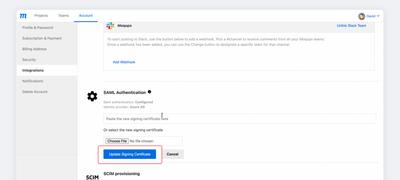

Dans la section Authentification SAML, cliquez sur le bouton Modifier le certificat de signature.

-

Collez ou téléchargez le nouveau certificat et cliquez sur Mettre à jour le certificat de signature.

-

Votre certificat mis à jour est maintenant actif.

SAML personnalisé

Si votre fournisseur d'identité préféré n'offre pas la possibilité de se connecter à Moqups, vous pouvez utiliser les informations suivantes pour configurer une connexion SAML personnalisée.

Prérequis

L'authentification SAML est disponible pour les clients Moqups disposant de notre Abonnement Illimité.

Paramètres à configurer

Suivez ces paramètres pour configurer votre connexion SAML personnalisée :

URL du service consommateur d'assertions (ACS URL)

- L'ACS URL à utiliser est :

https://api.moqups.com/saml/v2/acs

EntityID

moqups.saml2.sp.eid.gkoAgEAAoICA

Point de terminaison de déconnexion SAML

- Moqups ne prend pas en charge la déconnexion unique ni la durée de session configurée dans votre IDP

Considérations à prendre en compte

- Moqups prend en charge la liaison HTTP REDIRECT et la liaison HTTP POST. Vous devez configurer les liaisons HTTP POST dans les métadonnées IDP.

- Votre IDP doit s'assurer qu'un utilisateur est à la fois authentifié et autorisé avant d'envoyer une assertion. Si un utilisateur n'est pas autorisé, les assertions ne doivent pas être envoyées. Nous recommandons que votre fournisseur d'identité redirige les personnes vers une page HTTP 403 ou quelque chose de similaire.

Paramètres à inclure

NameID (Obligatoire)

-

Le format SAML nameID doit être du type e-mail suivant :

<saml:NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress"> VOTRE_DOMAINE@email.com </saml:NameID>

Attribut Prénom (Facultatif)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="FirstName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

PRÉNOM

</saml:AttributeValue>

</saml:Attribute>

Attribut Nom de famille (Facultatif)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="LastName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

NOM DE FAMILLE

</saml:AttributeValue>

</saml:Attribute>

Certificats

-

Certificat public

- Moqups exige que la réponse SAML soit signée.

- Les métadonnées de votre IDP doivent inclure un certificat x.509 pem valide pour que Moqups puisse vérifier votre identité. Ce certificat est différent de votre certificat SSL.

Moqups exige que la réponse SAML soit signée.

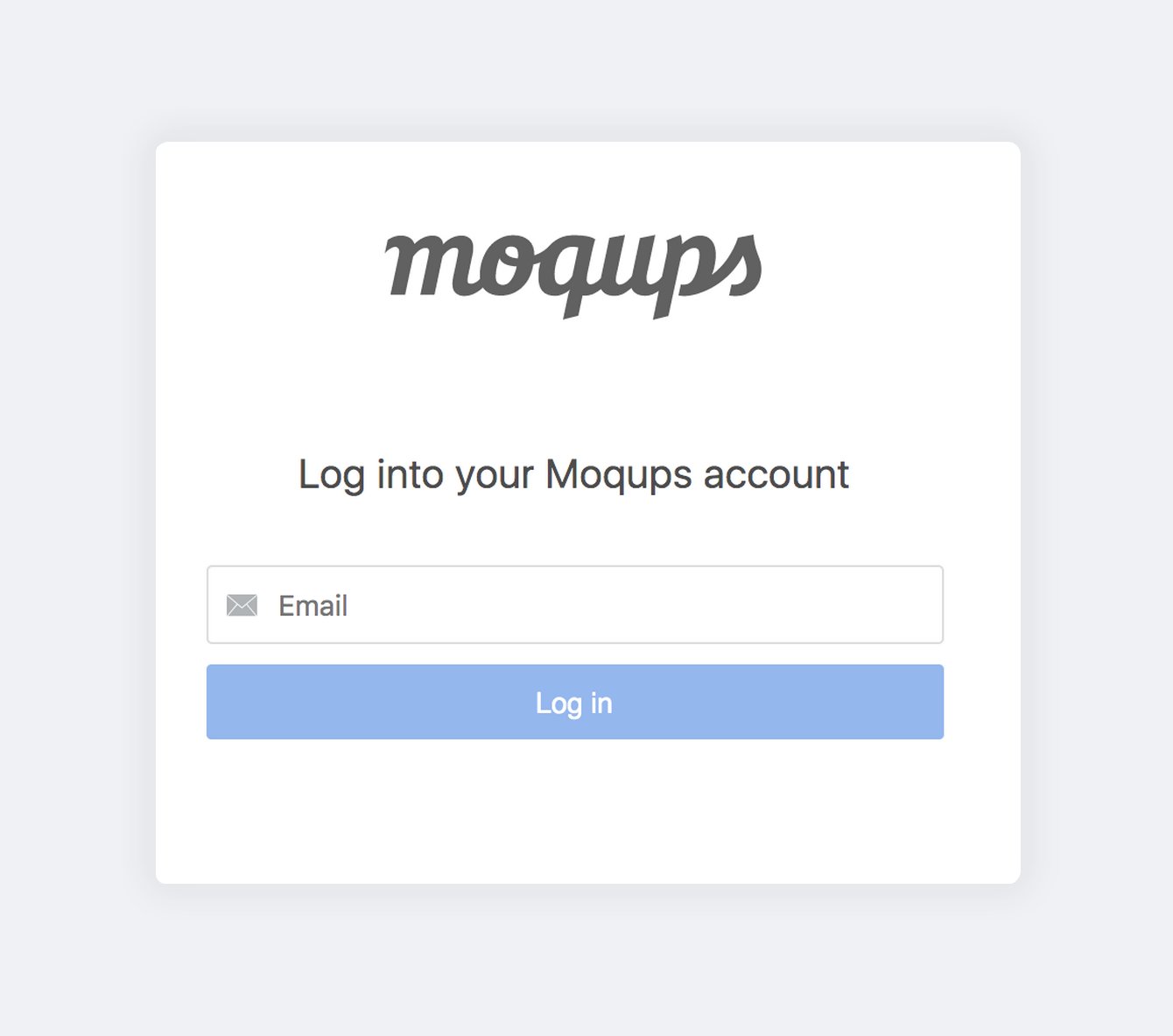

Se connecter à Moqups avec SAML/SSO

Une fois l'intégration SAML configurée, vos utilisateurs peuvent utiliser le SSO pour se connecter à Moqups :

- Accédez à https://my.moqups.com/saml-login

- Saisissez votre adresse e-mail

- Cliquez sur Connexion

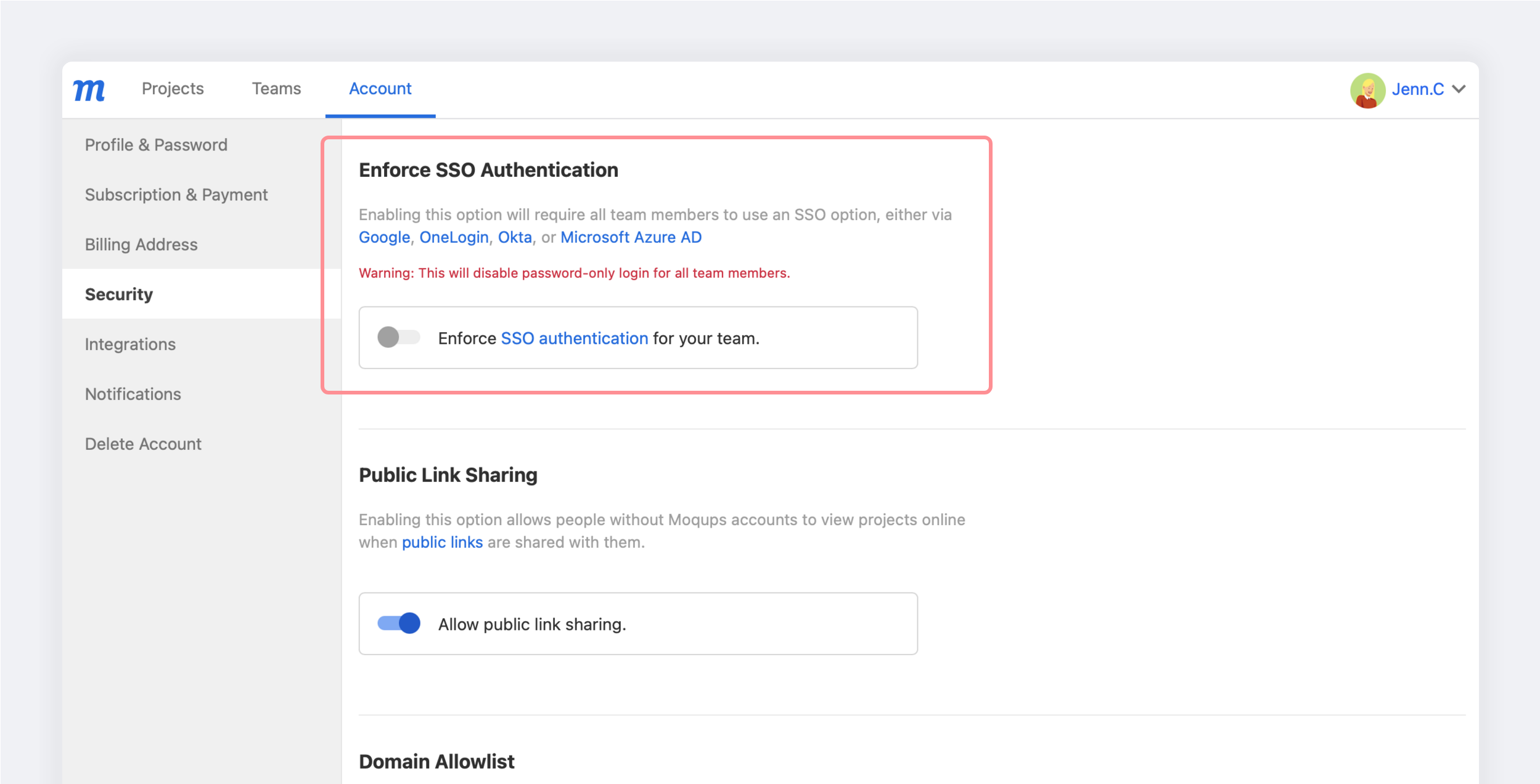

Imposer l'authentification SSO

Afin de fournir une couche de sécurité supplémentaire, les administrateurs Moqups (propriétaires d'équipe) peuvent exiger que tous leurs membres d'équipe utilisent une option SSO, soit via une application tierce, soit via l'un des fournisseurs SAML ci-dessus.

L'activation de l'option Renforcer l'authentification SSO signifie que la connexion par mot de passe uniquement sera désactivée pour tous les membres de l'équipe.

Pour désactiver la connexion par mot de passe uniquement pour votre équipe, votre propre compte Admin doit d'abord utiliser un fournisseur SSO : SAML OneLogin, SAML Okta, SAML Azure, Google SAML, ou une application tierce.

Pour imposer l'authentification SSO à votre équipe :

- Accédez à la fenêtre Comptes de votre Tableau de bord

- Cliquez sur l'onglet Sécurité

- Dans la section Renforcer l'authentification SSO, activez le bouton Renforcer l'authentification SSO pour votre équipe en position ON.

- Confirmez votre choix en appuyant sur le bouton Continuer dans la fenêtre contextuelle.