In questo articolo:

SSO, o Single Sign-On, consente alle persone di usare un unico insieme di credenziali identificative per registrarsi e accedere a una varietà di siti web e piattaforme SaaS (Software as a Service).

La maggior parte delle persone ha familiarità con SSO dalla registrazione con un'app di terze parti, una funzionalità che consente di usare le proprie credenziali esistenti per registrarsi e accedere a molti siti web, incluso Moqups.

Il Single Sign-On con SAML va un passo oltre e consente ai dipendenti di un'organizzazione di usare un unico insieme di credenziali per accedere a una varietà di siti web e app di cui potrebbero aver bisogno per il loro lavoro.

SAML (Security Assertion Markup Language) è lo standard aperto che consente ai provider di identità (IDP) come OneLogin, Okta, Microsoft Azure AD o Google di trasmettere le credenziali di autorizzazione ai provider di servizi (SP) come Moqups. Se lo desideri, puoi anche configurare un SAML personalizzato per IDP non presenti in quell'elenco.

Una volta che SAML è abilitato per il tuo account Moqups, gli utenti possono usare SSO semplicemente inserendo la propria email al login SAML. Moqups autentica quindi le loro credenziali tramite l'IDP – e possono iniziare a usare la nostra app.

Puoi anche configurare il provisioning automatico con SCIM (System for Cross-domain Identity Management). SCIM consente ai reparti IT di automatizzare il processo di gestione delle identità degli utenti all'interno di un IDP. Per configurare SCIM dovrai generare un token API in Moqups e poi aggiungerlo al tuo IDP. Troverai le istruzioni per ciascuno dei nostri IDP supportati di seguito.

Chi può usare questa funzione?

Tutti gli account Unlimited Moqups possono abilitare SSO configurando SAML con il proprio IDP.

Per configurare un'integrazione SAML, avrai bisogno dei privilegi di amministratore sia per Moqups che per l'IDP scelto.

Gli amministratori Moqups hanno anche la possibilità di richiedere ai propri membri del team di usare un'opzione SSO, sia tramite un'app di terze parti sia uno dei provider SAML elencati di seguito.

Stai ancora cercando?

Il provisioning automatico SCIM può essere configurato anche per Moqups usando questi IDP.

OneLogin SAML

Segui questi passaggi per configurare OneLogin SAML per il tuo account Moqups:

-

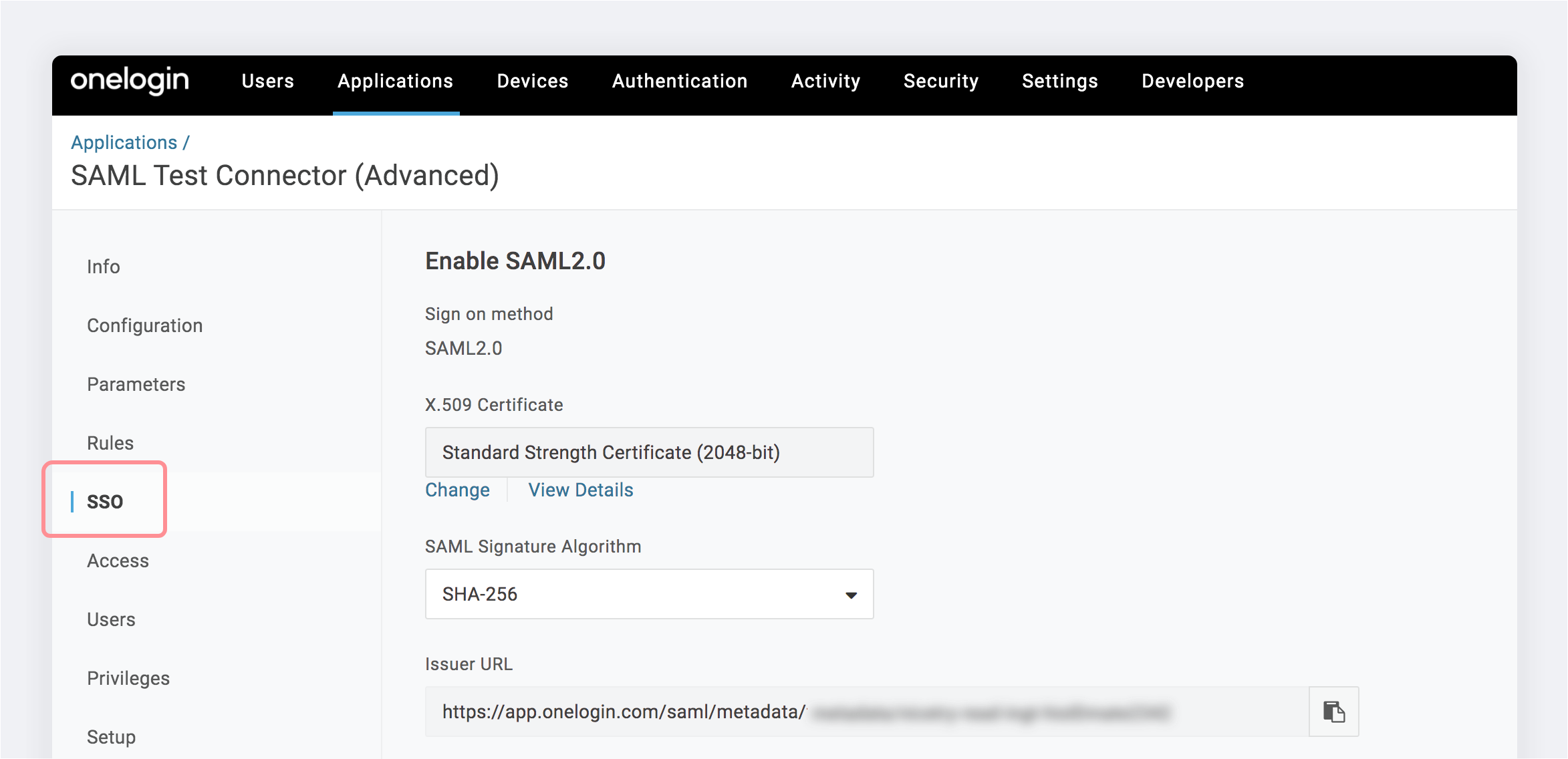

Dopo aver effettuato l'accesso a OneLogin, seleziona la scheda SSO per l'app Moqups.

-

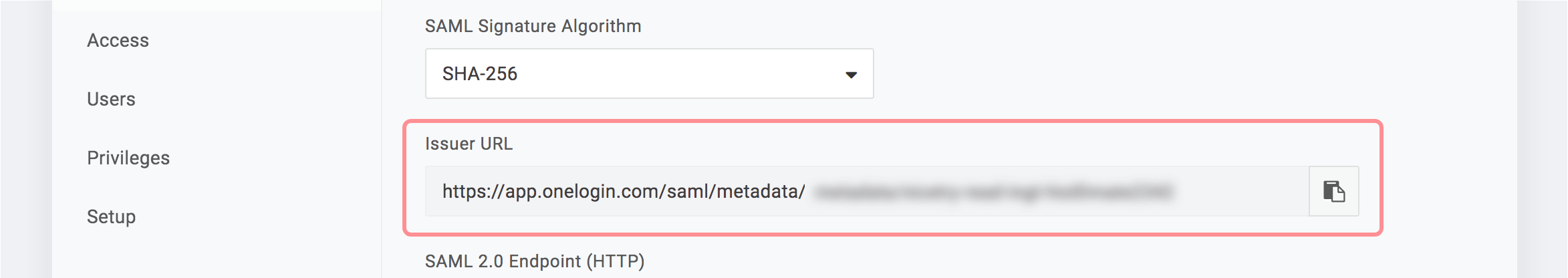

Nel campo URL emittente, copia i metadati del provider di identità.

-

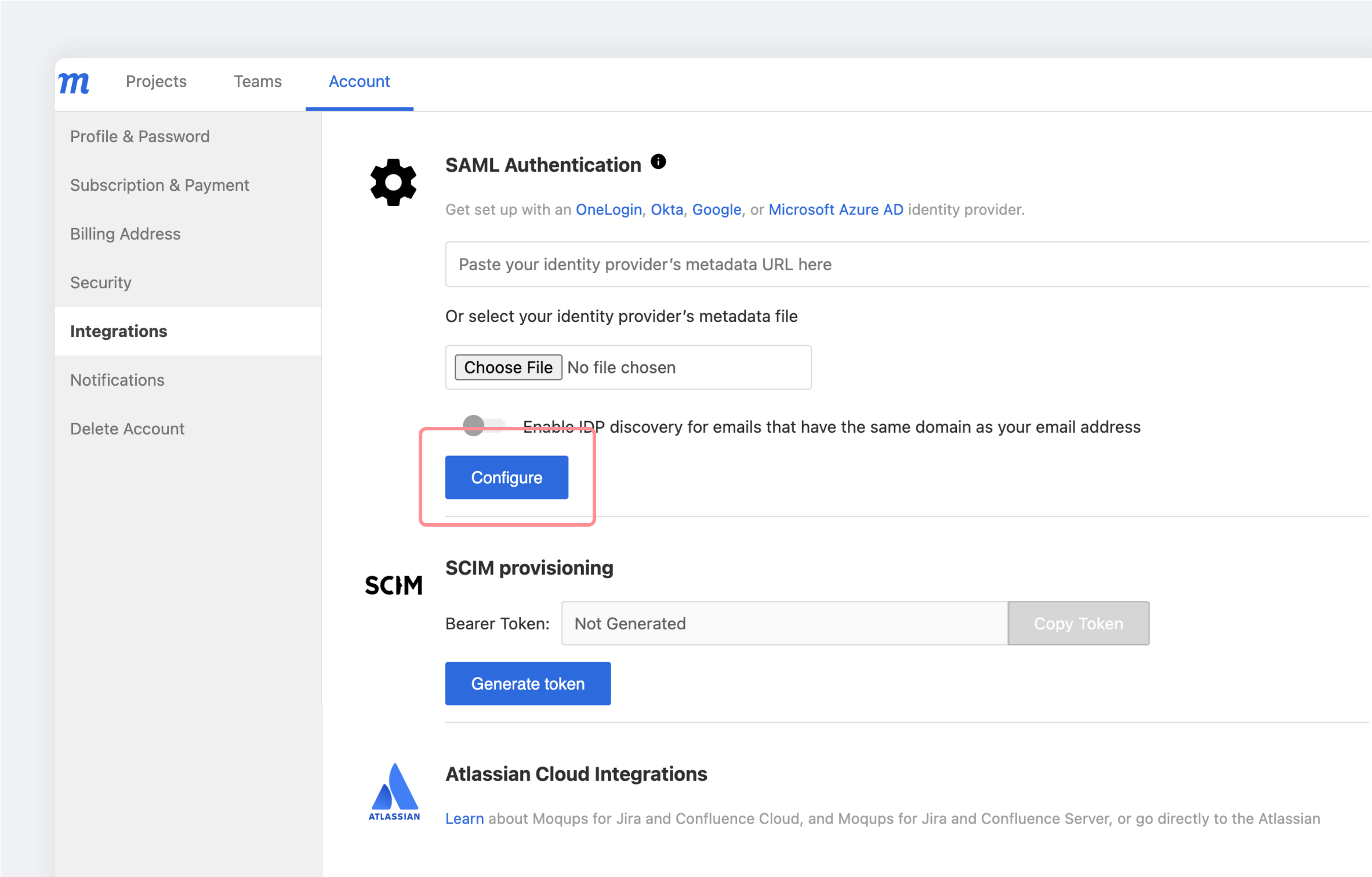

Fai clic qui per accedere a Moqups e vai alla scheda Integrazione nella pagina Account della Dashboard.

-

Nella sezione Autenticazione SAML della scheda Integrazione, incolla l'URL dei metadati del provider di identità copiato al passaggio 2 e fai clic sul pulsante Configura.

-

La configurazione è ora completa.

Configurazione Okta SAML

Segui questi passaggi per configurare Okta SAML per il tuo account Moqups:

-

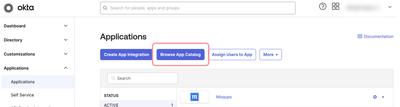

Dopo aver effettuato l'accesso a Okta, seleziona la scheda Applicazioni e fai clic sul pulsante Sfoglia catalogo app.

-

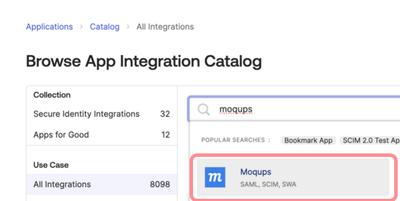

Cerca Moqups nel catalogo di integrazione app e fai clic su Moqups

-

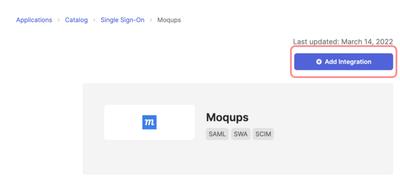

Fai clic sul pulsante Aggiungi integrazione.

-

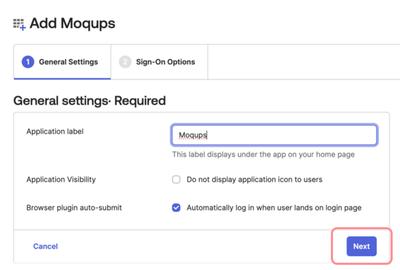

Quando si apre la pagina Aggiungi Moqups, vai alla scheda Impostazioni generali e fai clic sul pulsante Avanti.

-

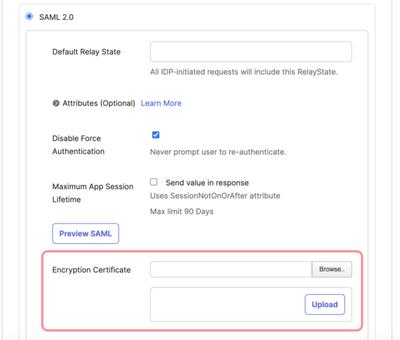

Invia un'email a support@moqups.com per ottenere il Certificato di crittografia Moqups. Salva il file moqups.pem sul desktop.

-

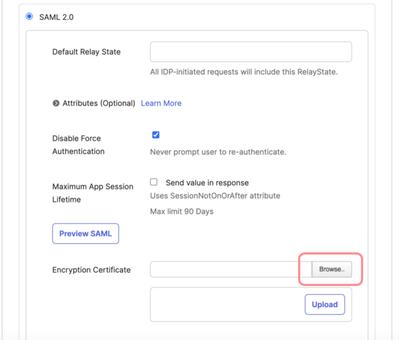

Sempre nella pagina Aggiungi Moqups, passa alla scheda Opzioni di accesso e scorri fino all'input Certificato di crittografia. Fai clic sul pulsante Sfoglia per trovare il certificato moqups.pem salvato nel passaggio precedente (Passaggio 5).

-

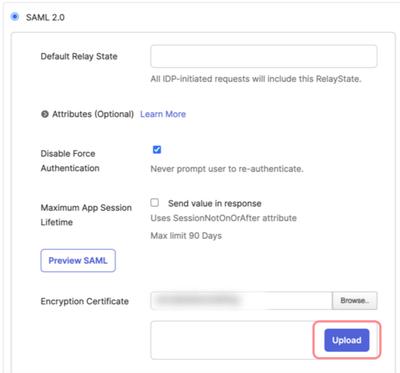

Seleziona il certificato di crittografia SAML Moqups (moqups.pem) e fai clic sul pulsante Carica.

-

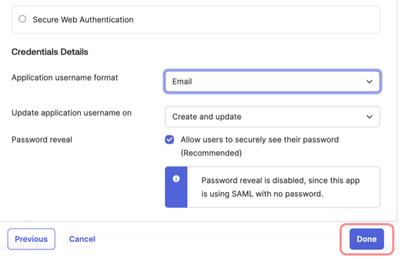

Ora scorri più in basso nella pagina Aggiungi Moqups fino a Dettagli credenziali. Per il Formato nome utente applicazione scegli Email e fai clic sul pulsante Fatto.

-

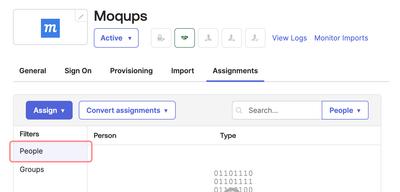

Una volta fatto clic su Fatto nella pagina Opzioni di accesso, si aprirà la pagina di integrazione Moqups di Okta e la scheda Assegnazioni sarà preselezionata. Fai clic sul pulsante Assegna e seleziona Persone dall'elenco Filtri. Ora, dall'elenco Persona, puoi selezionare gli utenti a cui verrà concesso l'accesso all'app Moqups.

-

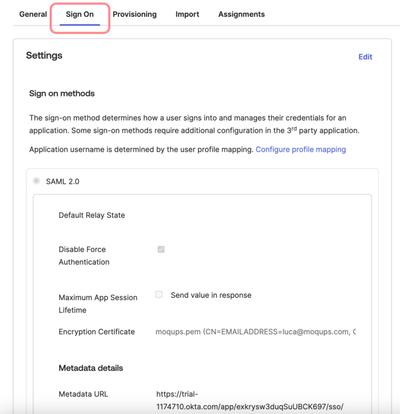

Ora seleziona la scheda Accesso dalla stessa pagina e scorri fino alla sezione Dettagli metadati.

-

Nella sezione Dettagli metadati, copia l'URL dei metadati. Dopo aver copiato l'URL, dovrai accedere a Moqups e andare alla Dashboard dell'app Moqups.

-

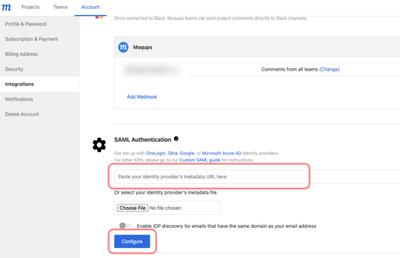

Nella Dashboard Moqups, vai alla pagina Account e seleziona la scheda Integrazioni. Scorri fino alla sezione Autenticazione SAML e incolla l'URL dei metadati del provider di identità copiato nell'ultimo passaggio (Passaggio 11) nell'input disponibile. Poi fai clic sul pulsante Configura.

-

La configurazione è ora completa.

Microsoft Azure AD SAML

Questa sezione fornisce una panoramica e i passaggi necessari per configurare l'autenticazione SAML per Moqups e Microsoft Azure AD.

Contenuto

- Funzionalità supportate

- Requisiti

- Istruzioni di configurazione passo-passo

- Rinnova un certificato di firma SAML scaduto

Funzionalità supportate

L'integrazione SAML Microsoft Azure/Moqups supporta attualmente le seguenti funzionalità:

- SSO avviato da SP

- SSO avviato da IDP

- Provisioning JIT (Just In Time)

Requisiti

L'autenticazione SAML è disponibile per i clienti Moqups con il nostro Piano Unlimited.

Istruzioni di configurazione passo-passo

All'interno di Azure AD, dovrai aggiungere Moqups dalla galleria al tuo elenco di app SaaS gestite. Poi, all'interno dell'app Moqups, dovrai aggiungere l'URL dei metadati di Azure alla tua Dashboard.

Segui questi passaggi:

-

Accedi al portale Azure.

-

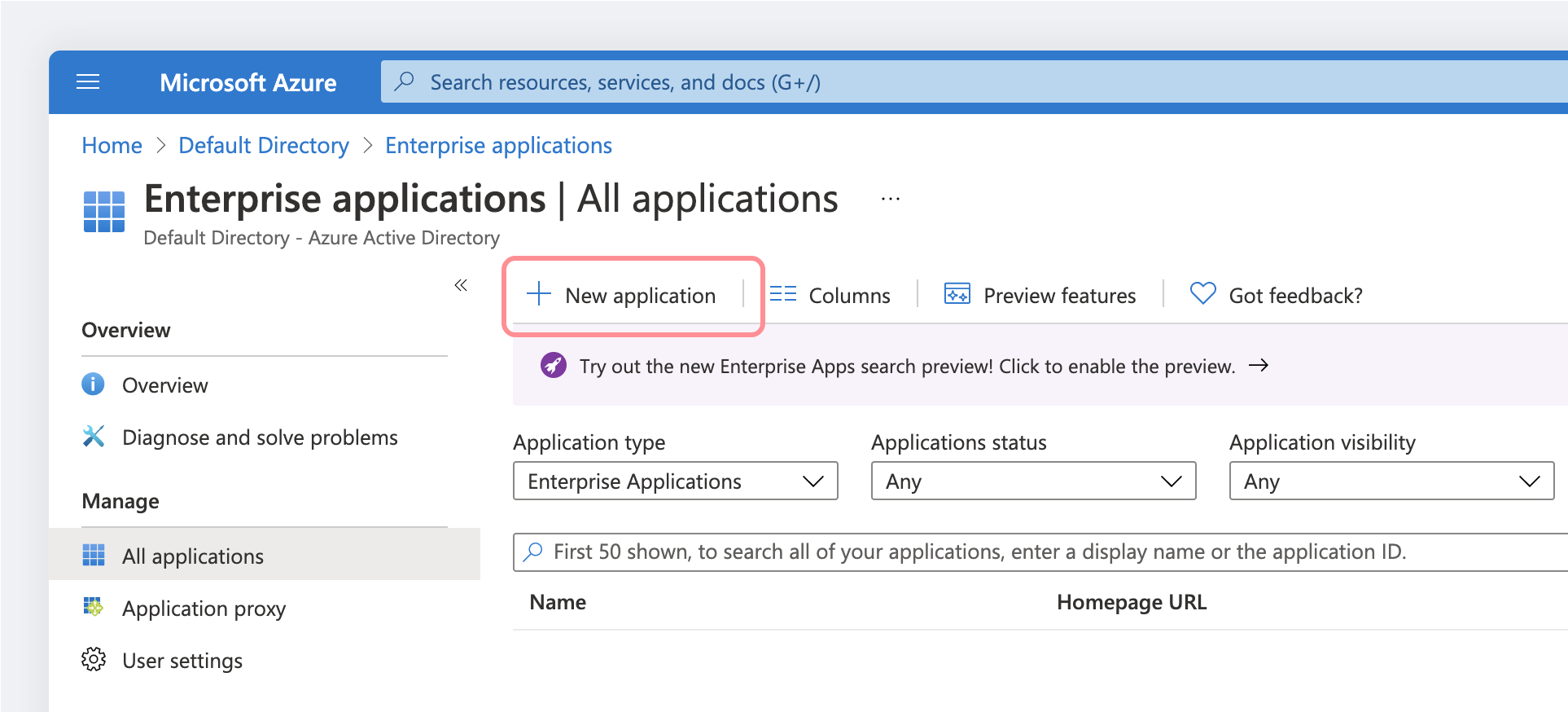

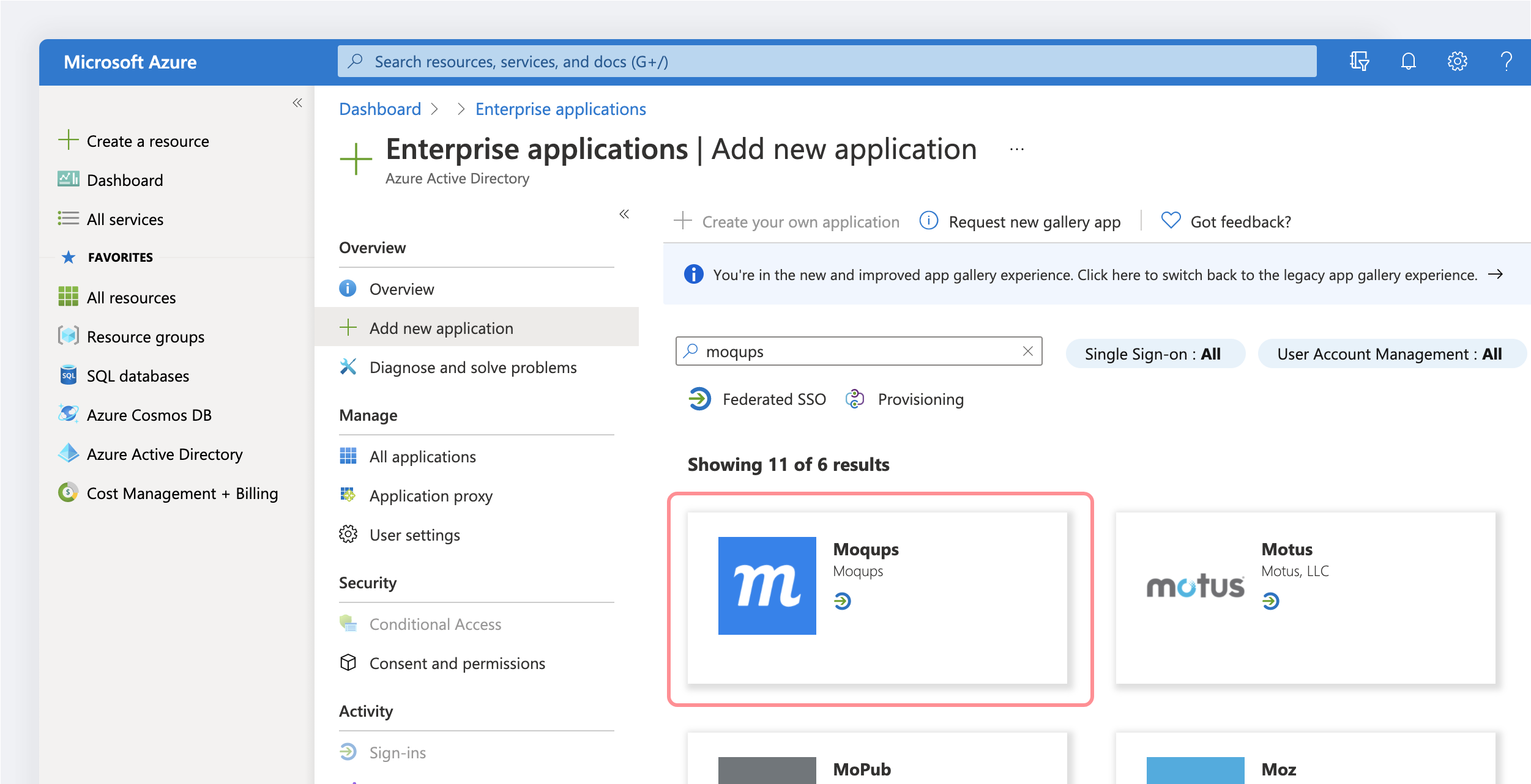

Seleziona Azure Active Directory → Applicazioni aziendali → +Nuova applicazione

-

Per aggiungere una nuova applicazione, seleziona Nuova applicazione:

-

Nella sezione Aggiungi dalla galleria, digita Moqups nella casella di ricerca.

-

Seleziona l'app Moqups dal pannello dei risultati.

-

Dovresti essere reindirizzato all'app Moqups in Azure (se non lo sei, vai su Azure Active Directory → Applicazioni aziendali → Tutte le applicazioni → Moqups)

-

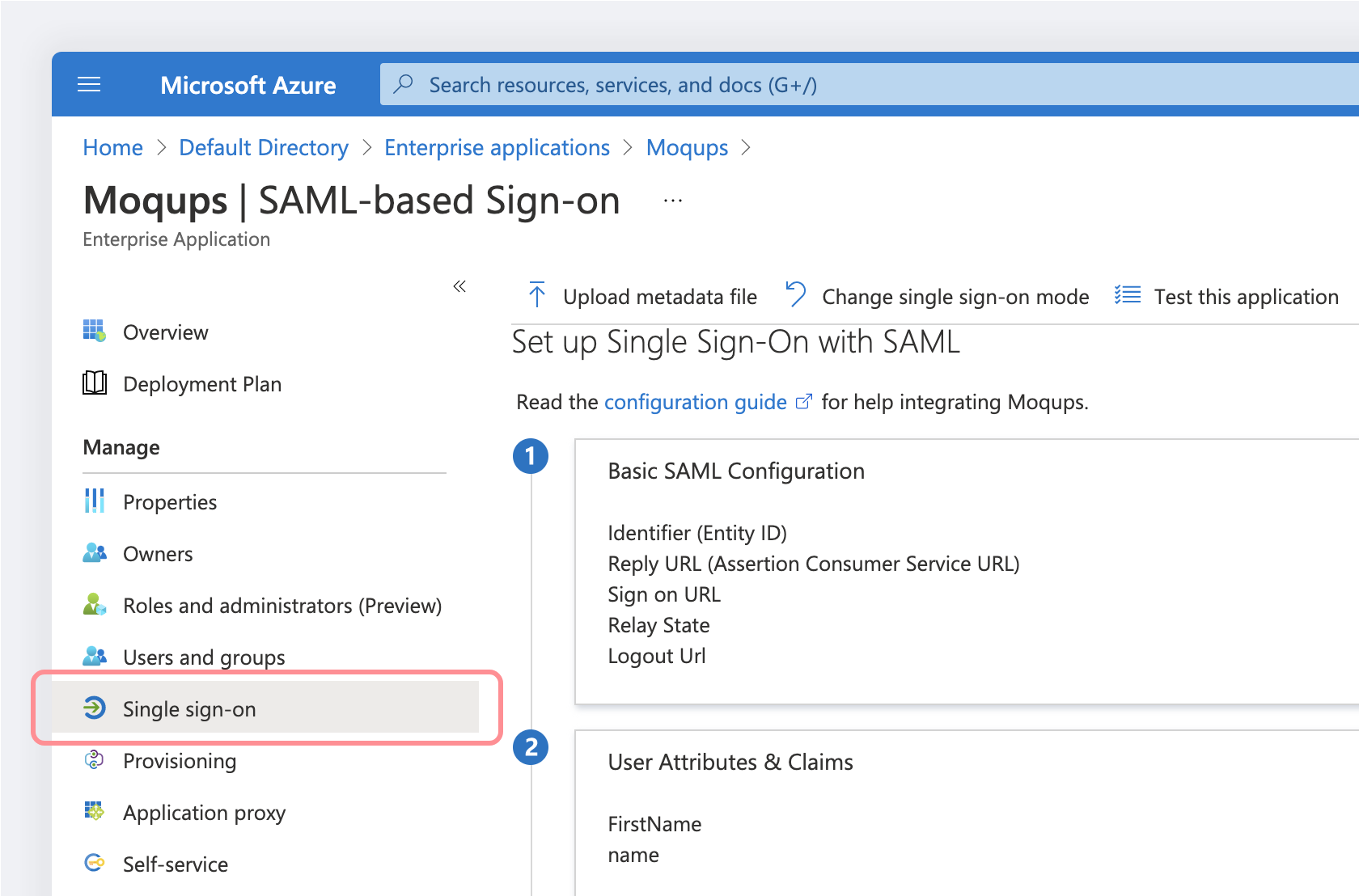

Vai su Single sign-on:

-

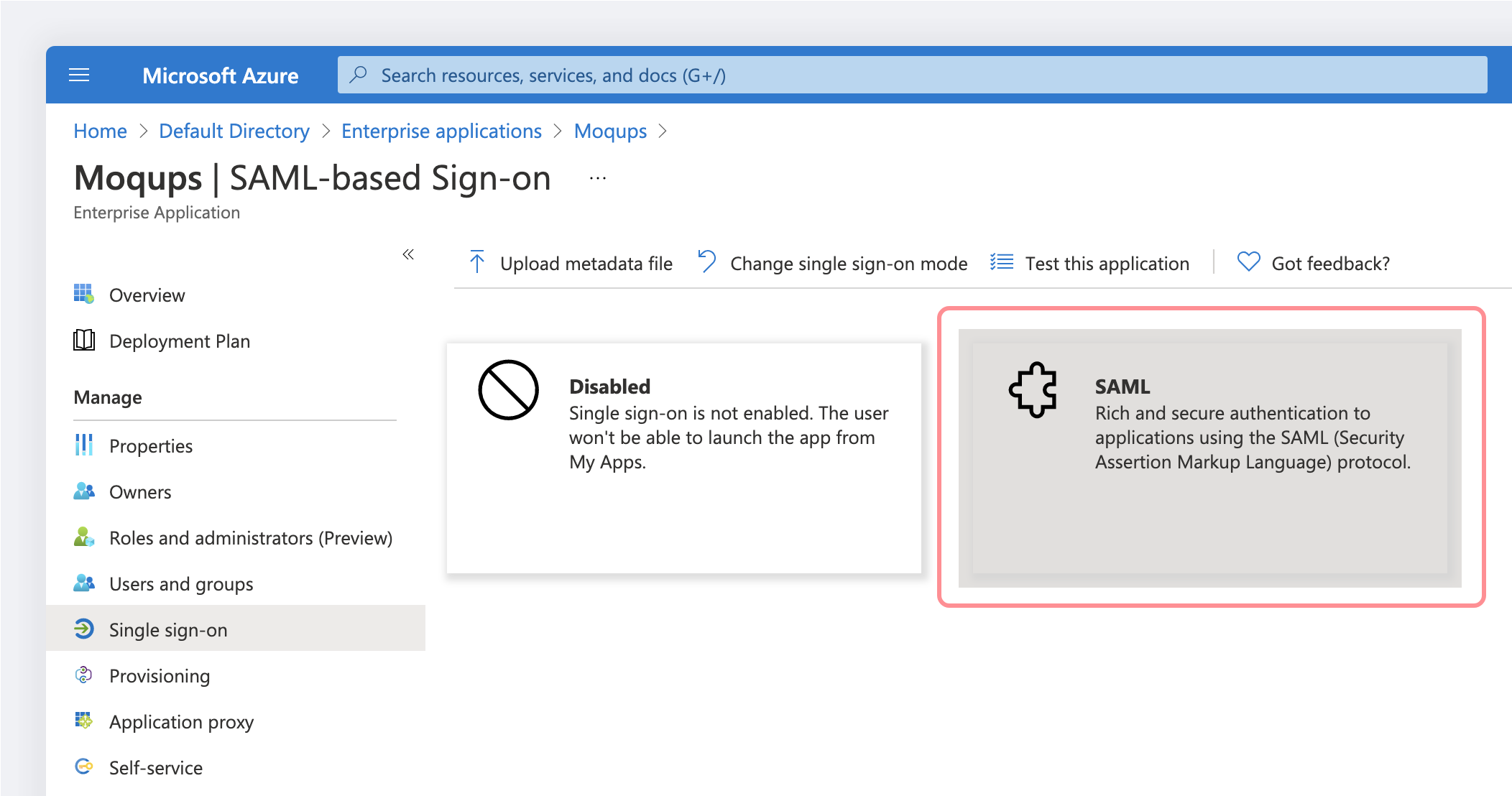

Nella pagina Seleziona un metodo di Single Sign-On, seleziona SAML:

-

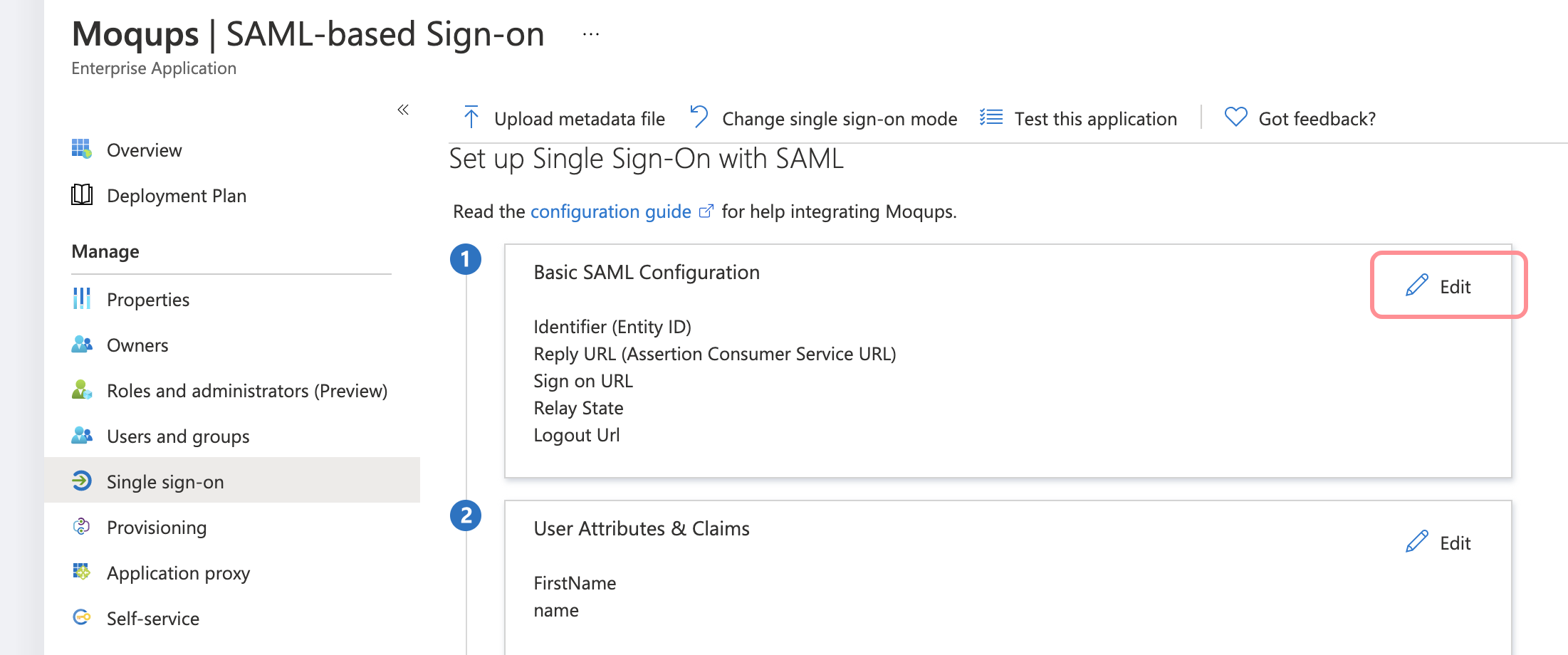

Nella pagina Configura Single Sign-On con SAML, fai clic sull'icona modifica/matita per Configurazione SAML di base per modificare le impostazioni:

-

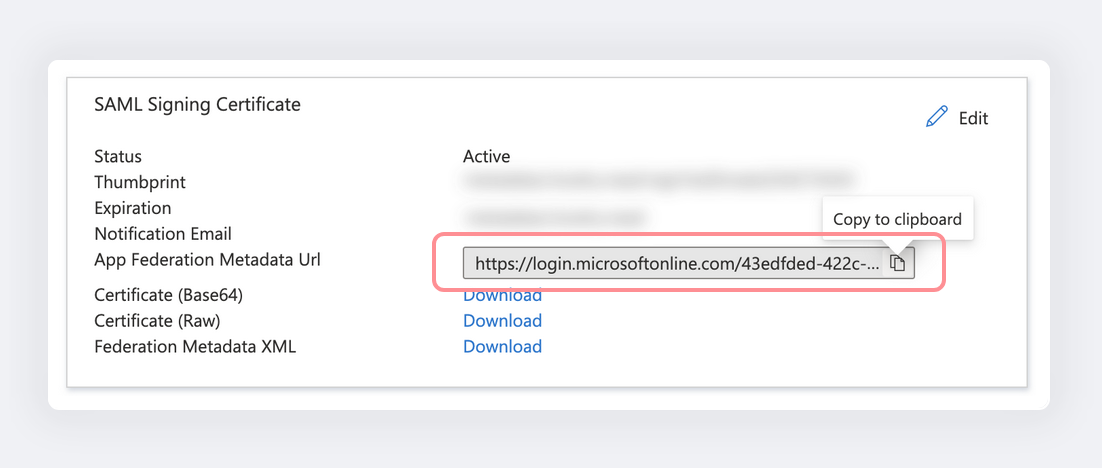

Copia l'URL dei metadati federazione app:

-

Accedi a Moqups.

-

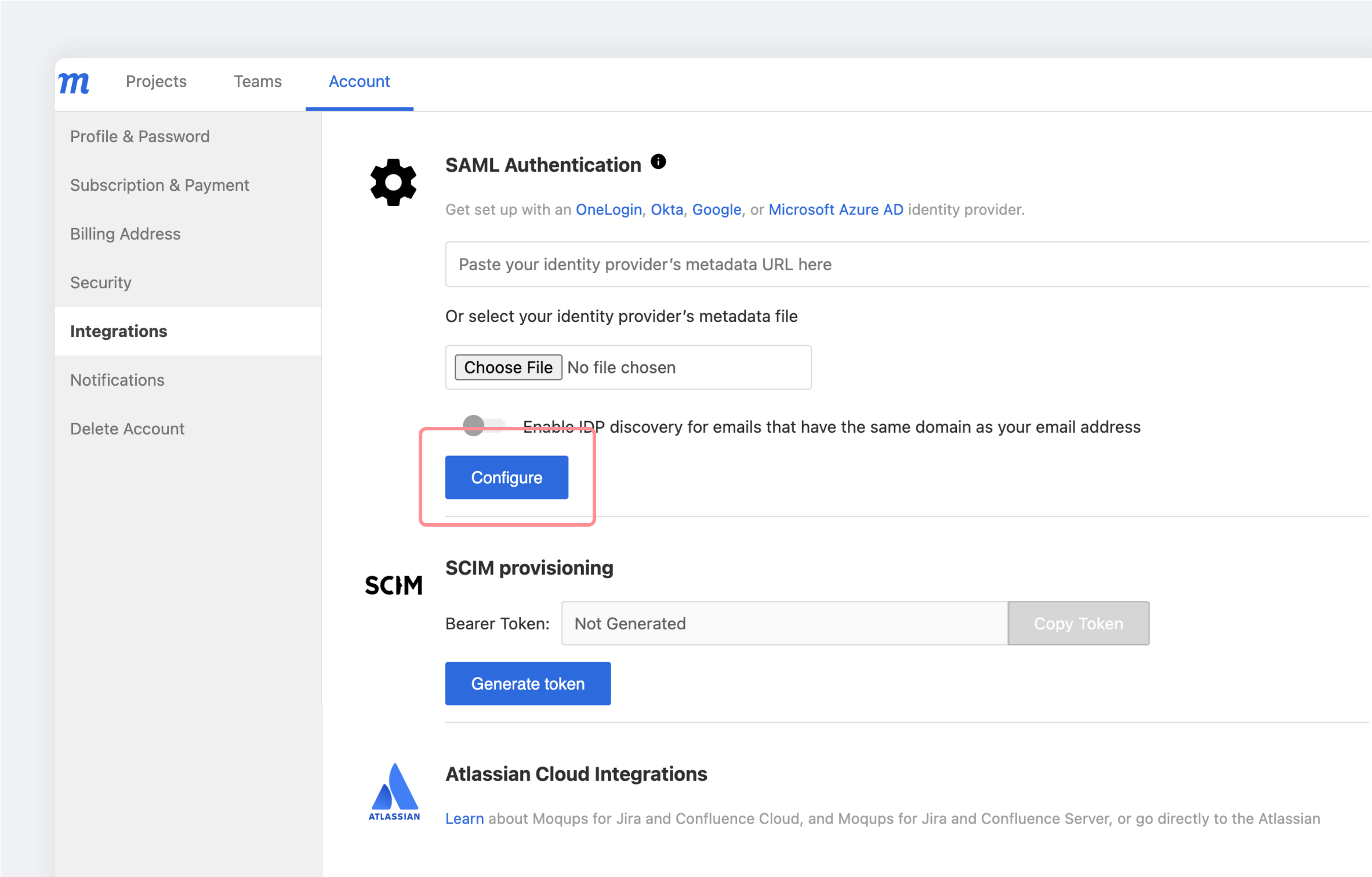

Ora incolla l'URL dei metadati federazione app copiato al Passaggio 10.

-

Fai clic sul pulsante Configura

-

La configurazione è ora completa.

Rinnova un certificato di firma SAML scaduto

Con Azure AD, dovrai rinnovare il certificato di firma SAML quando scade. Azure ti avviserà prima della data di scadenza. Ecco i passaggi per rinnovare il certificato di firma e aggiungerlo a Moqups:

-

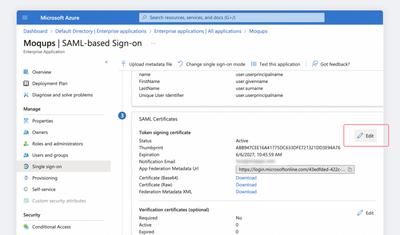

Nella tua Dashboard Azure, apri la pagina dell'applicazione Moqups.

-

Fai clic sulla scheda Single Sign-On.

-

Individua la sezione Certificati SAML del tuo IDP e fai clic sul pulsante Modifica.

-

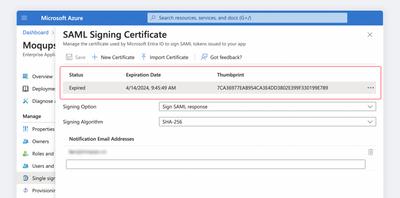

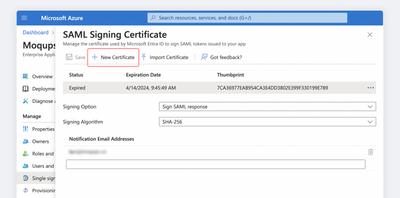

Nella finestra Certificato di firma SAML, vedrai il tuo certificato In scadenza/Scaduto.

-

Fai clic sul pulsante Nuovo certificato per generare un nuovo certificato; lascia invariate le opzioni Opzione di firma e Algoritmo di firma.

-

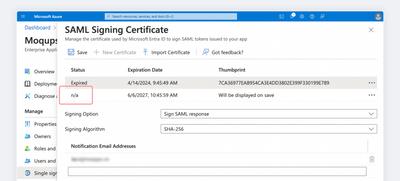

Vedrai la versione bozza del nuovo certificato e il suo stato sarà contrassegnato come n/a.

-

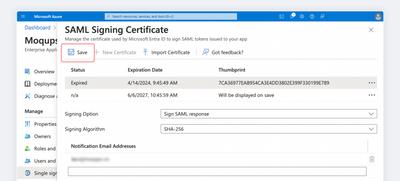

Ora fai clic sul pulsante Salva per visualizzare il nuovo certificato con il suo stato Inattivo.

-

Apri il Menu contestuale a destra del certificato In scadenza/Scaduto e fai clic sul pulsante Elimina per rimuovere il vecchio certificato.

-

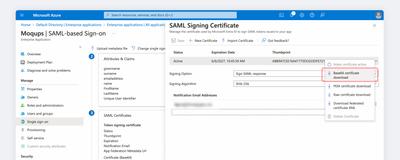

Ora apri il Menu contestuale a destra del certificato Inattivo e fai clic su Rendi il certificato attivo.

-

Ancora una volta, usa il Menu contestuale e scarica il certificato Base64 attivo.

-

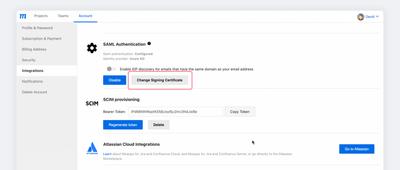

Vai alla pagina Account della tua Dashboard Moqups.

-

Seleziona la scheda Integrazioni.

-

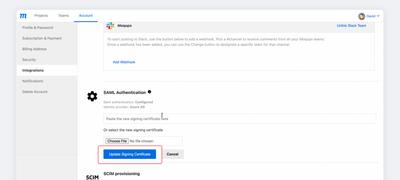

Nella sezione Autenticazione SAML fai clic sul pulsante Cambia certificato di firma.

-

Incolla o carica il nuovo certificato e fai clic su Aggiorna certificato di firma.

-

Il certificato aggiornato è ora attivo.

SAML personalizzato

Se il tuo provider di identità preferito non offre la possibilità di connettersi con Moqups, puoi usare le seguenti informazioni per configurare una connessione SAML personalizzata.

Requisiti

L'autenticazione SAML è disponibile per i clienti Moqups con il nostro Piano Unlimited.

Parametri da configurare

Segui questi parametri per configurare la tua connessione SAML personalizzata:

URL del servizio consumer di asserzione (ACS URL)

- L'ACS URL da usare è:

https://api.moqups.com/saml/v2/acs

EntityID

moqups.saml2.sp.eid.gkoAgEAAoICA

Endpoint di logout SAML

- Moqups non supporta il Single Logout o la durata della sessione configurata nel tuo IDP

Considerazioni da tenere a mente

- Moqups supporta il binding HTTP REDIRECT e il binding HTTP POST. È necessario configurare i binding HTTP POST nei metadati IDP.

- Il tuo IDP deve garantire che un utente sia sia autenticato che autorizzato prima di inviare un'asserzione. Se un utente non è autorizzato, le asserzioni non dovrebbero essere inviate. Raccomandiamo che il tuo provider di identità reindirizzi le persone a una pagina HTTP 403 o qualcosa di simile.

Impostazioni da includere

NameID (Obbligatorio)

-

Il formato nameID SAML deve essere del seguente tipo email:

<saml:NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress"> YOURDOMAIN@email.com </saml:NameID>

Attributo nome (Facoltativo)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="FirstName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

FIRST NAME

</saml:AttributeValue>

</saml:Attribute>

Attributo cognome (Facoltativo)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="LastName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

LAST NAME

</saml:AttributeValue>

</saml:Attribute>

Certificati

-

Certificato pubblico

- Moqups richiede che la risposta SAML sia firmata.

- I metadati del tuo IDP devono includere un certificato x.509 pem valido per consentire a Moqups di verificare la tua identità. Questo è diverso dal tuo certificato SSL.

Moqups richiede che la risposta SAML sia firmata.

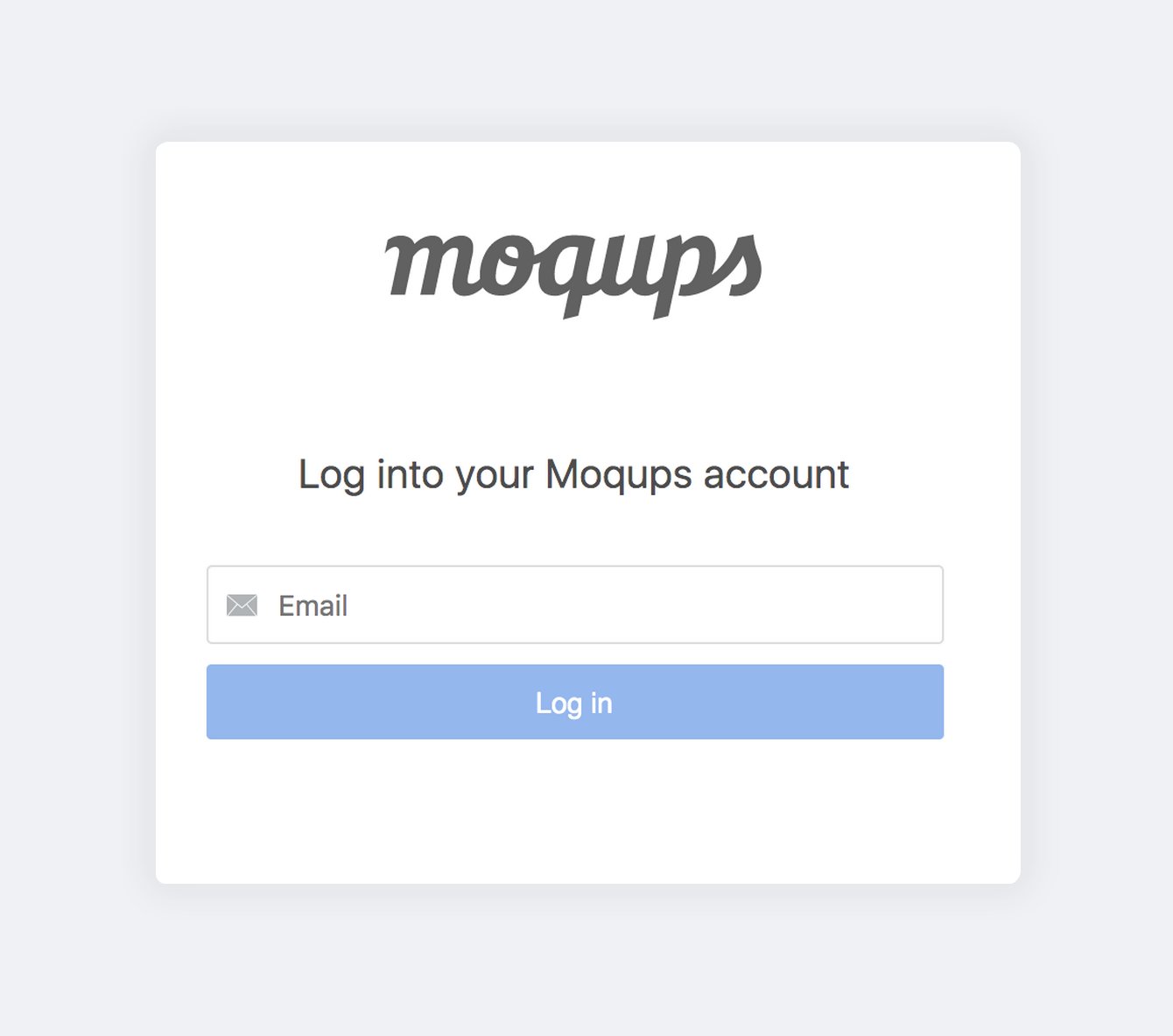

Accedi a Moqups con SAML/SSO

Una volta configurata l'integrazione SAML, i tuoi utenti possono usare SSO per accedere a Moqups:

- Vai su https://my.moqups.com/saml-login

- Inserisci il tuo indirizzo email

- Fai clic su Accedi

Applica l'autenticazione SSO

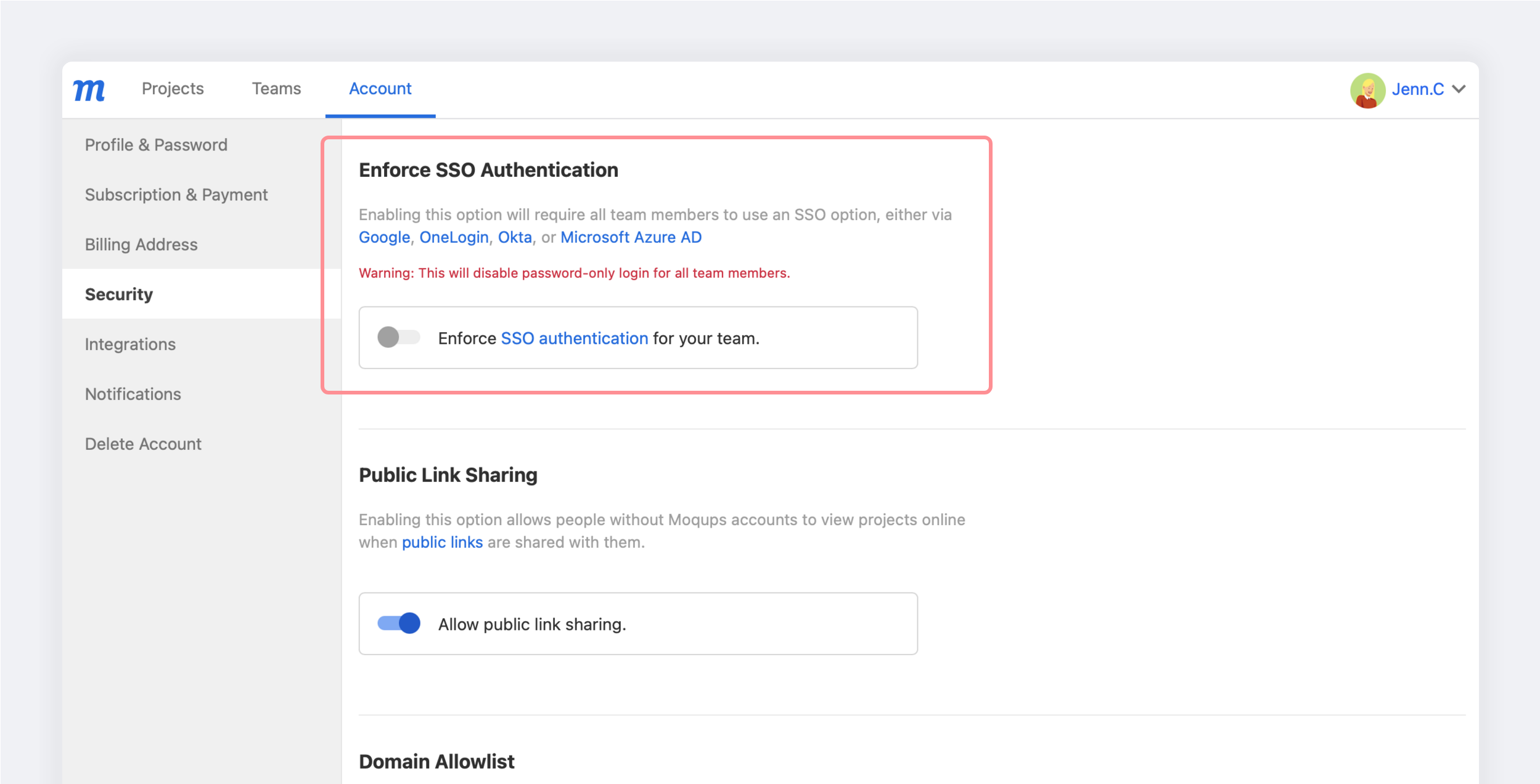

Per fornire un ulteriore livello di sicurezza, gli amministratori Moqups (proprietari del team) possono richiedere a tutti i membri del team di usare un'opzione SSO, sia tramite un'app di terze parti sia uno dei provider SAML sopra indicati.

L'abilitazione dell'opzione Applica autenticazione SSO significa che il login solo con password sarà disabilitato per tutti i membri del team.

Per disabilitare il login solo con password per il tuo team, il tuo account Admin deve prima usare un provider SSO: OneLogin SAML, Okta SAML, Azure SAML, Google SAML, oppure un'app di terze parti.

Per applicare l'autenticazione SSO per il tuo team:

- Vai alla finestra Account della tua Dashboard

- Fai clic sulla scheda Sicurezza

- Nella sezione Applica autenticazione SSO, imposta il toggle Applica autenticazione SSO per il tuo team sulla posizione ON.

- Conferma la tua scelta premendo il pulsante Continua nel pop-up.