In diesem Artikel:

SSO (Single Sign-On) ermöglicht es Einzelpersonen, einen einzigen Satz von Anmeldedaten zu verwenden, um sich bei einer Vielzahl verschiedener Websites und SaaS-Plattformen (Software as a Service) zu registrieren und anzumelden.

Die meisten Menschen kennen SSO aus der Registrierung über eine Drittanbieter-App, eine Funktion, die es Ihnen ermöglicht, Ihre bestehenden Anmeldedaten zu verwenden, um sich bei vielen Websites, einschließlich Moqups, zu registrieren und anzumelden.

Single Sign-On mit SAML geht einen Schritt weiter und ermöglicht es den Mitarbeitern einer Organisation, einen einzigen Satz von Anmeldedaten zu verwenden, um sich bei einer Vielzahl von Websites und Apps anzumelden, die sie für ihre Arbeit benötigen könnten.

SAML (Security Assertion Markup Language) ist der offene Standard, der Identitätsanbietern (IDP) wie OneLogin, Okta, Microsoft Azure AD oder Google ermöglicht, Autorisierungsdaten an Dienstanbieter (SP) wie Moqups weiterzugeben. Wenn Sie möchten, können Sie auch ein benutzerdefiniertes SAML-Single-Sign-On für IDPs konfigurieren, die nicht in dieser Liste enthalten sind.

Sobald SAML für Ihr Moqups-Konto aktiviert ist, können Benutzer SSO nutzen, indem sie ihre E-Mail-Adresse bei der SAML-Anmeldung eingeben. Moqups authentifiziert dann ihre Anmeldedaten über den IDP – und sie können unsere App verwenden.

Sie können auch die automatische Bereitstellung mit SCIM (System for Cross-domain Identity Management) einrichten. SCIM ermöglicht es IT-Abteilungen, ihren Benutzeridentitätsverwaltungsprozess innerhalb eines IDPs zu automatisieren. Um SCIM einzurichten, müssen Sie einen API-Token in Moqups generieren und diesen dann zu Ihrem IDP hinzufügen. Anweisungen für jeden unserer unterstützten IDPs finden Sie unten.

Wer kann diese Funktion nutzen?

Alle Moqups-Unlimited-Konten können SSO aktivieren, indem sie SAML mit ihrem IDP konfigurieren.

Für die Einrichtung einer SAML-Integration benötigen Sie Admin-Rechte sowohl für Moqups als auch für Ihren gewählten IDP.

Moqups-Admins haben auch die Möglichkeit, ihre Teammitglieder zur Verwendung einer SSO-Option zu verpflichten, entweder über eine Drittanbieter-App oder einen der unten aufgeführten SAML-Anbieter.

Noch auf der Suche?

Die automatische Bereitstellung mit SCIM kann auch für Moqups über jeden dieser IDPs eingerichtet werden.

OneLogin SAML

Bitte folgen Sie diesen Schritten, um OneLogin SAML für Ihr Moqups-Konto zu konfigurieren:

-

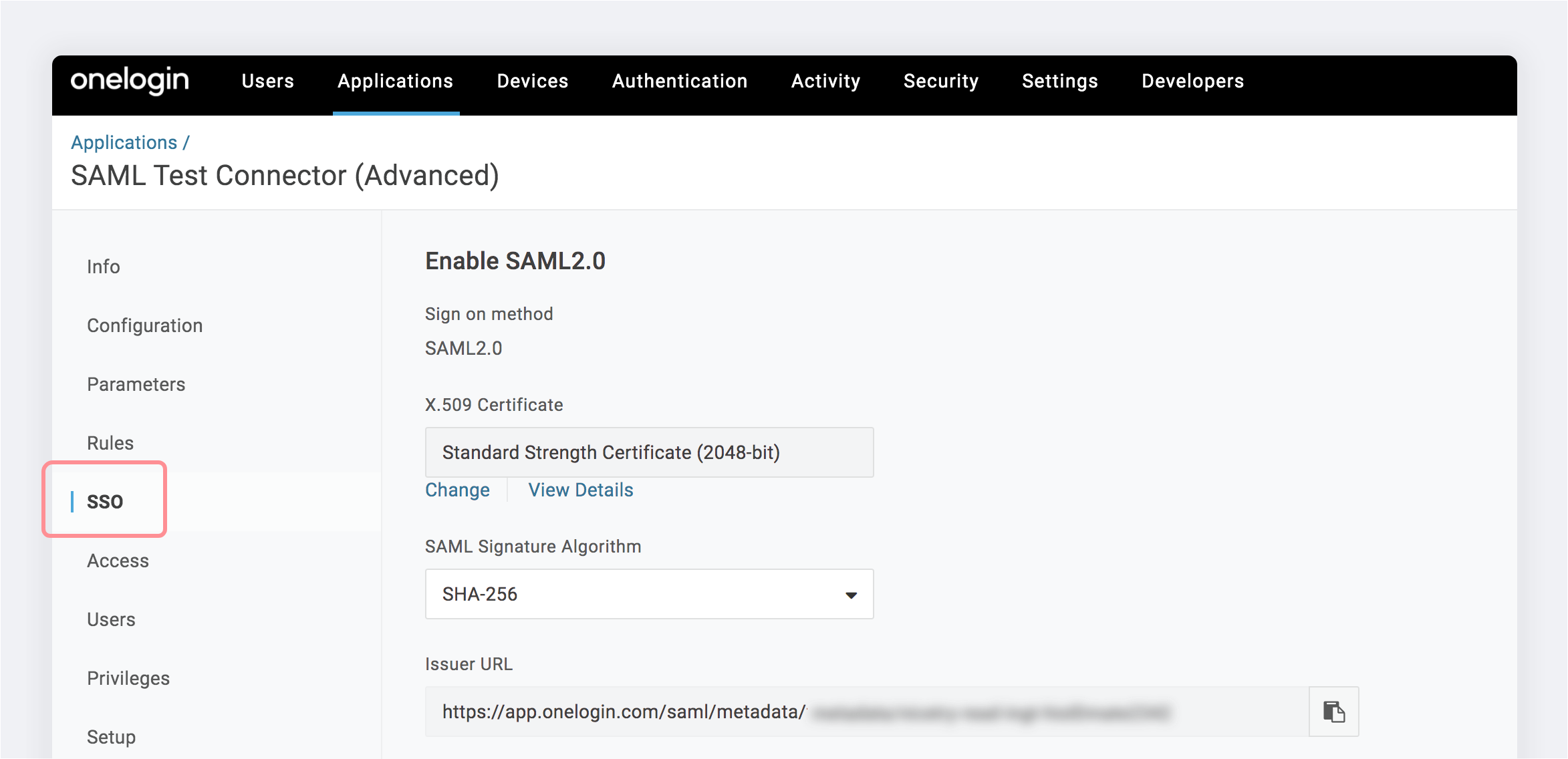

Sobald Sie in OneLogin angemeldet sind, wählen Sie den SSO-Tab für die Moqups-App.

-

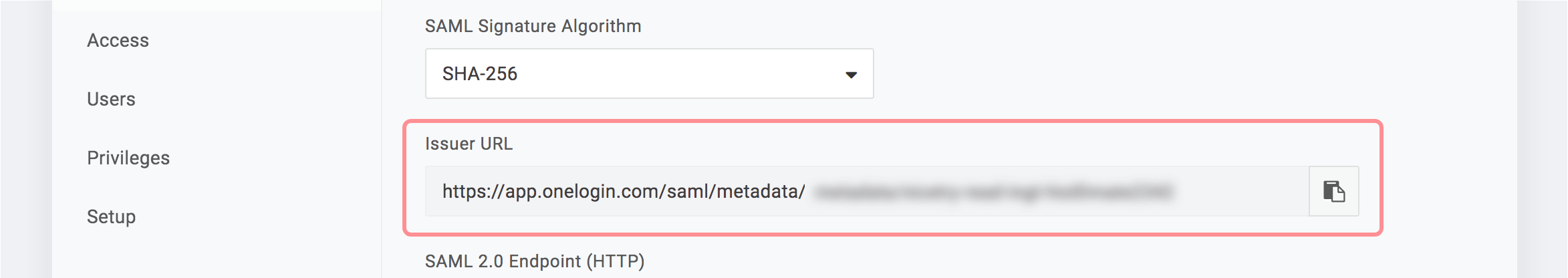

Kopieren Sie im Feld Aussteller-URL die Metadaten des Identitätsanbieters.

-

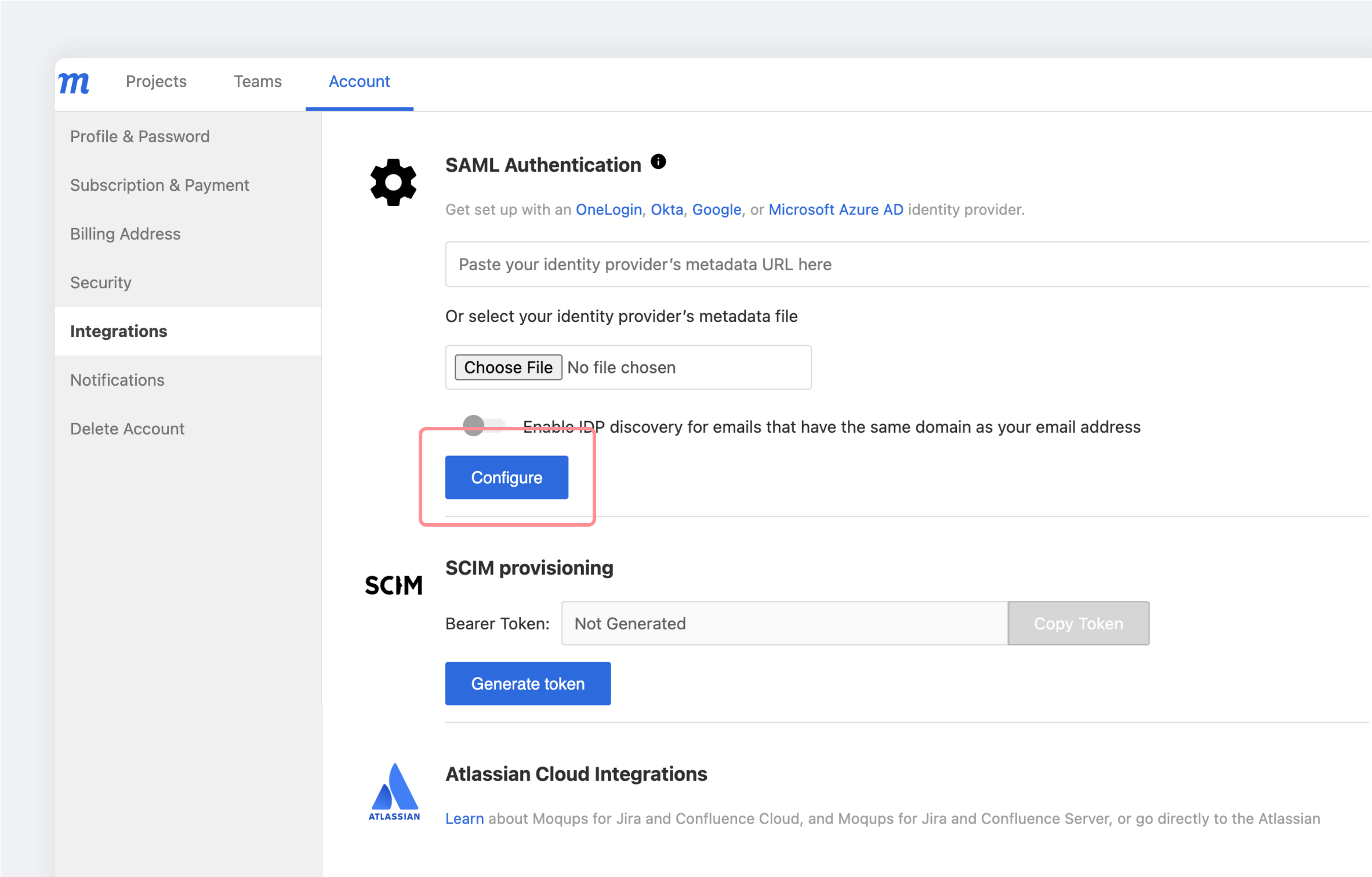

Klicken Sie hier, um sich bei Moqups anzumelden und zum Tab Integrationen auf der Konto-Seite Ihres Dashboards zu gehen.

-

Fügen Sie im Abschnitt SAML-Authentifizierung Ihres Integrations-Tabs die Metadaten-URL des Identitätsanbieters aus Schritt 2 ein und klicken Sie auf die Schaltfläche Konfigurieren.

-

Ihre Konfiguration ist jetzt abgeschlossen.

Okta SAML-Konfiguration

Bitte folgen Sie diesen Schritten, um Okta SAML für Ihr Moqups-Konto zu konfigurieren:

-

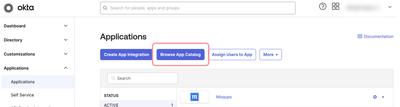

Sobald Sie in Okta angemeldet sind, wählen Sie den Tab Anwendungen und klicken Sie auf die Schaltfläche App-Katalog durchsuchen.

-

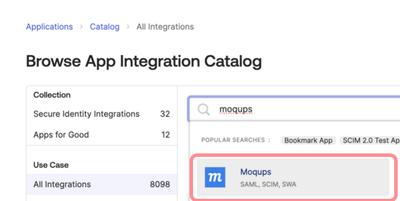

Suchen Sie im App-Integrationskatalog nach Moqups und klicken Sie auf Moqups

-

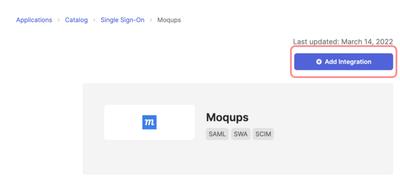

Klicken Sie auf die Schaltfläche Integration hinzufügen.

-

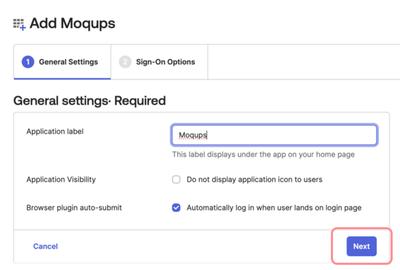

Wenn die Seite „Moqups hinzufügen" geöffnet wird, gehen Sie zum Tab Allgemeine Einstellungen und klicken Sie auf die Schaltfläche Weiter.

-

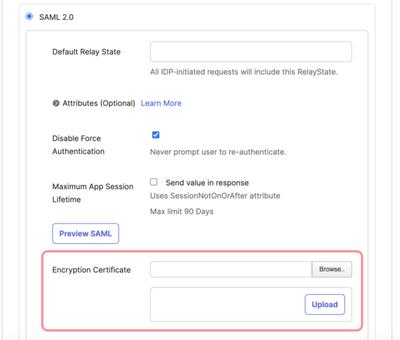

Senden Sie eine E-Mail an support@moqups.com, um das Moqups-Verschlüsselungszertifikat zu erhalten. Speichern Sie die moqups.pem-Datei auf Ihrem Desktop.

-

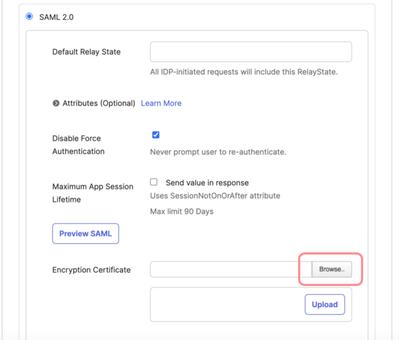

Wechseln Sie auf der Seite „Moqups hinzufügen" zum Tab Anmeldeoptionen und scrollen Sie nach unten zur Eingabe Verschlüsselungszertifikat. Klicken Sie auf die Schaltfläche Durchsuchen, um das in Schritt 5 gespeicherte moqups.pem-Zertifikat zu finden.

-

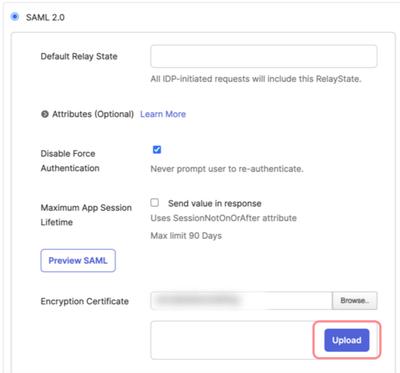

Wählen Sie das Moqups SAML-Verschlüsselungszertifikat (moqups.pem) aus und klicken Sie auf die Schaltfläche Hochladen.

-

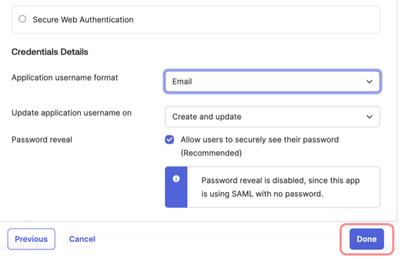

Scrollen Sie nun auf der Seite Moqups hinzufügen weiter nach unten zu Anmeldedaten-Details. Wählen Sie für das Anwendungs-Benutzernamenformat die Option E-Mail und klicken Sie auf die Schaltfläche Fertig.

-

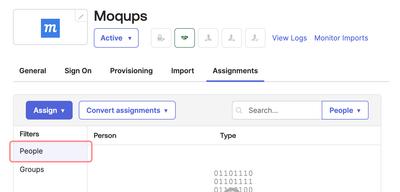

Nachdem Sie auf der Seite Anmeldeoptionen auf Fertig geklickt haben, öffnet sich Oktas Moqups-Integrationsseite, und der Tab Zuweisungen ist vorausgewählt. Klicken Sie auf die Schaltfläche Zuweisen und wählen Sie Personen aus der Filter-Liste. Jetzt können Sie aus der Personenliste die Benutzer auswählen, denen Zugriff auf die Moqups-App gewährt wird.

-

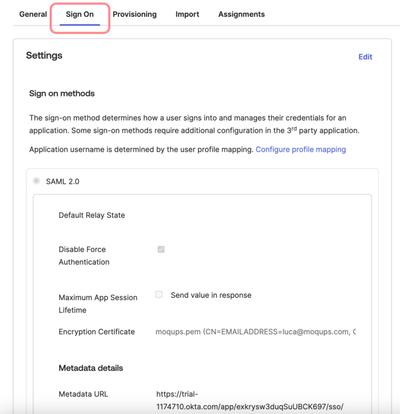

Wählen Sie nun den Tab Anmeldung auf derselben Seite und scrollen Sie nach unten zum Abschnitt Metadaten-Details.

-

Kopieren Sie im Abschnitt Metadaten-Details die Metadaten-URL. Nachdem Sie die URL kopiert haben, müssen Sie sich bei Moqups anmelden und zum Moqups App-Dashboard gehen.

-

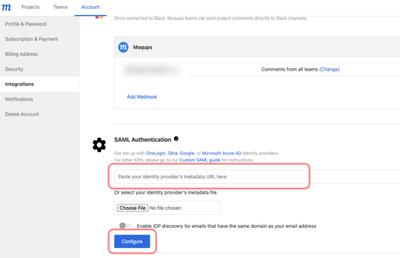

Gehen Sie im Moqups-Dashboard zur Kontoseite und wählen Sie den Integrationen-Tab. Scrollen Sie zum Abschnitt SAML-Authentifizierung und fügen Sie die in Schritt 11 kopierte Metadaten-URL des Identitätsanbieters in das verfügbare Eingabefeld ein. Klicken Sie dann auf die Schaltfläche Konfigurieren.

-

Ihre Konfiguration ist jetzt abgeschlossen.

Microsoft Azure AD SAML

Dieser Abschnitt bietet einen Überblick und die erforderlichen Schritte zur Konfiguration der SAML-Authentifizierung für Moqups und Microsoft Azure AD.

Inhalte

- Unterstützte Funktionen

- Anforderungen

- Schritt-für-Schritt-Konfigurationsanweisungen

- Ein abgelaufenes SAML-Signaturzertifikat erneuern

Unterstützte Funktionen

Die Microsoft Azure/Moqups SAML-Integration unterstützt derzeit folgende Funktionen:

- SP-initiiertes SSO

- IDP-initiiertes SSO

- JIT-Bereitstellung (Just In Time)

Anforderungen

Die SAML-Authentifizierung ist für Moqups-Kunden mit unserem Unlimited-Plan verfügbar.

Schritt-für-Schritt-Konfigurationsanweisungen

In Azure AD müssen Sie Moqups aus der Galerie zu Ihrer Liste der verwalteten SaaS-Apps hinzufügen. Dann müssen Sie in der Moqups-App Azures Metadaten-URL zu Ihrem Dashboard hinzufügen.

Bitte folgen Sie diesen Schritten:

-

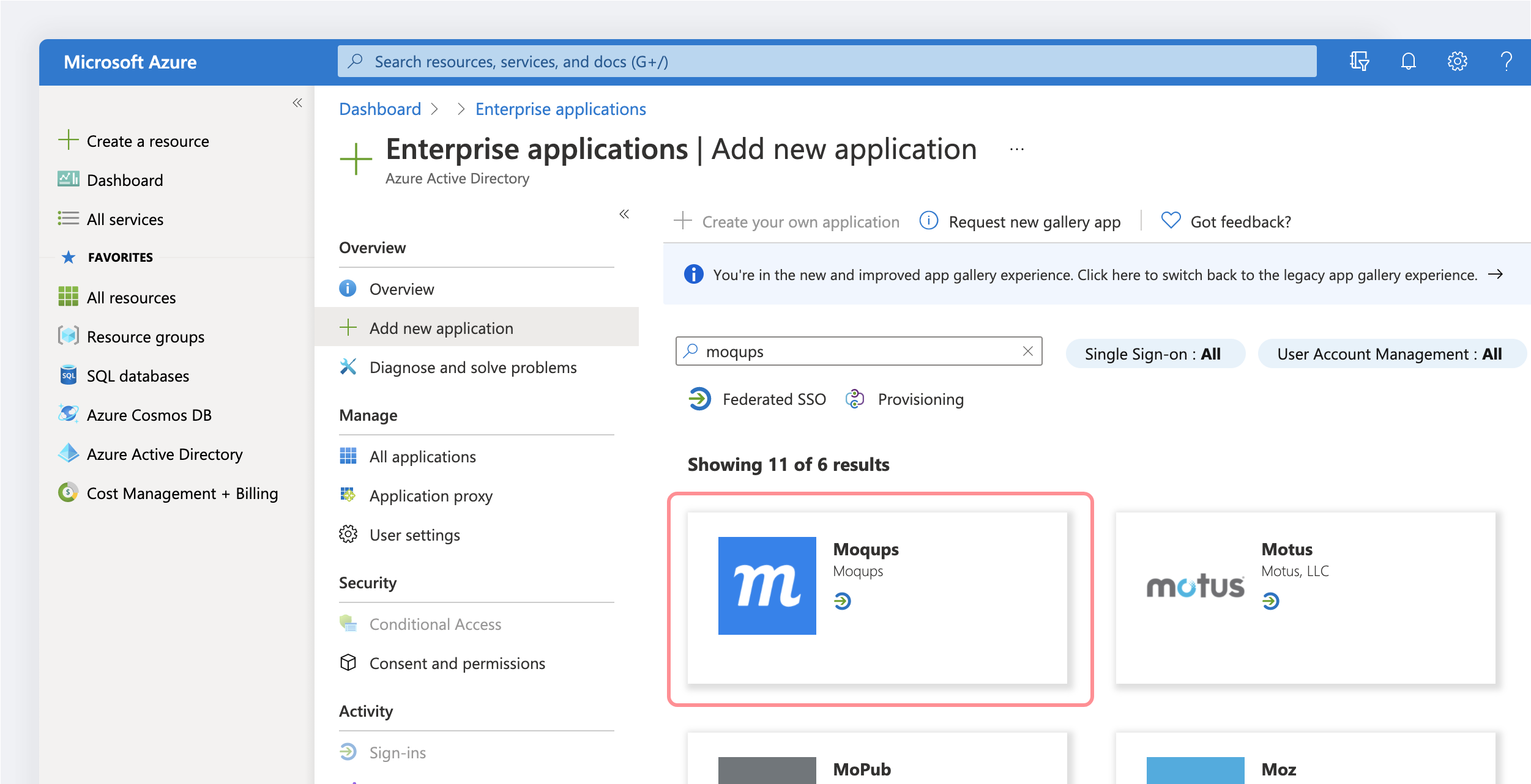

Melden Sie sich im Azure-Portal an.

-

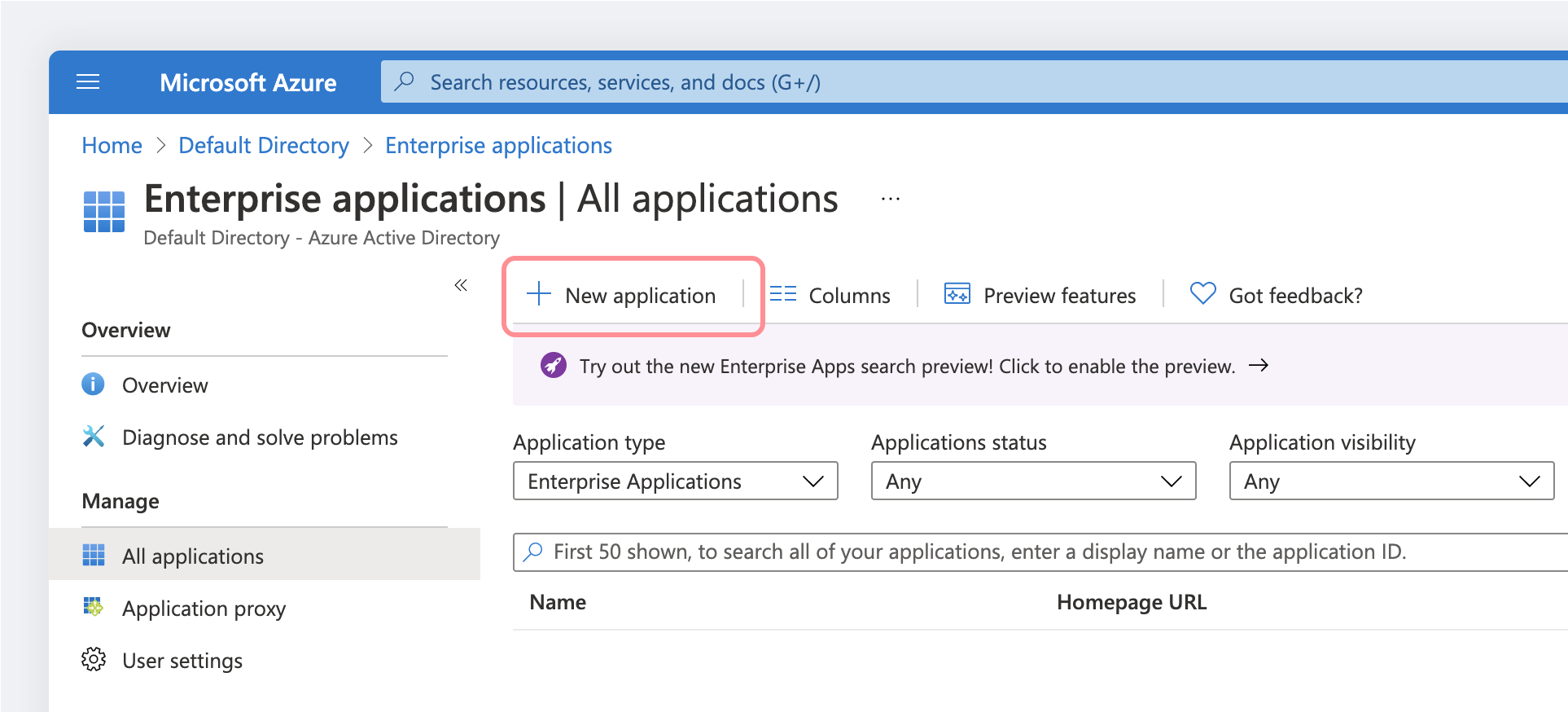

Wählen Sie Azure Active Directory → Unternehmensanwendungen → +Neue Anwendung

-

Um eine neue Anwendung hinzuzufügen, wählen Sie Neue Anwendung:

-

Geben Sie im Abschnitt Aus Galerie hinzufügen in das Suchfeld Moqups ein.

-

Wählen Sie die Moqups-App aus dem Ergebnisbereich aus.

-

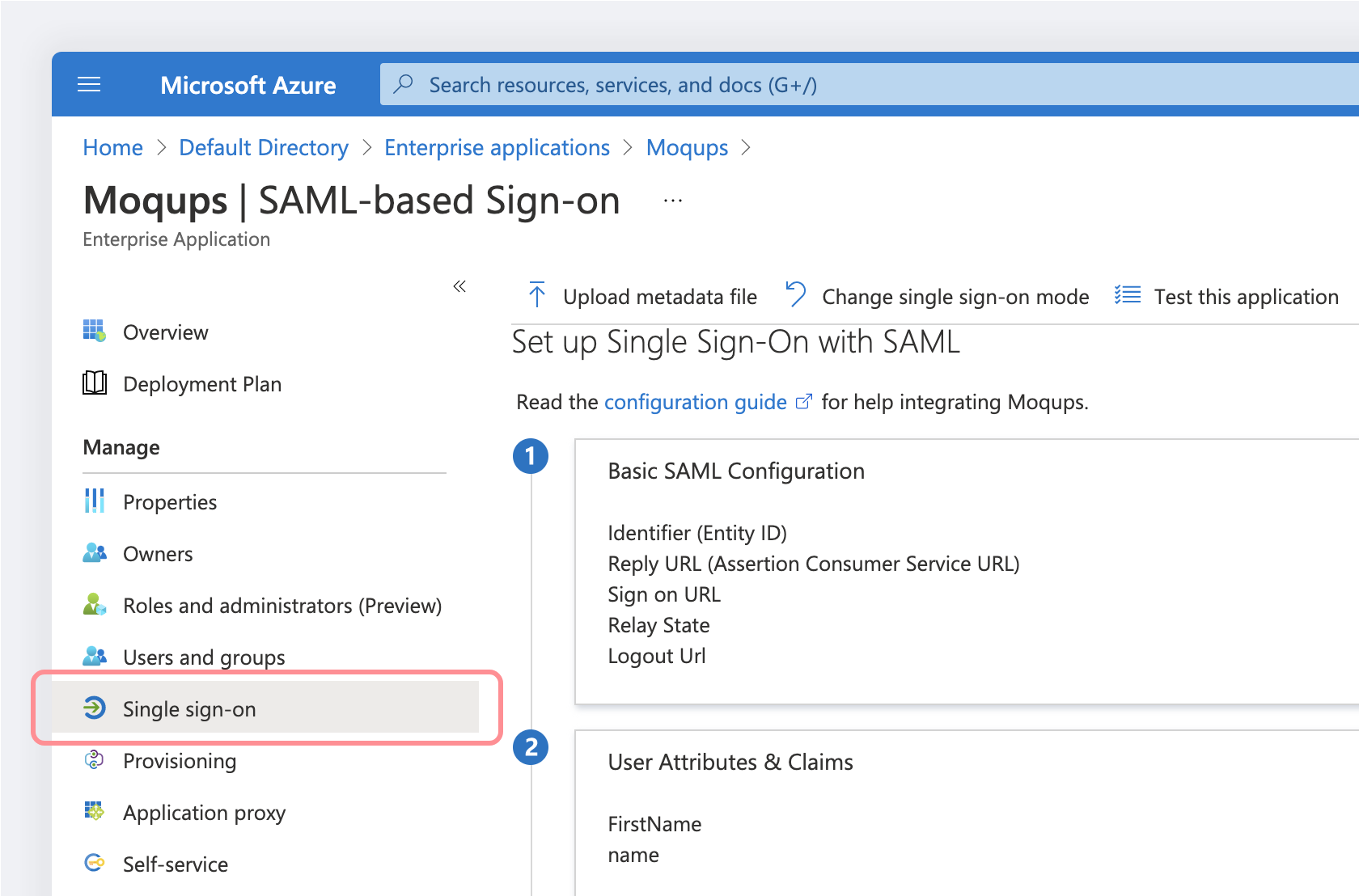

Sie sollten zur Moqups-App in Azure weitergeleitet werden (falls nicht, gehen Sie zu Azure Active Directory → Unternehmensanwendungen → Alle Anwendungen → Moqups)

-

Gehen Sie zu Single Sign-On:

-

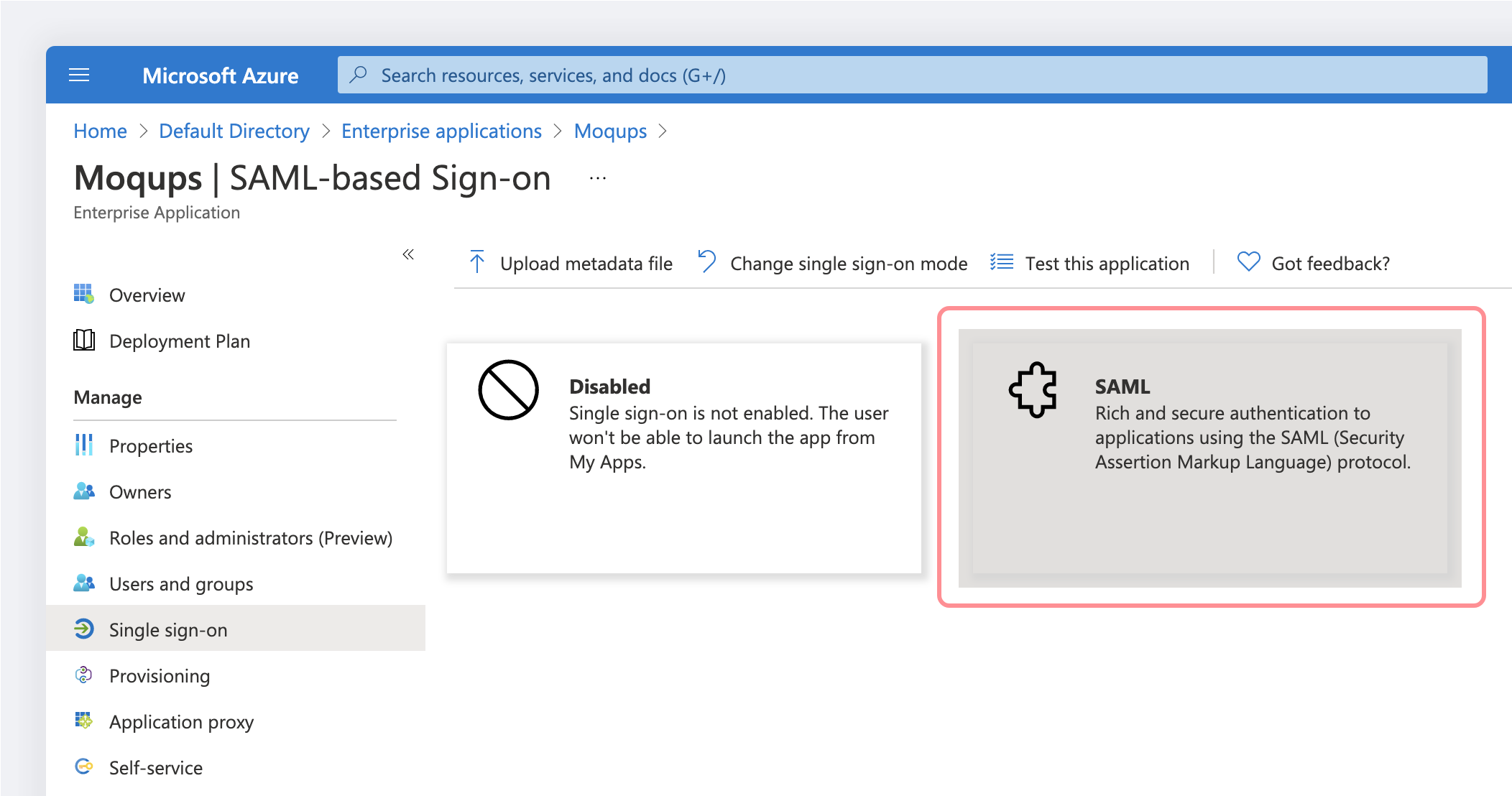

Wählen Sie auf der Seite Eine Single Sign-On-Methode auswählen die Option SAML:

-

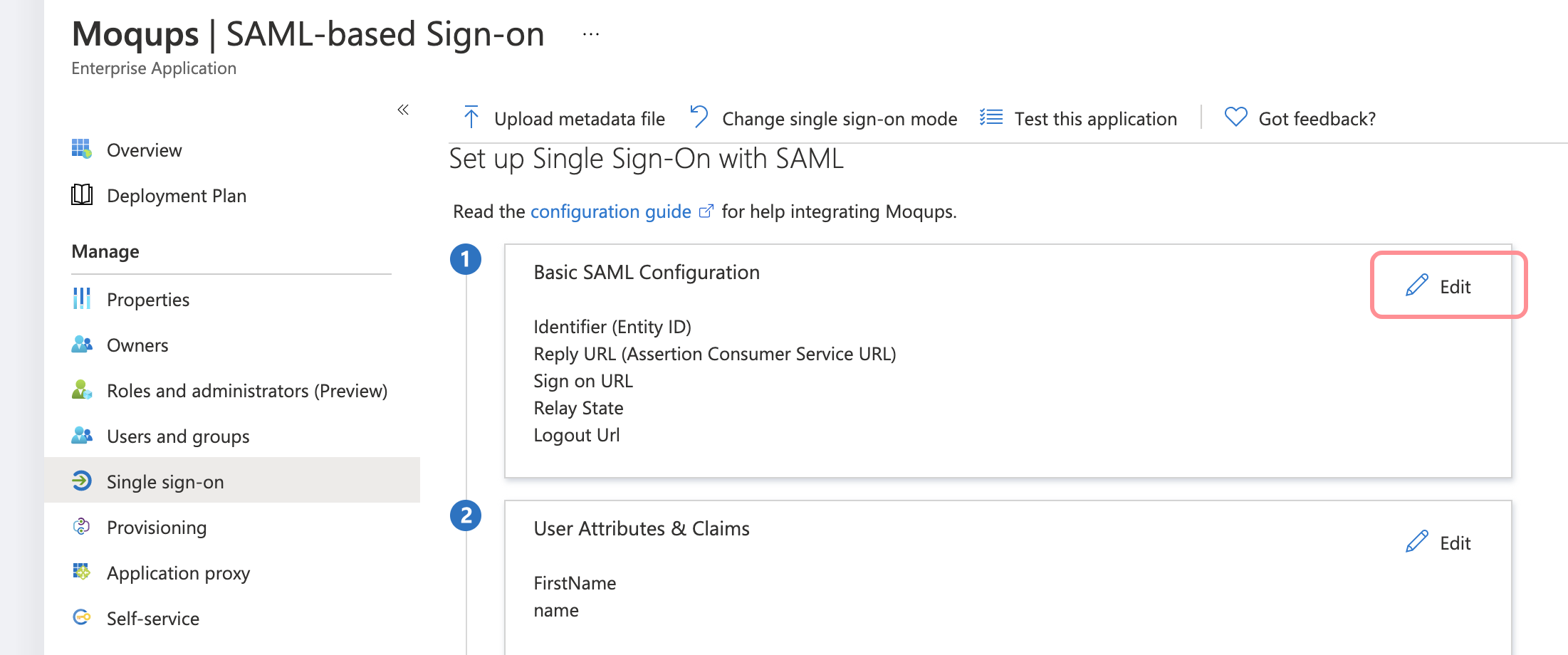

Klicken Sie auf der Seite Single Sign-On mit SAML einrichten auf das Bearbeiten/Stift-Symbol für Grundlegende SAML-Konfiguration, um die Einstellungen zu bearbeiten:

-

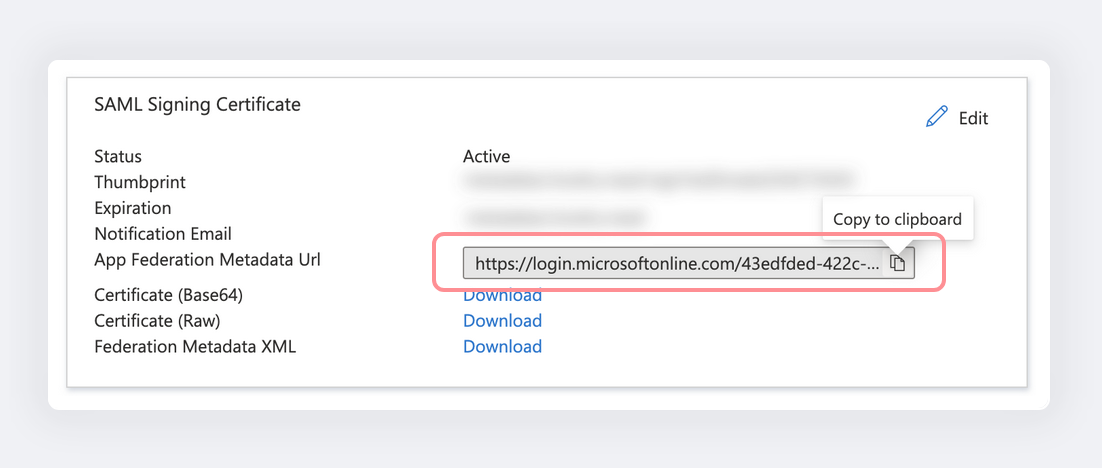

Kopieren Sie die App-Verbundmetadaten-URL:

-

Melden Sie sich bei Moqups an.

-

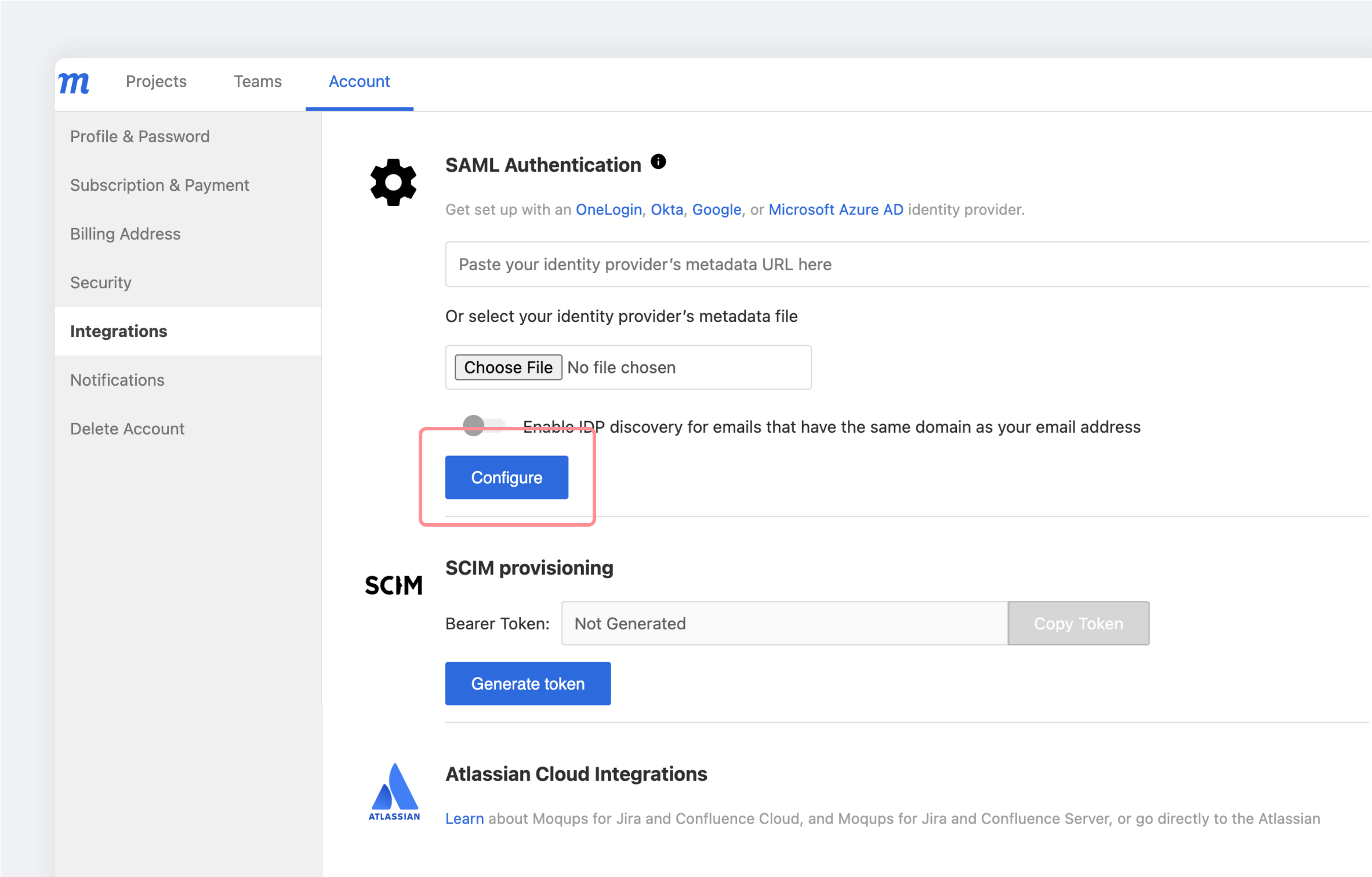

Gehen Sie zu https://my.moqups.com/dashboard/account/integrations

-

Fügen Sie nun die in Schritt 10 kopierte App-Verbundmetadaten-URL ein.

-

Klicken Sie auf die Schaltfläche Konfigurieren

-

Ihre Konfiguration ist jetzt abgeschlossen.

Ein abgelaufenes SAML-Signaturzertifikat erneuern

Bei Azure AD müssen Sie Ihr SAML-Signaturzertifikat erneuern, wenn es abläuft. Azure benachrichtigt Sie vor dem Ablaufdatum. Hier sind die Schritte, um Ihr Signaturzertifikat zu erneuern und es zu Moqups hinzuzufügen:

-

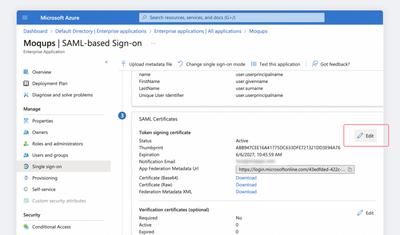

Öffnen Sie in Ihrem Azure-Dashboard die Seite der Moqups-Anwendung.

-

Klicken Sie auf den Tab Single Sign-On.

-

Suchen Sie den Abschnitt SAML-Zertifikate Ihres IDPs und klicken Sie auf die Schaltfläche Bearbeiten.

-

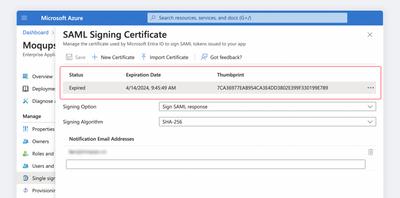

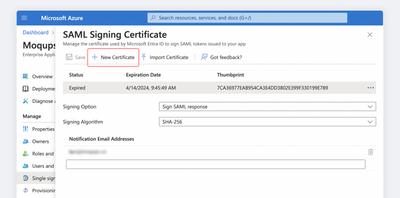

Im modalen Fenster SAML-Signaturzertifikat sehen Sie Ihr ablaufendes/abgelaufenes Zertifikat.

-

Klicken Sie auf die Schaltfläche Neues Zertifikat, um ein neues Zertifikat zu generieren; lassen Sie die Signieroption und den Signierungsalgorithmus unverändert.

-

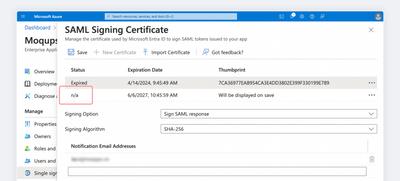

Sie sehen die Entwurfsversion des neuen Zertifikats, dessen Status als k.A. markiert ist.

-

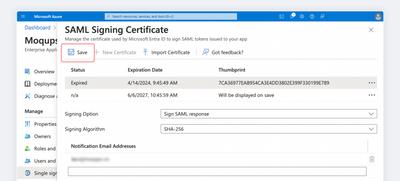

Klicken Sie nun auf die Schaltfläche Speichern, um das neue Zertifikat mit dem Status Inaktiv anzuzeigen.

-

Öffnen Sie das Kontextmenü rechts neben dem ablaufenden/abgelaufenen Zertifikat und klicken Sie auf die Schaltfläche Löschen, um das alte Zertifikat zu entfernen.

-

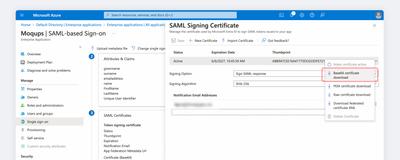

Öffnen Sie nun das Kontextmenü rechts neben dem inaktiven Zertifikat und klicken Sie auf Zertifikat aktivieren.

-

Verwenden Sie erneut das Kontextmenü und laden Sie das aktive Base64-Zertifikat herunter.

-

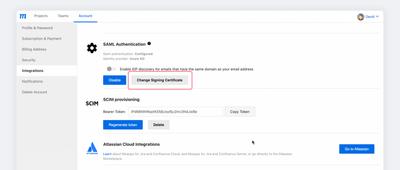

Gehen Sie zur Kontoseite Ihres Moqups-Dashboards.

-

Wählen Sie den Integrationen-Tab.

-

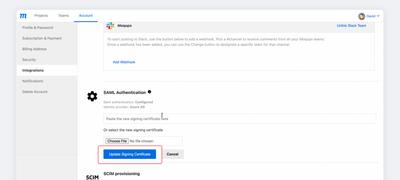

Klicken Sie im Abschnitt SAML-Authentifizierung auf die Schaltfläche „Signaturzertifikat ändern".

-

Fügen Sie das neue Zertifikat ein oder laden Sie es hoch und klicken Sie auf Signaturzertifikat aktualisieren.

-

Ihr aktualisiertes Zertifikat ist jetzt aktiv.

Benutzerdefiniertes SAML

Wenn Ihr bevorzugter Identitätsanbieter keine Verbindung mit Moqups anbietet, können Sie die folgenden Informationen verwenden, um eine benutzerdefinierte SAML-Verbindung einzurichten.

Anforderungen

Die SAML-Authentifizierung ist für Moqups-Kunden mit unserem Unlimited-Plan verfügbar.

Zu konfigurierende Parameter

Folgen Sie diesen Parametern, um Ihre benutzerdefinierte SAML-Verbindung zu konfigurieren:

Assertion Consumer Service URL (ACS-URL)

- Die zu verwendende ACS-URL lautet:

https://api.moqups.com/saml/v2/acs

EntityID

moqups.saml2.sp.eid.gkoAgEAAoICA

SAML-Abmelde-Endpunkt

- Moqups unterstützt kein Single Logout oder in Ihrem IDP konfigurierte Sitzungsdauer

Zu berücksichtigende Punkte

- Moqups unterstützt HTTP REDIRECT-Binding und HTTP POST-Binding. Sie müssen HTTP POST-Bindings in den IDP-Metadaten konfigurieren.

- Ihr IDP muss sicherstellen, dass ein Benutzer sowohl authentifiziert als auch autorisiert ist, bevor eine Assertion gesendet wird. Wenn ein Benutzer nicht autorisiert ist, sollten keine Assertions gesendet werden. Wir empfehlen, dass Ihr Identitätsanbieter Personen auf eine HTTP-403-Seite oder ähnliches umleitet.

Einzuschließende Einstellungen

NameID (Erforderlich)

-

Das SAML-nameID-Format muss vom folgenden E-Mail-Typ sein:

<saml:NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress"> YOURDOMAIN@email.com </saml:NameID>

Vorname-Attribut (Optional)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="FirstName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

FIRST NAME

</saml:AttributeValue>

</saml:Attribute>

Nachname-Attribut (Optional)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="LastName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

LAST NAME

</saml:AttributeValue>

</saml:Attribute>

Zertifikate

-

Öffentliches Zertifikat

- Moqups erfordert, dass die SAML-Antwort signiert wird.

- Die Metadaten Ihres IDPs müssen ein gültiges x.509 pem-Zertifikat enthalten, damit Moqups Ihre Identität verifizieren kann. Dies unterscheidet sich von Ihrem SSL-Zertifikat.

Moqups erfordert, dass die SAML-Antwort signiert wird.

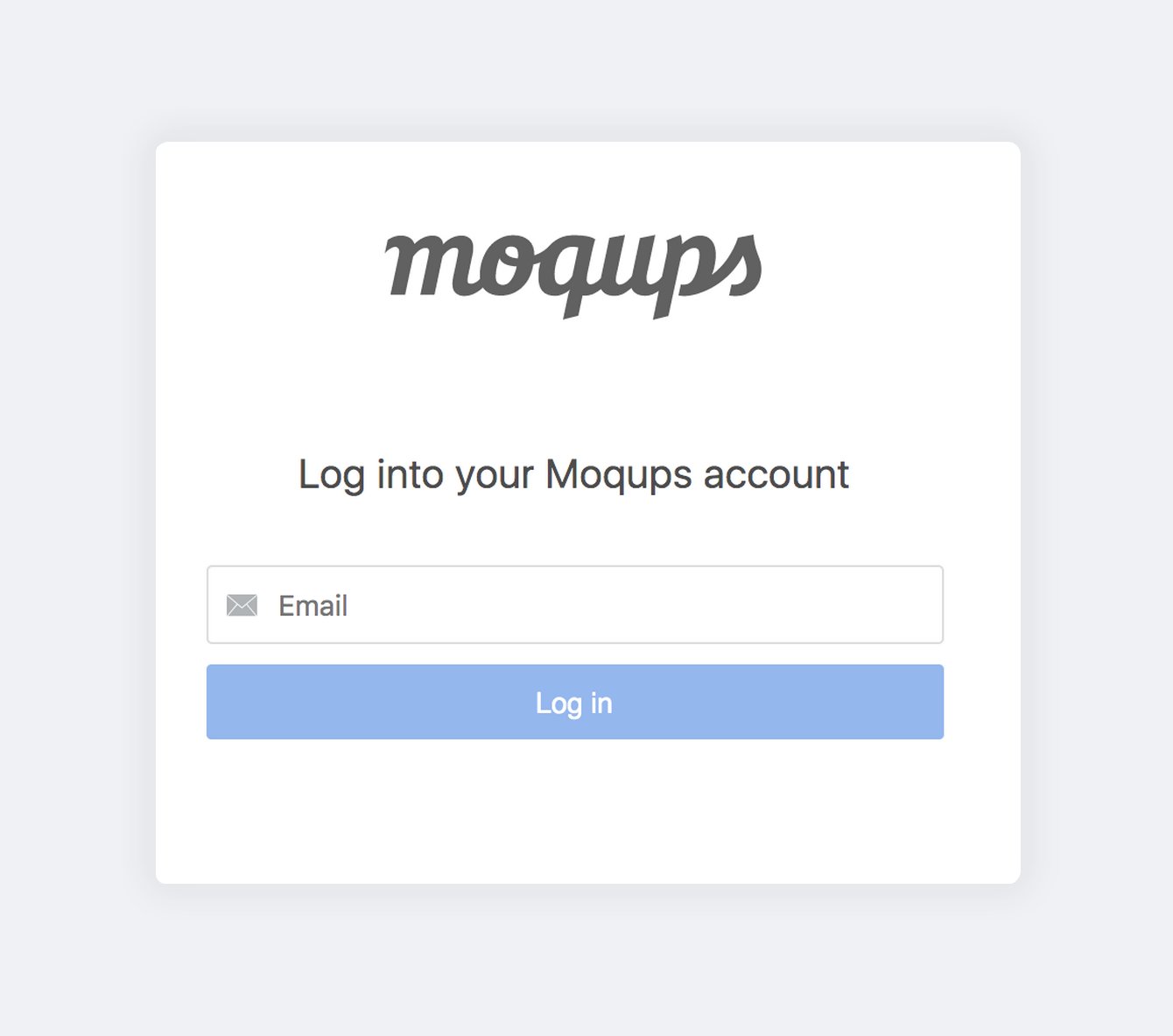

Bei Moqups mit SAML/SSO anmelden

Sobald die SAML-Integration konfiguriert wurde, können Ihre Benutzer SSO verwenden, um sich bei Moqups anzumelden:

- Gehen Sie zu https://my.moqups.com/saml-login

- Geben Sie Ihre E-Mail-Adresse ein

- Klicken Sie auf Anmelden

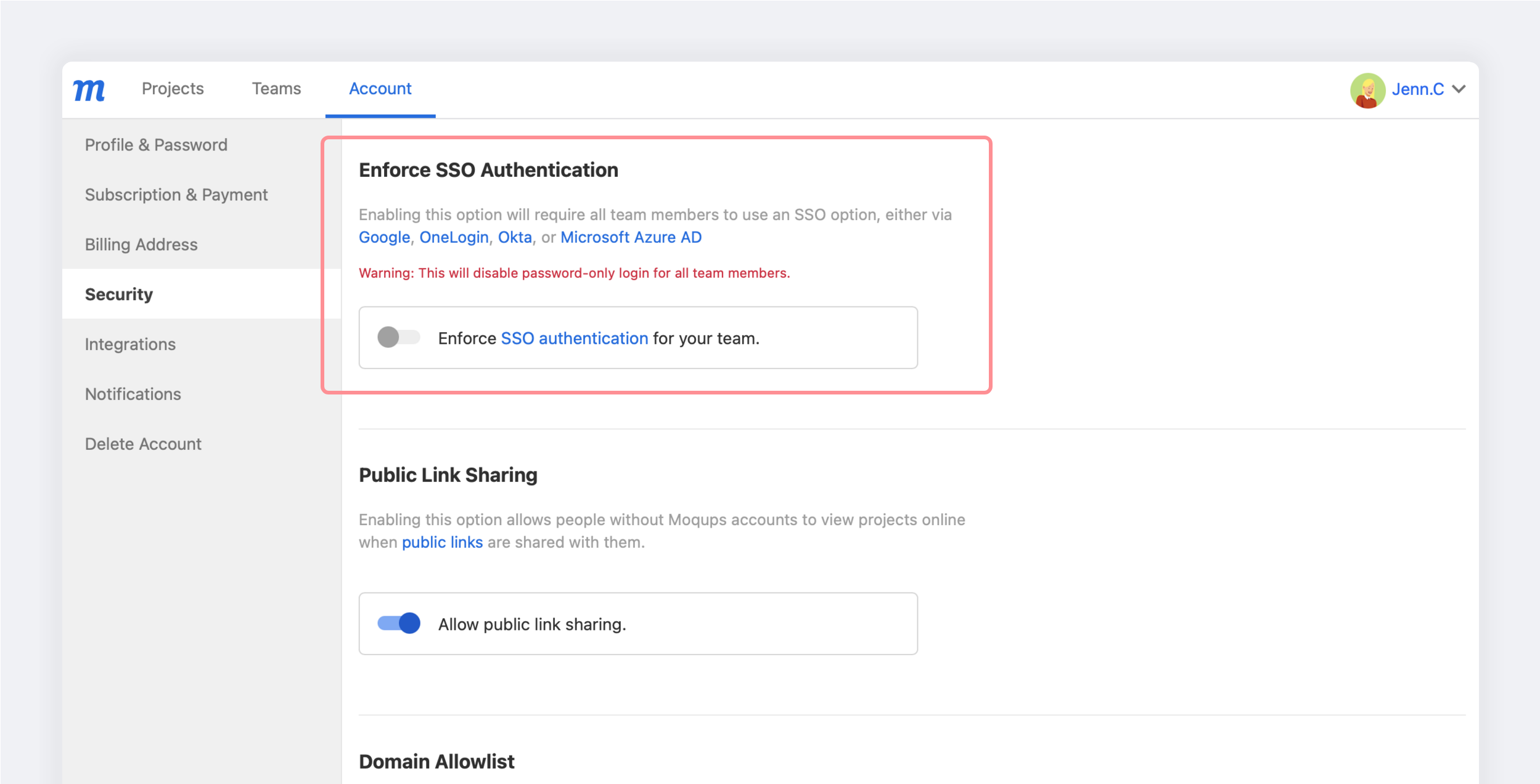

SSO-Authentifizierung erzwingen

Um eine zusätzliche Sicherheitsebene bereitzustellen, können Moqups-Admins (Team-Eigentümer) alle ihre Teammitglieder dazu verpflichten, eine SSO-Option zu verwenden, entweder über eine Drittanbieter-App oder einen der oben genannten SAML-Anbieter.

Das Aktivieren der Option SSO-Authentifizierung erzwingen bedeutet, dass die passwortbasierte Anmeldung für alle Teammitglieder deaktiviert wird.

Um die passwortbasierte Anmeldung für Ihr Team zu deaktivieren, muss Ihr eigenes Admin-Konto zuerst einen SSO-Anbieter verwenden: OneLogin SAML, Okta SAML, Azure SAML, Google SAML oder eine Drittanbieter-App.

So erzwingen Sie die SSO-Authentifizierung für Ihr Team:

- Gehen Sie zum Konten-Fenster Ihres Dashboards

- Klicken Sie auf den Tab Sicherheit

- Stellen Sie im Abschnitt SSO-Authentifizierung erzwingen den Schalter SSO-Authentifizierung für Ihr Team erzwingen auf die Position EIN.

- Bestätigen Sie Ihre Wahl, indem Sie im Pop-up auf die Schaltfläche „Weiter" drücken.