En este artículo:

SSO, o Inicio de Sesión Único, permite a las personas usar un único conjunto de credenciales de identificación para registrarse e iniciar sesión en una variedad de sitios web y plataformas SaaS (Software como Servicio).

La mayoría de las personas conocen el SSO por registrarse con una aplicación de terceros, una función que te permite usar tus credenciales existentes para registrarte e iniciar sesión en muchos sitios web, incluido Moqups.

El Inicio de Sesión Único con SAML va un paso más allá y permite a los empleados de una organización usar un único conjunto de credenciales para iniciar sesión en una variedad de sitios web y aplicaciones que puedan necesitar para su trabajo.

SAML (Security Assertion Markup Language) es el estándar abierto que permite a los proveedores de identidad (IDP) como OneLogin, Okta, Microsoft Azure AD o Google pasar credenciales de autorización a proveedores de servicios (SP) como Moqups. Si lo deseas, también puedes configurar un SAML Personalizado de inicio de sesión único para IDPs que no están en esa lista.

Una vez que SAML esté habilitado para tu cuenta de Moqups, los usuarios pueden usar SSO simplemente ingresando su correo electrónico en el inicio de sesión SAML. Moqups luego autentica sus credenciales a través del IDP, y pueden comenzar a usar nuestra aplicación.

También puedes configurar el aprovisionamiento automático con SCIM (System for Cross-domain Identity Management). SCIM permite a los departamentos de TI automatizar su proceso de gestión de identidad de usuarios dentro de un IDP. Para configurar SCIM necesitarás generar un token de API en Moqups y luego agregarlo a tu IDP. Encontrarás instrucciones para cada uno de nuestros IDPs compatibles a continuación.

¿Quién puede usar esta función?

Todas las cuentas Ilimitadas de Moqups pueden habilitar SSO configurando SAML con su IDP.

Para configurar una integración SAML, necesitarás privilegios de Administrador tanto para Moqups como para el IDP que hayas elegido.

Los Administradores de Moqups también tienen la opción de requerir que los miembros de su equipo usen una opción de SSO, ya sea a través de una aplicación de terceros o uno de los proveedores SAML listados a continuación.

¿Sigues buscando?

El aprovisionamiento automático de SCIM también puede configurarse para Moqups usando cualquiera de estos IDPs.

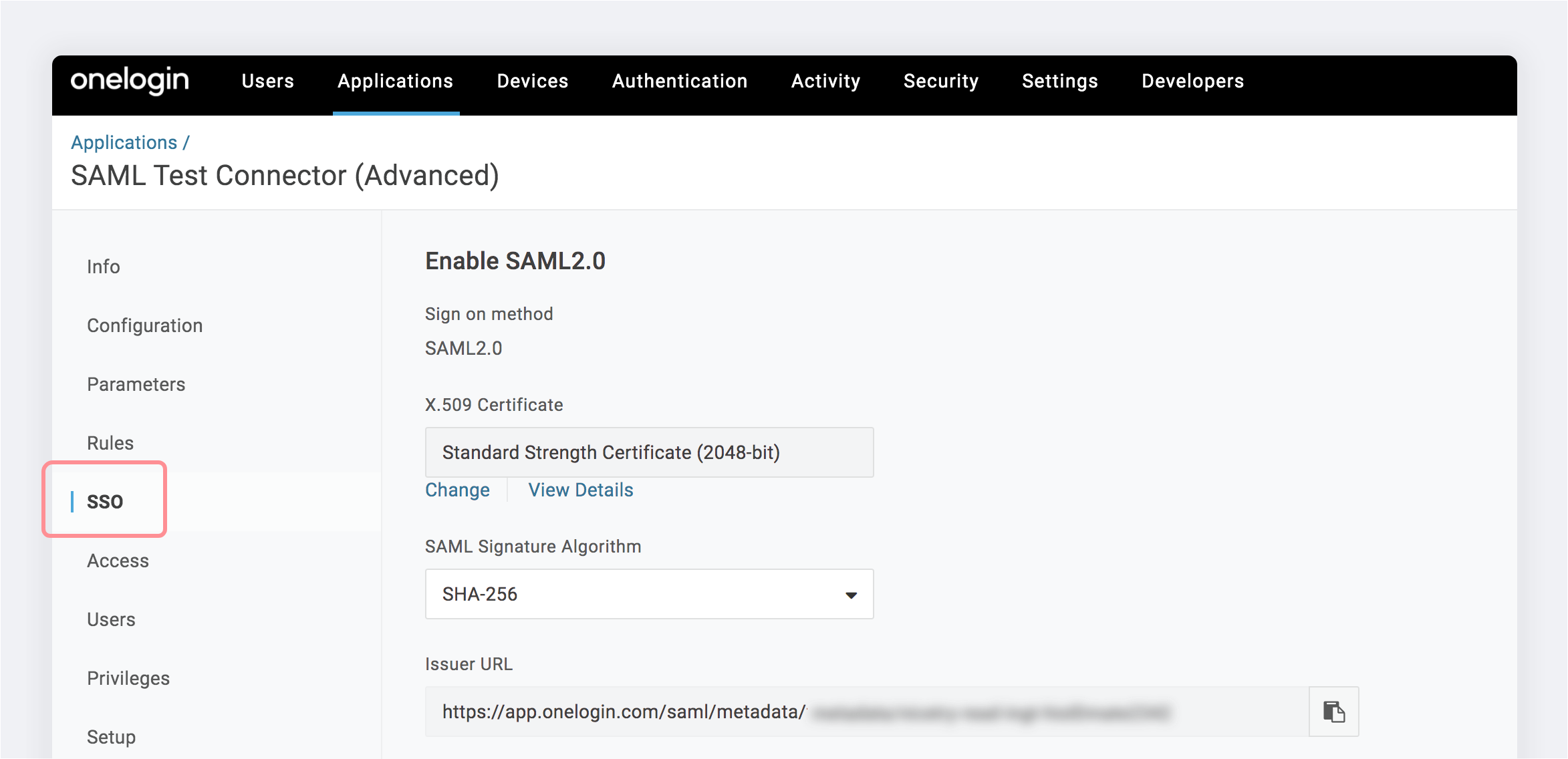

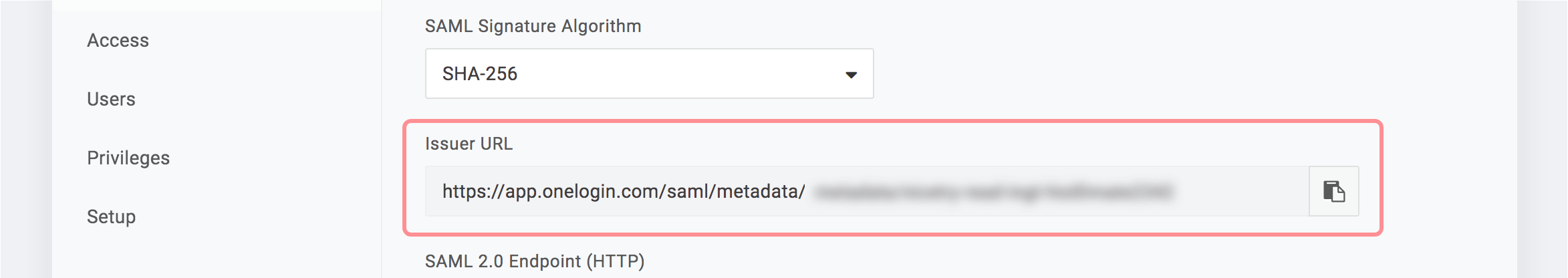

SAML de OneLogin

Por favor, sigue estos pasos para configurar SAML de OneLogin para tu cuenta de Moqups:

-

Una vez que hayas iniciado sesión en OneLogin, selecciona la pestaña SSO para la aplicación Moqups.

-

En el campo URL del Emisor, copia los metadatos del proveedor de identidad.

-

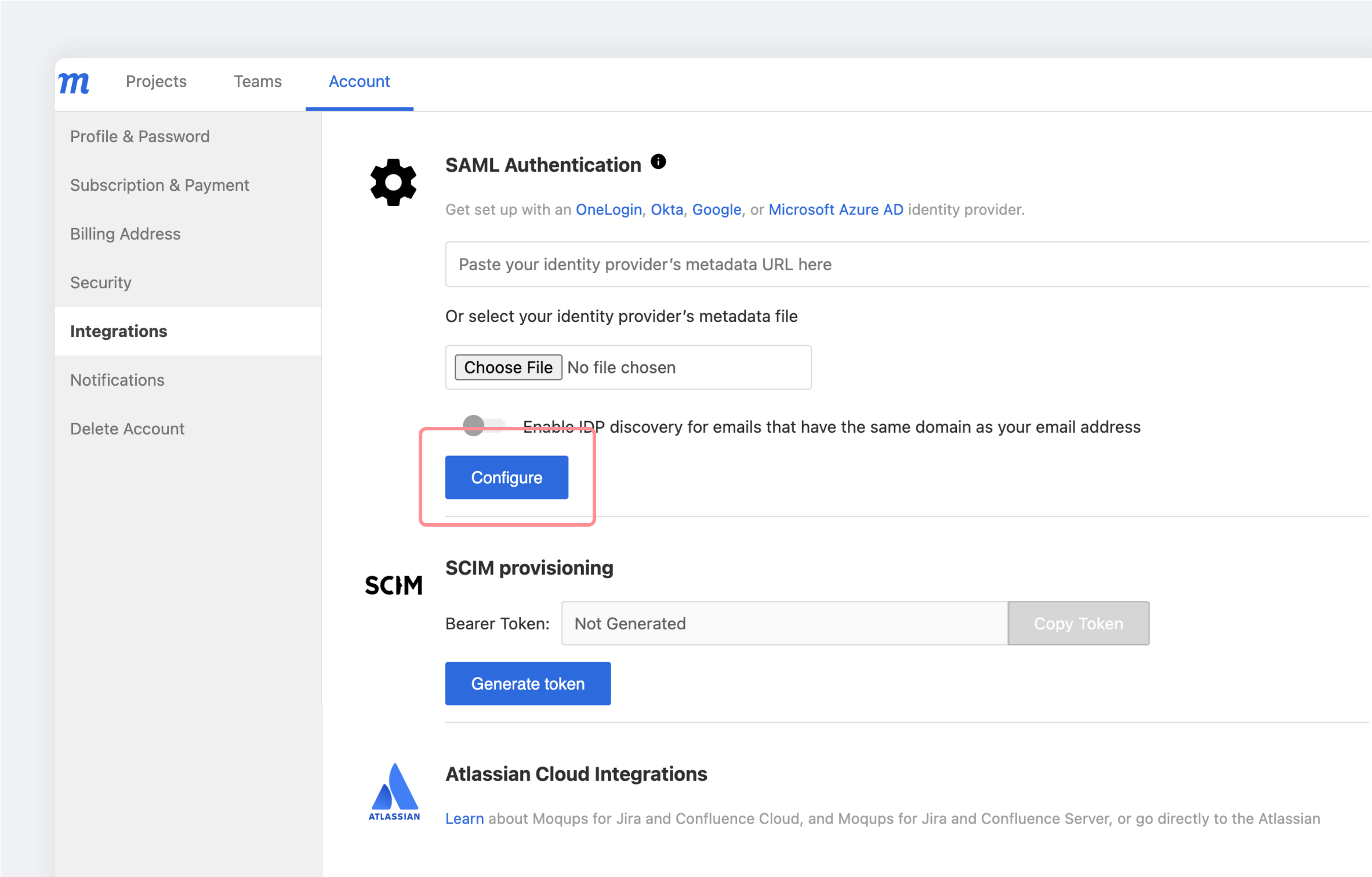

Haz clic aquí para iniciar sesión en Moqups e ir a la pestaña Integración en la página Cuenta de tu Dashboard.

-

En la sección Autenticación SAML de tu pestaña de Integración, pega la URL de metadatos del proveedor de identidad copiada durante el Paso 2 y haz clic en el botón Configurar.

-

Tu configuración está ahora completa.

Configuración de SAML de Okta

Por favor, sigue estos pasos para configurar SAML de Okta para tu cuenta de Moqups:

-

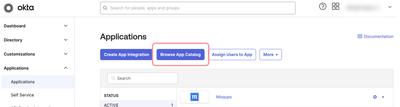

Una vez que hayas iniciado sesión en Okta, selecciona la pestaña Aplicaciones y haz clic en el botón Explorar Catálogo de Aplicaciones.

-

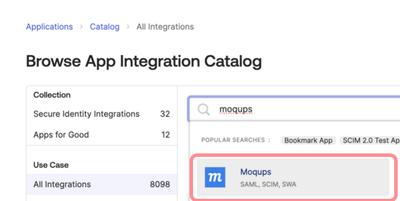

Busca Moqups en el Catálogo de Integración de Aplicaciones y haz clic en Moqups

-

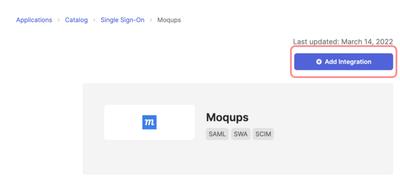

Haz clic en el botón Agregar Integración.

-

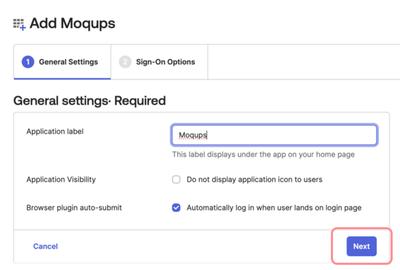

Cuando se abra la página Agregar Moqups, ve a la pestaña Configuración General y haz clic en el botón Siguiente.

-

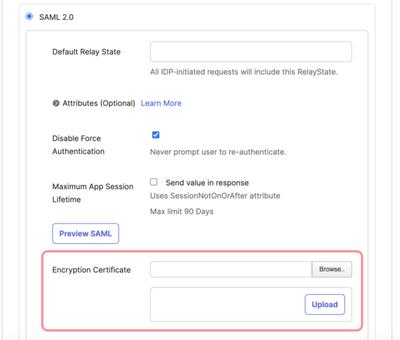

Envía un correo electrónico a support@moqups.com para obtener el Certificado de Cifrado de Moqups. Guarda el archivo moqups.pem en tu escritorio.

-

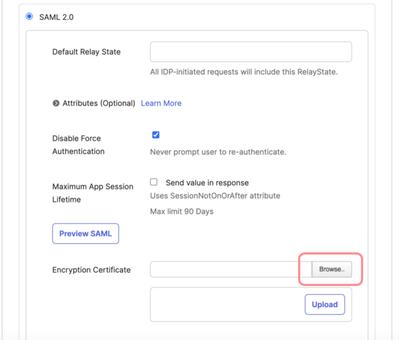

Mientras aún estás en la página Agregar Moqups, cambia a la pestaña Opciones de Inicio de Sesión y desplázate hacia abajo hasta el campo de Certificado de Cifrado. Haz clic en el botón Examinar para encontrar el certificado moqups.pem que guardaste en el paso anterior (Paso 5).

-

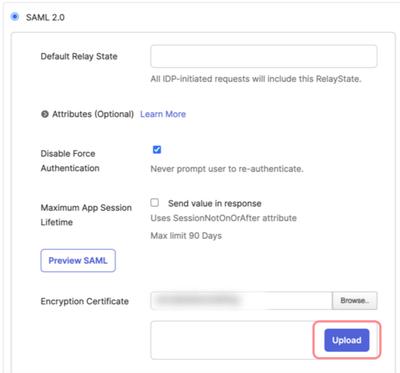

Selecciona el Certificado de Cifrado SAML de Moqups (moqups.pem) y haz clic en el botón Subir.

-

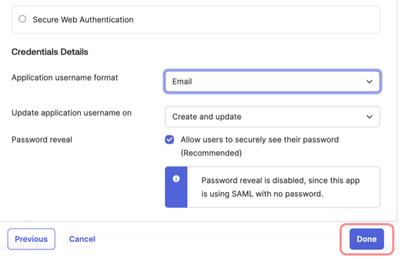

Ahora, desplázate más abajo en la página Agregar Moqups hasta Detalles de Credenciales. Para el Formato de nombre de usuario de la aplicación elige Correo electrónico y haz clic en el botón Listo.

-

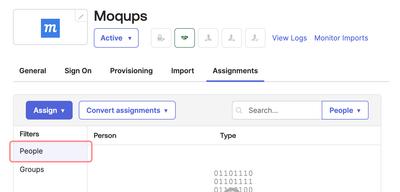

Una vez que hagas clic en Listo en la página de Opciones de Inicio de Sesión, se abrirá la página de integración de Moqups de Okta, y la pestaña Asignaciones estará preseleccionada. Haz clic en el botón Asignar y selecciona Personas de la lista de Filtros. Ahora, desde la lista de Personas, puedes seleccionar los usuarios a los que se les concederá acceso a la aplicación Moqups.

-

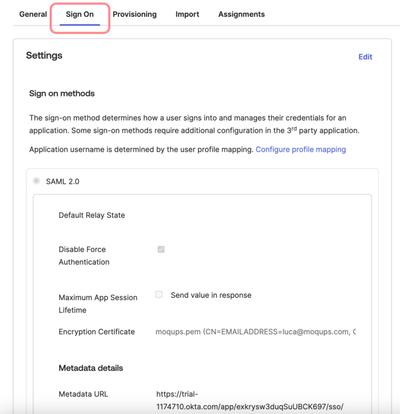

Ahora, selecciona la pestaña Inicio de Sesión de la misma página y desplázate hacia abajo hasta la sección de detalles de Metadatos.

-

En la sección de detalles de Metadatos, copia la URL de Metadatos. Una vez que hayas copiado la URL, deberás iniciar sesión en Moqups e ir al Dashboard de la aplicación Moqups.

-

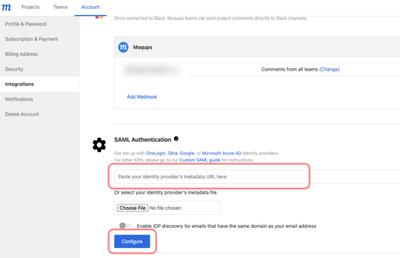

En el Dashboard de Moqups, ve a la página de Cuenta y selecciona la pestaña de Integraciones. Desplázate hasta la sección Autenticación SAML y pega la URL de Metadatos del proveedor de identidad copiada en el último paso (Paso 11) en el campo disponible. Luego, haz clic en el botón Configurar.

-

Tu configuración está ahora completa.

SAML de Microsoft Azure AD

Esta sección proporciona una descripción general y los pasos necesarios para configurar la autenticación SAML para Moqups y Microsoft Azure AD.

Contenidos

- Funciones compatibles

- Requisitos

- Instrucciones de configuración paso a paso

- Renovar un certificado de firma SAML vencido

Funciones compatibles

La integración SAML de Microsoft Azure/Moqups actualmente admite las siguientes funciones:

- SSO iniciado por SP

- SSO iniciado por IDP

- Aprovisionamiento JIT (Justo a Tiempo)

Requisitos

La autenticación SAML está disponible para los clientes de Moqups en nuestro Plan Ilimitado.

Instrucciones de Configuración Paso a Paso

Dentro de Azure AD, deberás agregar Moqups desde la galería a tu lista de aplicaciones SaaS administradas. Luego, dentro de la aplicación Moqups, deberás agregar la URL de metadatos de Azure a tu Dashboard.

Por favor, sigue estos pasos:

-

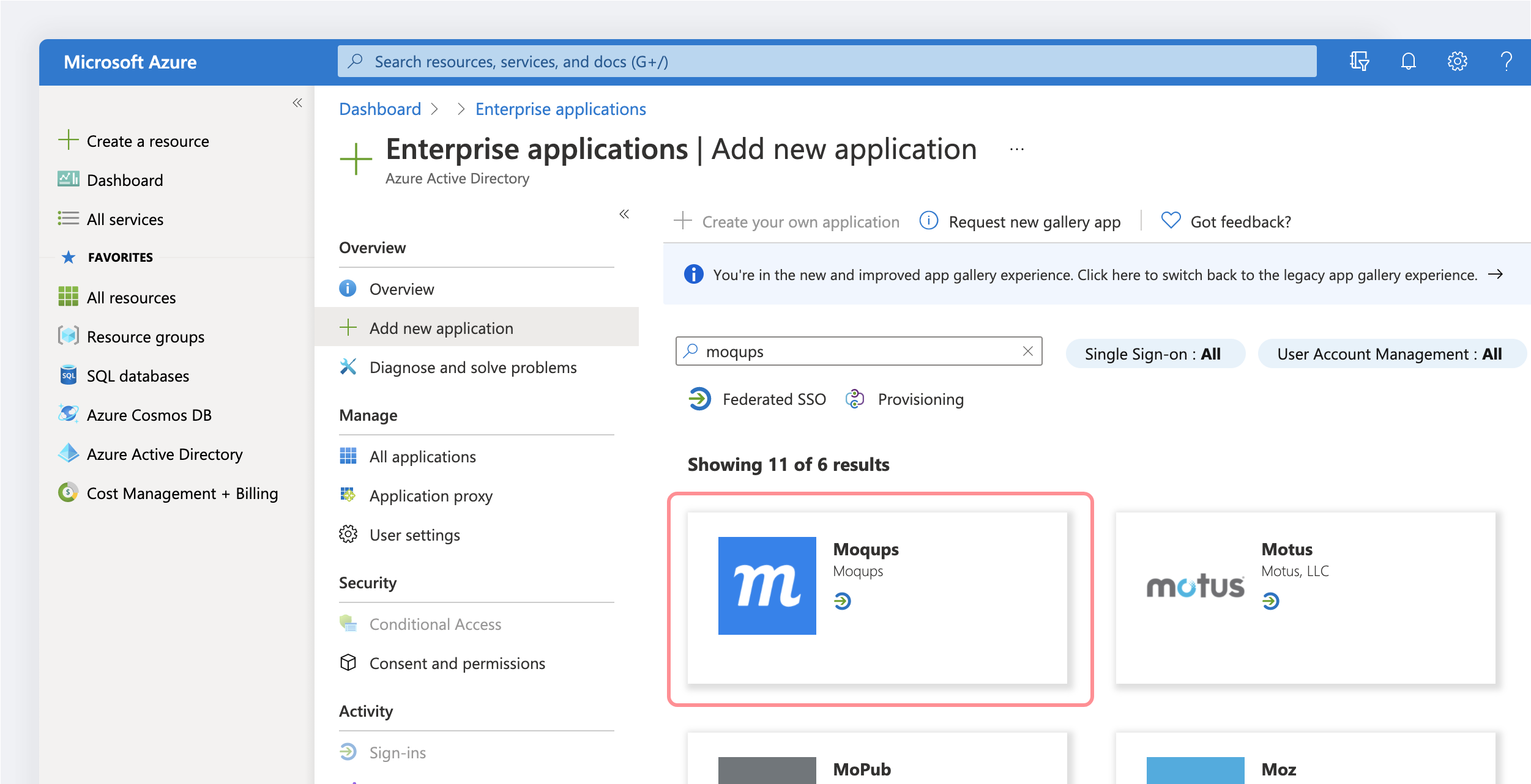

Inicia sesión en el portal de Azure.

-

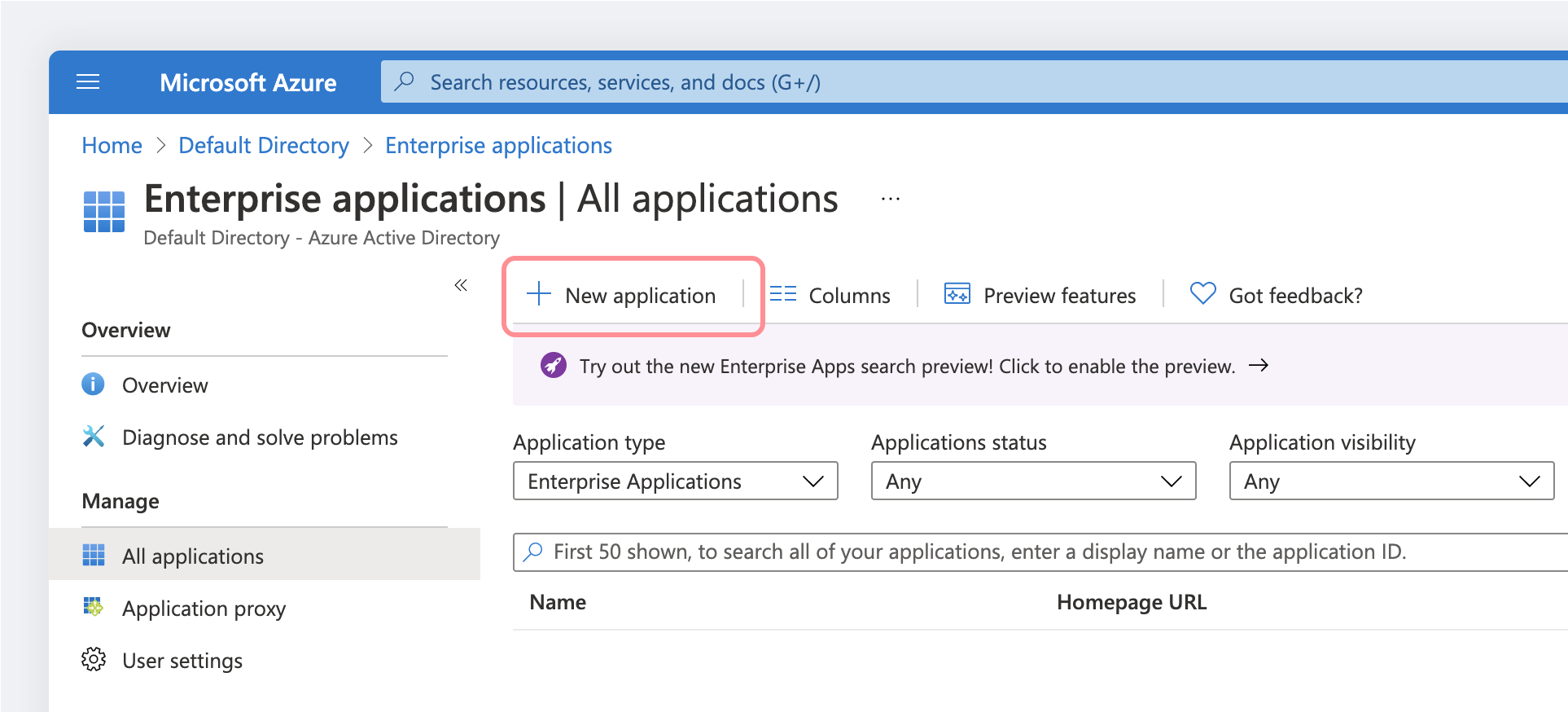

Selecciona Azure Active Directory → Aplicaciones empresariales → +Nueva aplicación

-

Para agregar una nueva aplicación, selecciona Nueva aplicación:

-

En la sección Agregar desde la galería, escribe Moqups en el cuadro de búsqueda.

-

Selecciona la aplicación Moqups en el panel de resultados.

-

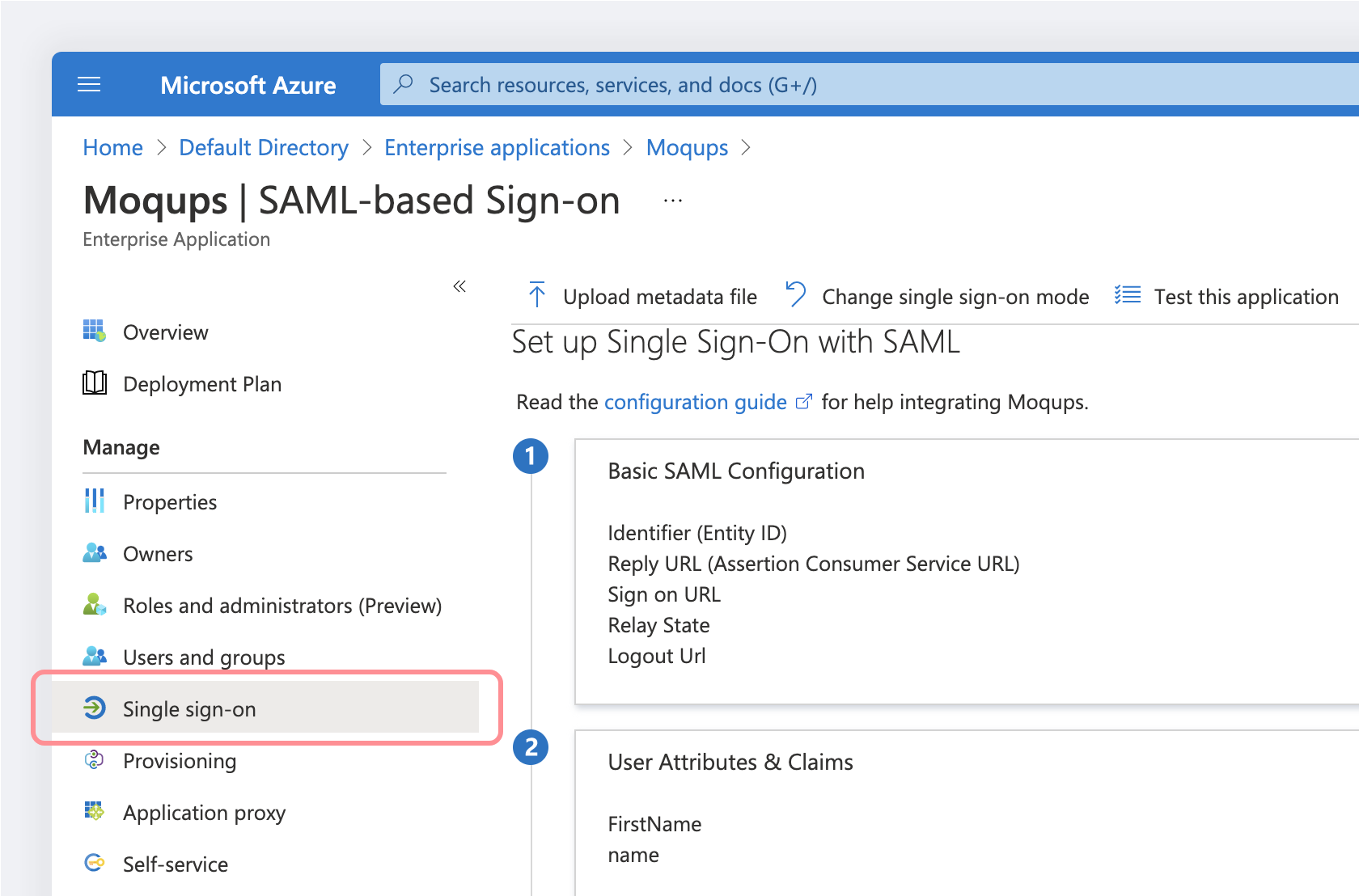

Deberías ser redirigido a la aplicación Moqups dentro de Azure (si no, ve a Azure Active Directory → Aplicaciones empresariales → Todas las aplicaciones → Moqups)

-

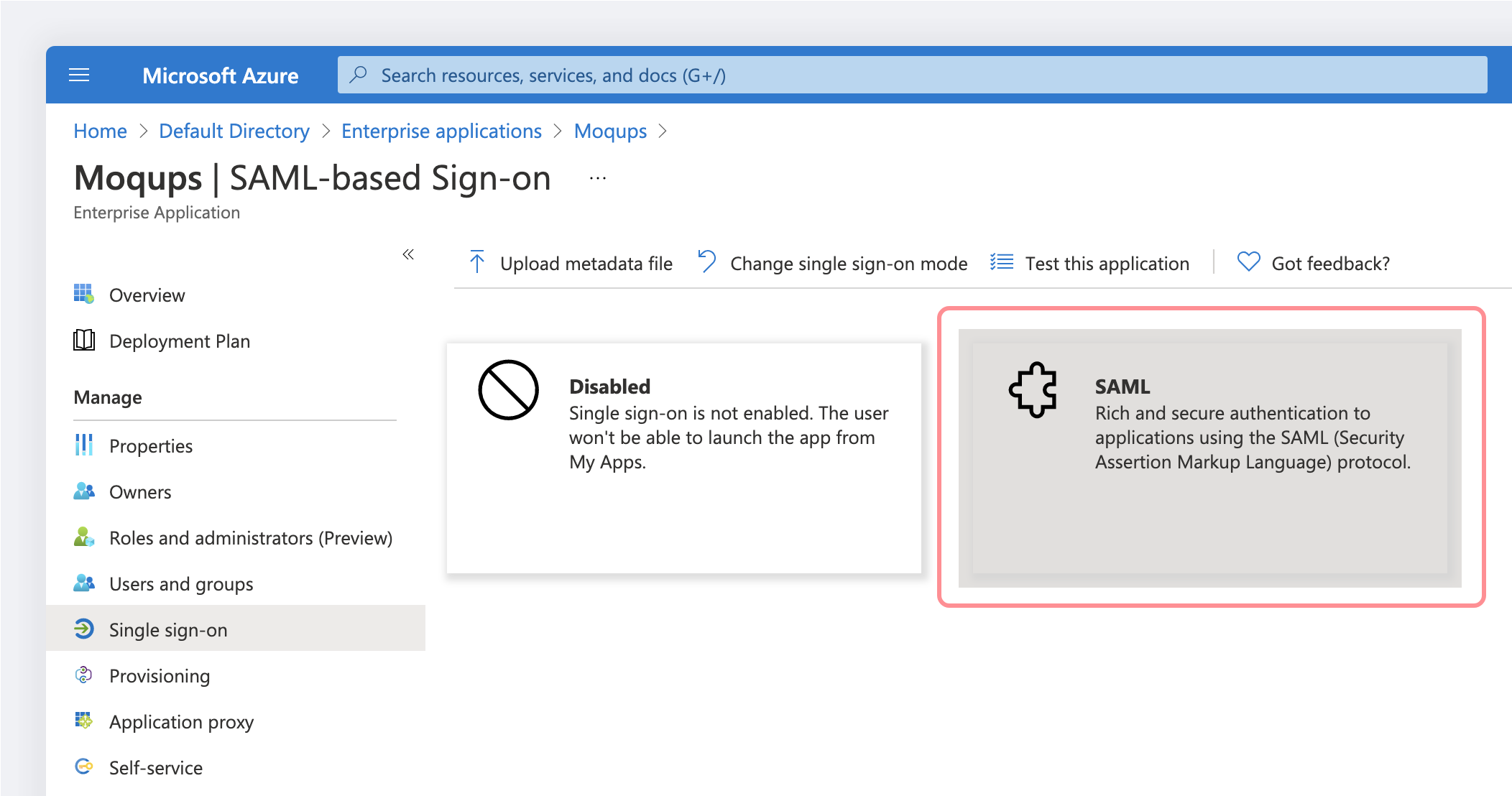

Ve a Inicio de sesión único:

-

En la página Seleccionar un método de inicio de sesión único, selecciona SAML:

-

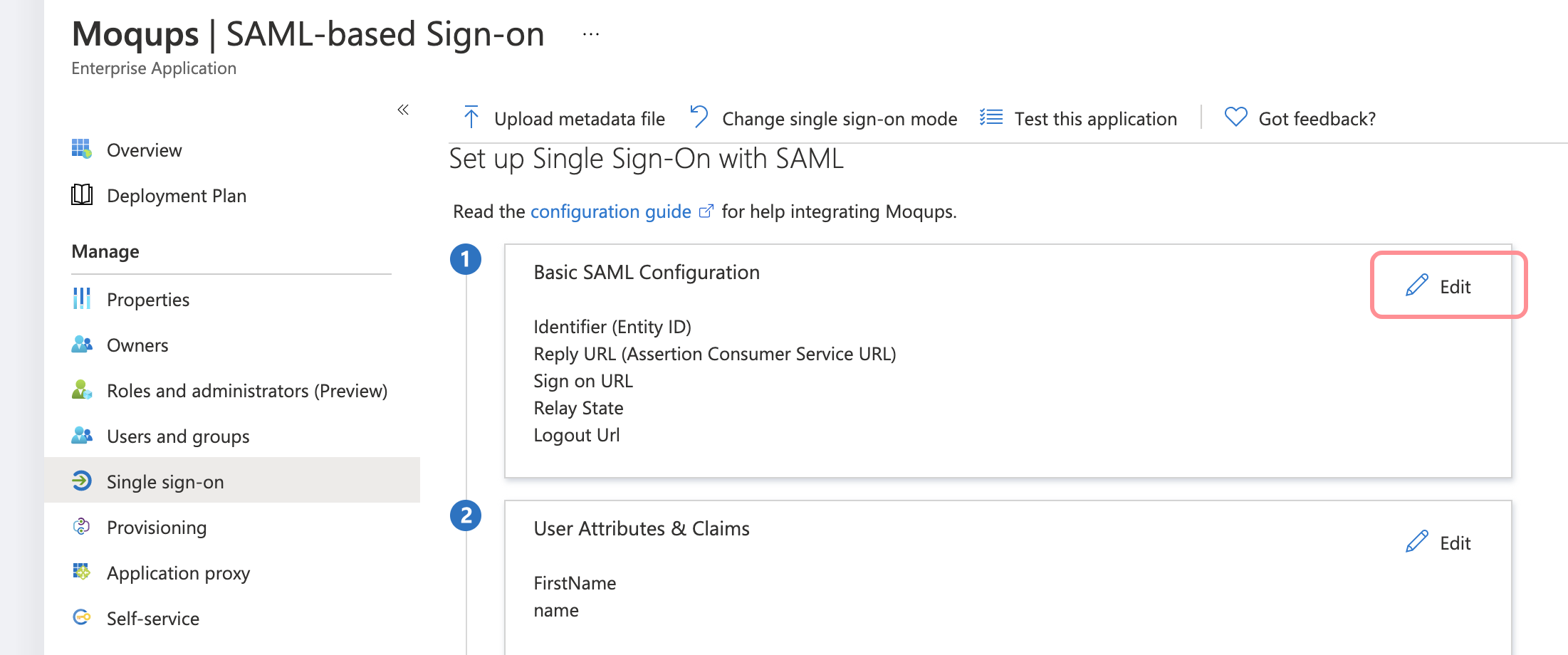

En la página Configurar inicio de sesión único con SAML, haz clic en el icono de edición/lápiz para Configuración Básica de SAML para editar la configuración:

-

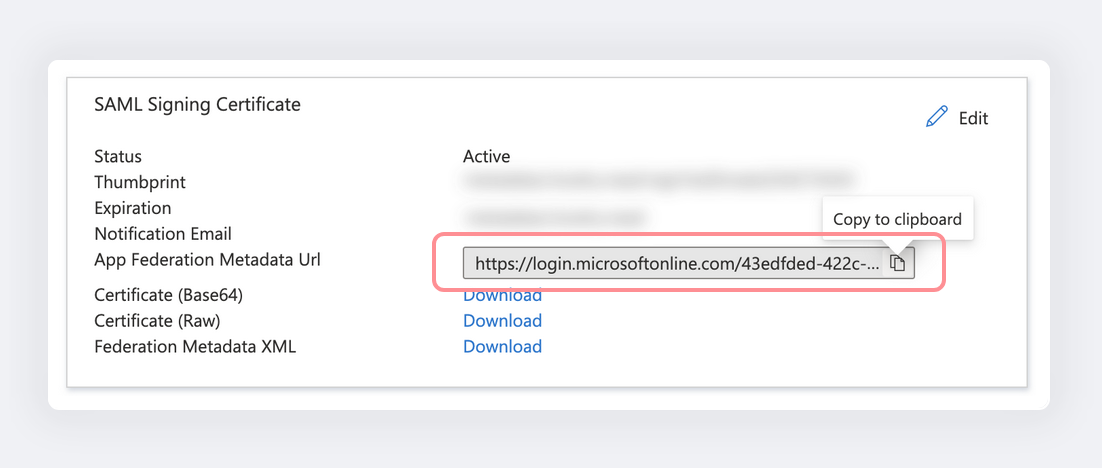

Copia la URL de Metadatos de Federación de la Aplicación:

-

Inicia sesión en Moqups.

-

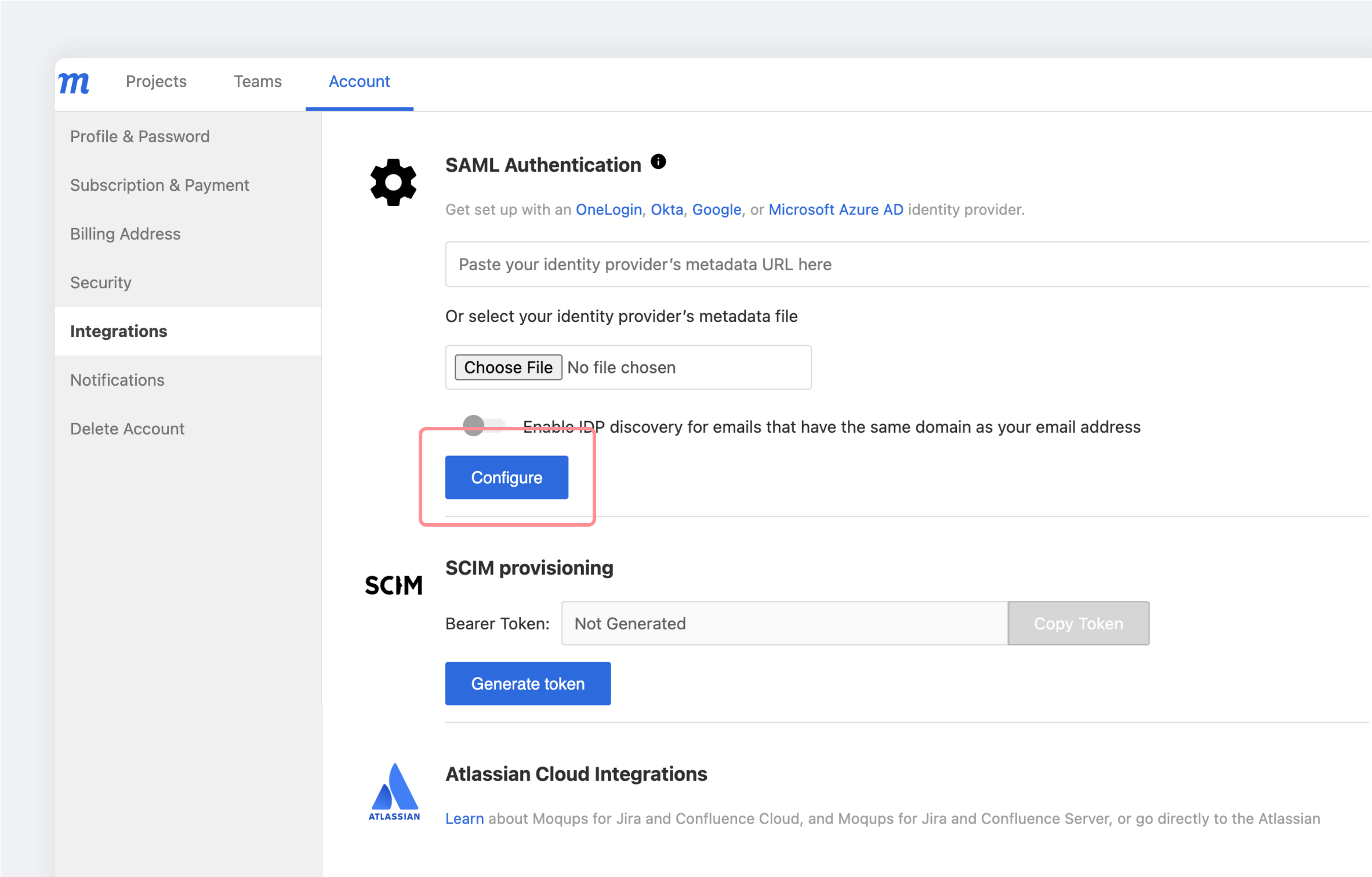

Ahora pega la URL de Metadatos de Federación de la Aplicación copiada en el Paso 10.

-

Haz clic en el botón Configurar

-

Tu configuración está ahora completa.

Renovar un Certificado de Firma SAML Vencido

Con Azure AD, deberás renovar tu Certificado de Firma SAML cuando venza. Azure te notificará antes de la fecha de vencimiento. Aquí están los pasos para renovar tu certificado de firma y agregarlo a Moqups:

-

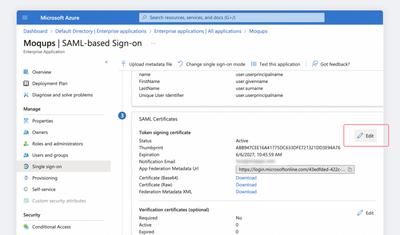

En tu Dashboard de Azure, abre la página de la aplicación Moqups.

-

Haz clic en la pestaña Inicio de sesión único.

-

Localiza la sección Certificados SAML de tu IDP y haz clic en el botón Editar.

-

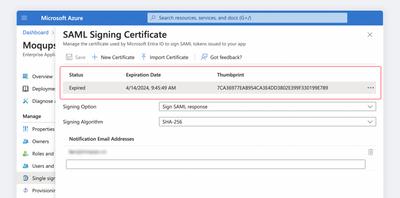

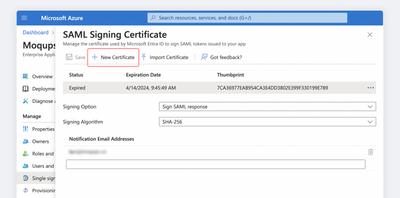

En el modal de Certificado de Firma SAML, verás tu certificado Vencido/Por Vencer.

-

Haz clic en el botón Nuevo Certificado para generar un nuevo certificado; deja la Opción de Firma y el Algoritmo de Firma como están.

-

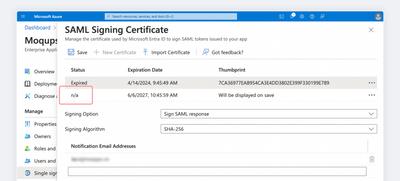

Verás la versión borrador del nuevo certificado, y su estado estará marcado como n/a.

-

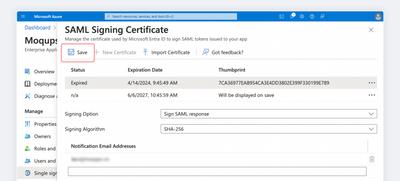

Ahora, presiona el botón Guardar para mostrar el nuevo certificado con su estado Inactivo.

-

Abre el Menú Contextual a la derecha del certificado Vencido/Por Vencer y haz clic en el botón Eliminar para eliminar el certificado antiguo.

-

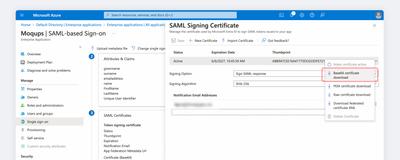

Ahora, abre el Menú Contextual a la derecha del certificado Inactivo y haz clic en Activar Certificado.

-

Una vez más, usa el Menú Contextual y descarga el certificado activo Base64.

-

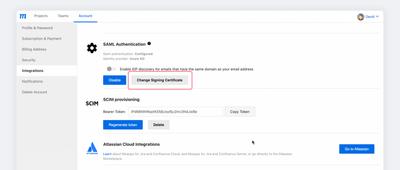

Ve a la página de Cuentas de tu Dashboard de Moqups.

-

Selecciona la pestaña de Integraciones.

-

En la sección de Autenticación SAML, haz clic en el botón Cambiar Certificado de Firma.

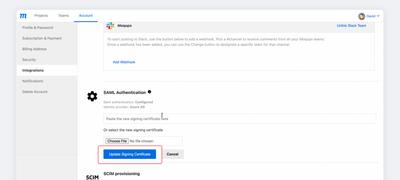

-

Pega o sube el nuevo certificado y haz clic en Actualizar Certificado de Firma.

-

Tu certificado actualizado está ahora activo.

SAML Personalizado

Si tu proveedor de identidad preferido no ofrece la capacidad de conectarse con Moqups, puedes usar la siguiente información para configurar una conexión SAML personalizada.

Requisitos

La autenticación SAML está disponible para los clientes de Moqups en nuestro Plan Ilimitado.

Parámetros a Configurar

Sigue estos parámetros para configurar tu conexión SAML personalizada:

URL del Servicio de Consumidor de Afirmaciones (ACS URL)

- La ACS URL a usar es:

https://api.moqups.com/saml/v2/acs

EntityID

moqups.saml2.sp.eid.gkoAgEAAoICA

Punto Final de Cierre de Sesión SAML

- Moqups no admite el Cierre de Sesión Único ni la duración de sesión configurada en tu IDP

Consideraciones a Tener en Cuenta

- Moqups admite enlace HTTP REDIRECT y enlace HTTP POST. Necesitas configurar los enlaces HTTP POST en los metadatos del IDP.

- Tu IDP debe asegurarse de que un usuario esté tanto autenticado como autorizado antes de enviar una afirmación. Si un usuario no está autorizado, no se deben enviar afirmaciones. Recomendamos que tu proveedor de identidad redirija a las personas a una página HTTP 403 o algo similar.

Configuraciones a Incluir

NameID (Requerido)

-

El formato de nameID de SAML debe ser del siguiente tipo de correo electrónico:

<saml:NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress"> YOURDOMAIN@email.com </saml:NameID>

Atributo de Nombre (Opcional)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="FirstName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

FIRST NAME

</saml:AttributeValue>

</saml:Attribute>

Atributo de Apellido (Opcional)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="LastName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

LAST NAME

</saml:AttributeValue>

</saml:Attribute>

Certificados

-

Certificado Público

- Moqups requiere que la respuesta SAML esté firmada.

- Los metadatos de tu IDP deben incluir un Certificado pem x.509 válido para que Moqups verifique tu identidad. Este es diferente de tu certificado SSL.

Moqups requiere que la respuesta SAML esté firmada.

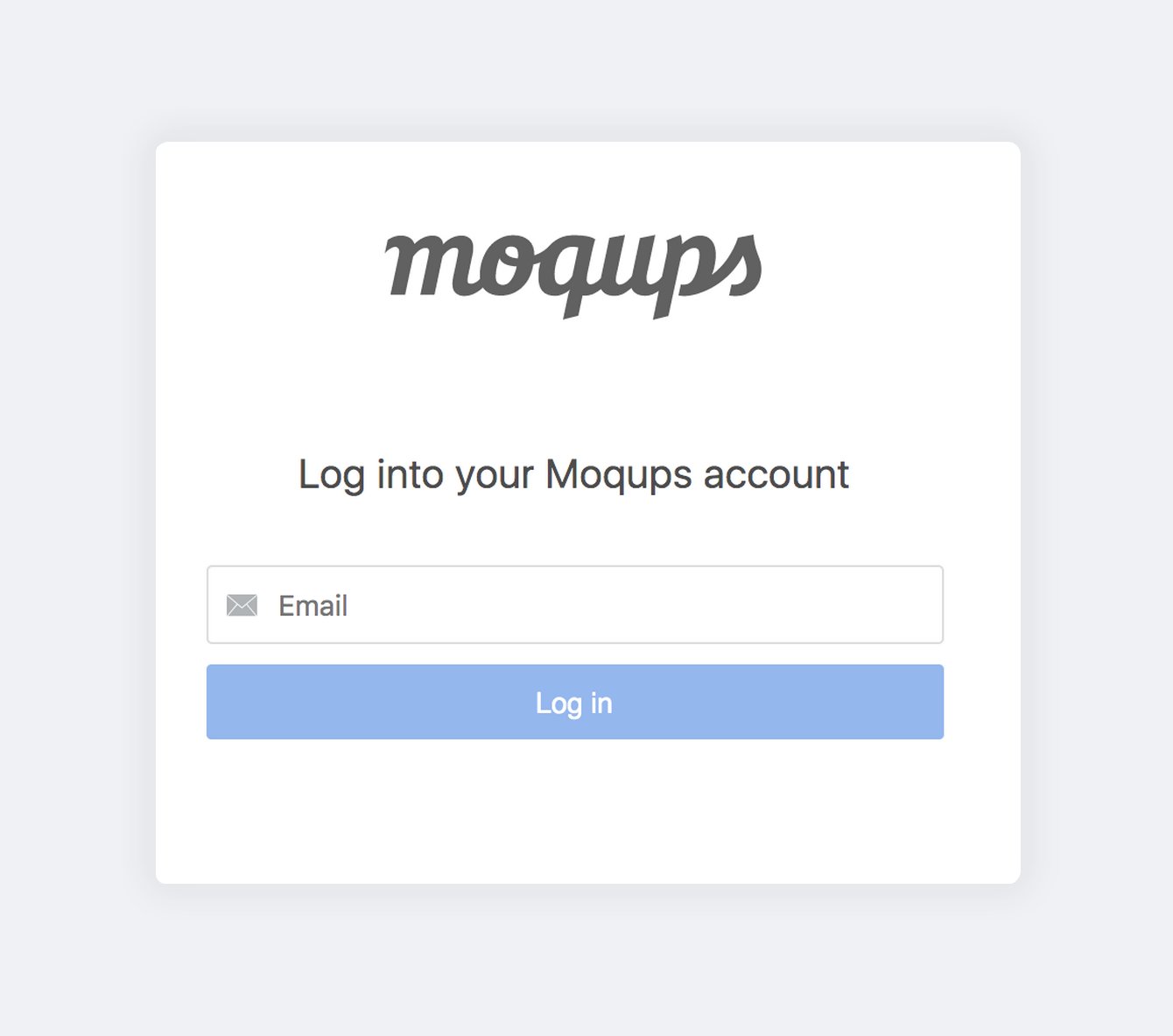

Iniciar sesión en Moqups con SAML/SSO

Una vez que se haya configurado la integración SAML, tus usuarios pueden usar SSO para iniciar sesión en Moqups:

- Ve a https://my.moqups.com/saml-login

- Ingresa tu dirección de correo electrónico

- Haz clic en Iniciar sesión

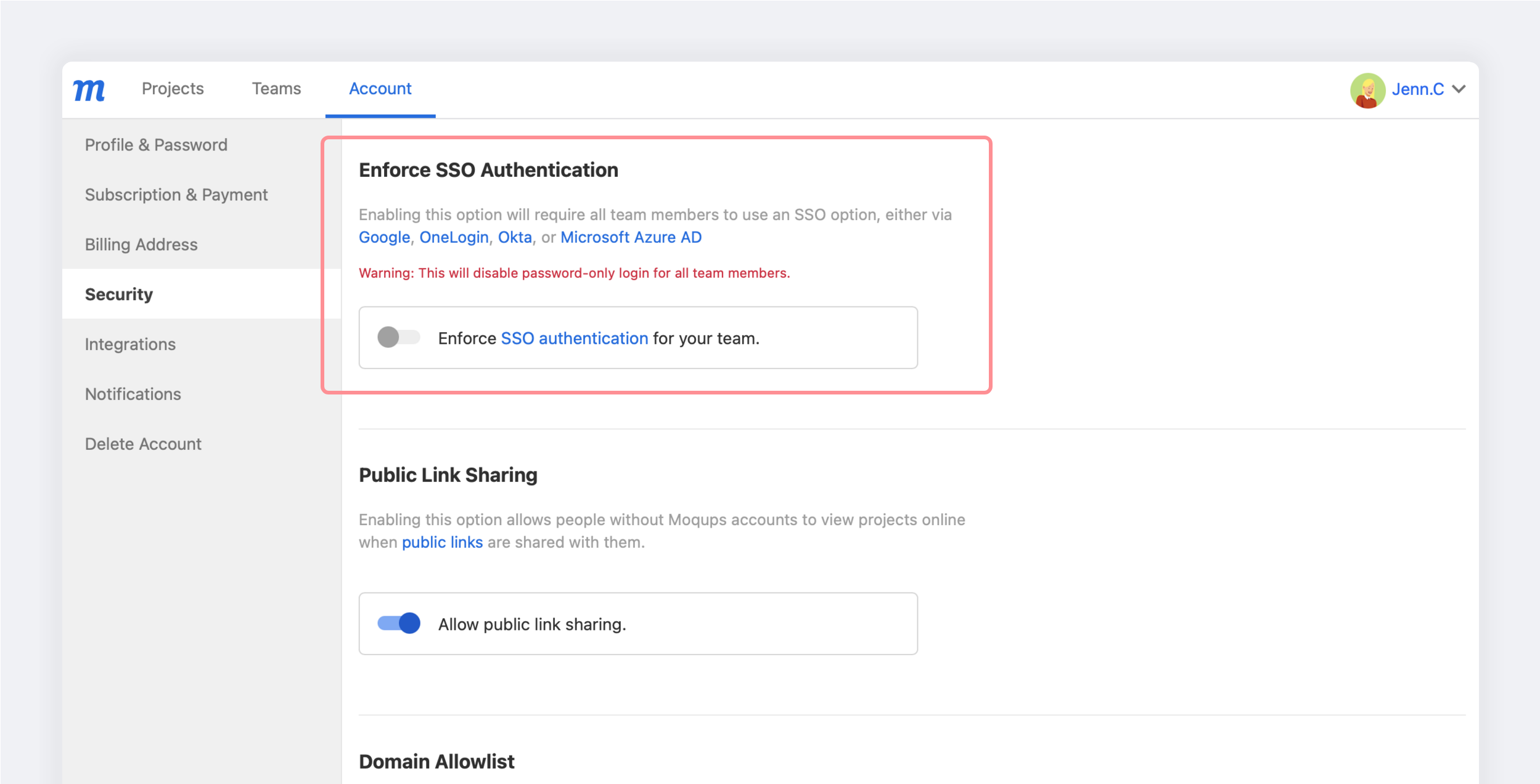

Aplicar la autenticación SSO

Para proporcionar una capa adicional de seguridad, los administradores de Moqups (propietarios del equipo) pueden requerir que todos los miembros de su equipo usen una opción de SSO, ya sea a través de una aplicación de terceros o uno de los proveedores SAML anteriores.

Habilitar la opción Aplicar Autenticación SSO significa que el inicio de sesión solo con contraseña quedará deshabilitado para todos los miembros del equipo.

Para deshabilitar el inicio de sesión solo con contraseña para tu equipo, tu propia cuenta de Administrador debe usar primero un proveedor SSO: SAML de OneLogin, SAML de Okta, SAML de Azure, Google SAML, o una aplicación de terceros.

Para aplicar la autenticación SSO para tu equipo:

- Ve a la ventana Cuentas de tu Dashboard

- Haz clic en la pestaña Seguridad

- En la sección Aplicar Autenticación SSO, establece el interruptor Aplicar Autenticación SSO para tu equipo en la posición ACTIVADO.

- Confirma tu elección presionando el botón Continuar en la ventana emergente.