Neste artigo:

SSO, ou Logon Único (Single Sign-On), permite que indivíduos usem um único conjunto de credenciais de identificação para se cadastrar e fazer login em uma variedade de diferentes sites e plataformas SaaS (Software as a Service).

A maioria das pessoas está familiarizada com o SSO ao se cadastrar com um aplicativo de terceiros, um recurso que permite usar suas credenciais existentes para se cadastrar e fazer login em muitos sites, incluindo o Moqups.

O Logon Único com SAML vai um passo além e permite que os funcionários de uma organização usem um único conjunto de credenciais para fazer login em uma variedade de sites e aplicativos que possam precisar para o trabalho.

O SAML (Security Assertion Markup Language) é o padrão aberto que permite que provedores de identidade (IDP) como OneLogin, Okta, Microsoft Azure AD ou Google transmitam credenciais de autorização para provedores de serviços (SP) como o Moqups. Se desejar, você também pode configurar um SAML Personalizado de logon único para IDPs que não estão nessa lista.

Quando o SAML estiver habilitado para sua conta do Moqups, os usuários podem usar o SSO simplesmente inserindo seu e-mail no login SAML. O Moqups então autentica suas credenciais via IDP – e eles podem começar a usar nosso aplicativo.

Você também pode configurar o provisionamento automático com SCIM (System for Cross-domain Identity Management). O SCIM permite que os departamentos de TI automatizem o processo de gerenciamento de identidade de usuários dentro de um IDP. Para configurar o SCIM, você precisará gerar um token de API no Moqups e adicioná-lo ao seu IDP. Você encontrará instruções para cada um dos nossos IDPs suportados abaixo.

Quem pode usar este recurso?

Todas as contas Unlimited do Moqups podem habilitar o SSO configurando o SAML com seu IDP.

Para configurar uma integração SAML, você precisará de privilégios de Admin tanto no Moqups quanto no IDP escolhido.

Os Admins do Moqups também têm a opção de exigir que os membros da equipe usem uma opção de SSO, seja via aplicativo de terceiros ou um dos provedores SAML listados abaixo.

Ainda está procurando?

O provisionamento automático do SCIM também pode ser configurado para o Moqups usando qualquer um desses IDPs.

SAML OneLogin

Siga estas etapas para configurar o SAML do OneLogin para sua conta do Moqups:

-

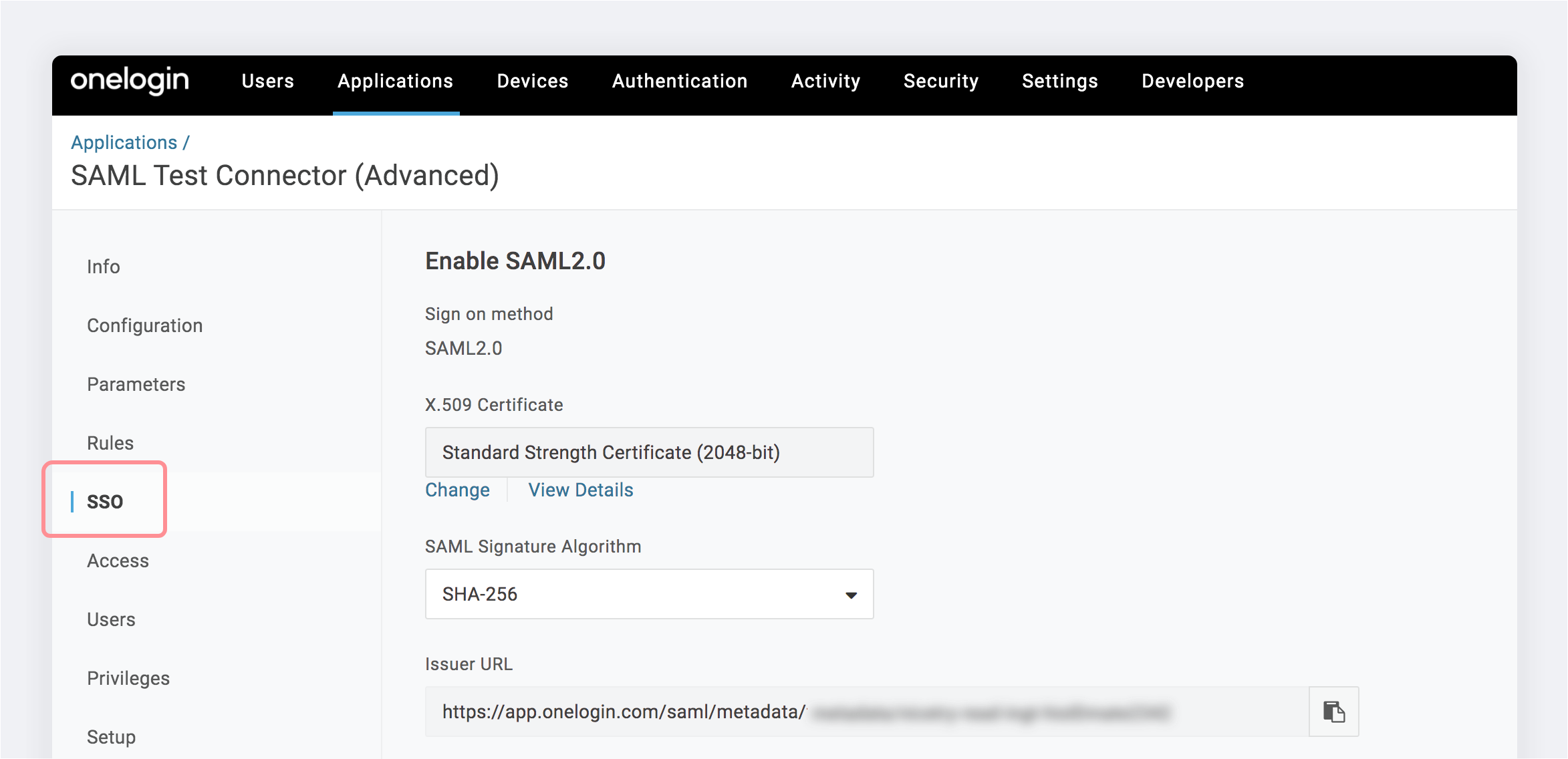

Depois de fazer login no OneLogin, selecione a aba SSO para o aplicativo Moqups.

-

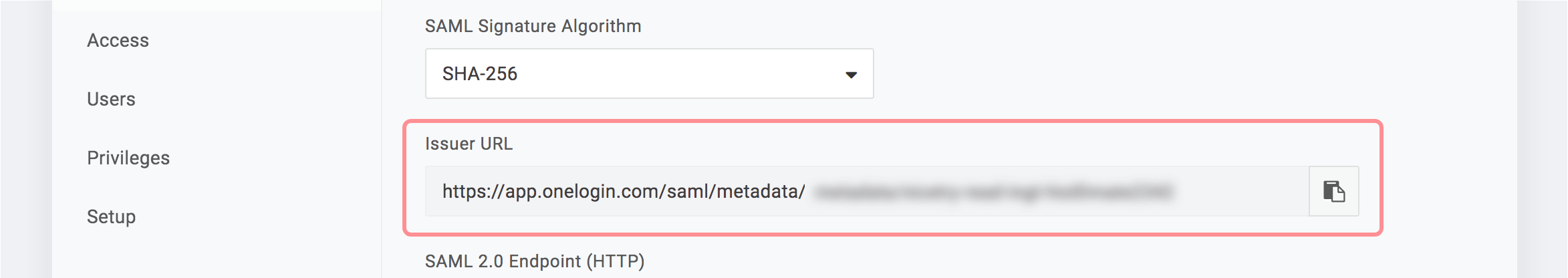

No campo Issuer URL, copie os metadados do provedor de identidade.

-

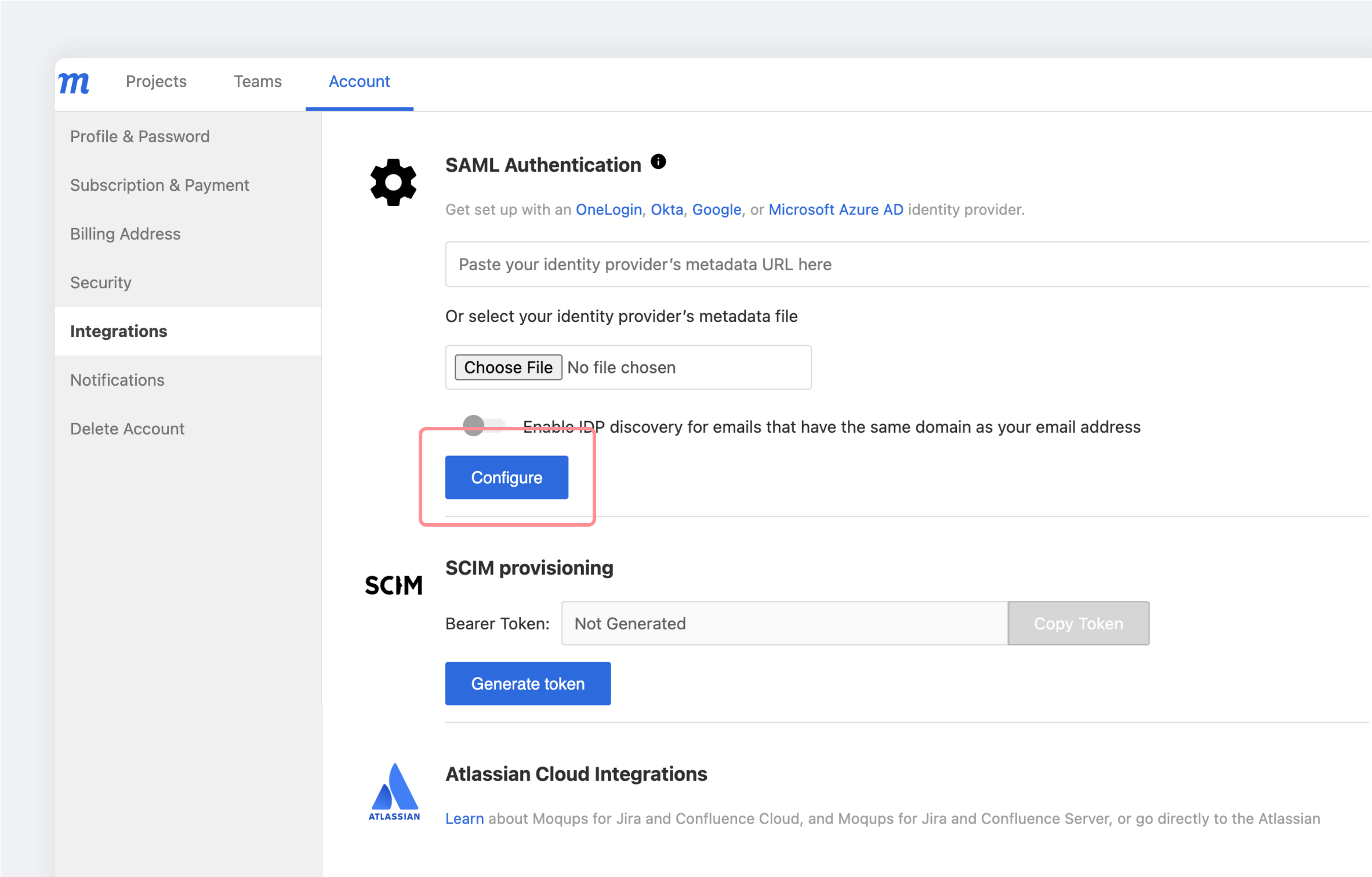

Clique aqui para fazer login no Moqups e ir para a aba Integração na página Conta do seu Painel.

-

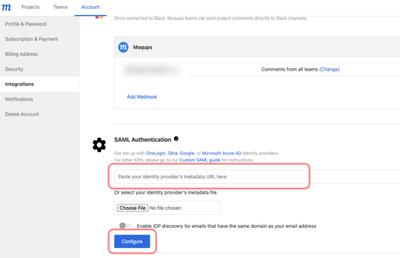

Na seção SAML Authentication da sua aba Integração, cole a URL dos metadados do provedor de identidade copiada na Etapa 2 e clique no botão Configure.

-

Sua configuração está concluída.

Configuração do SAML do Okta

Siga estas etapas para configurar o SAML do Okta para sua conta do Moqups:

-

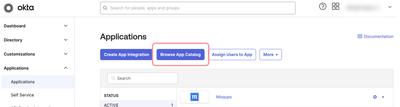

Depois de fazer login no Okta, selecione a aba Applications e clique no botão Browse App Catalog.

-

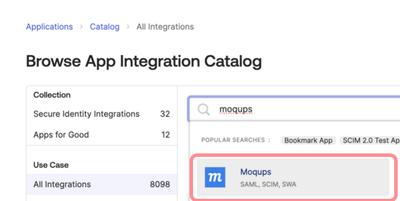

Procure por Moqups no Browse App Integration Catalog e clique em Moqups

-

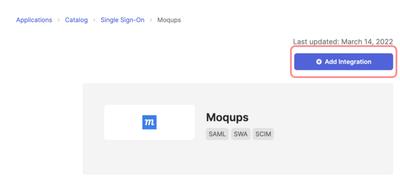

Clique no botão Add Integration.

-

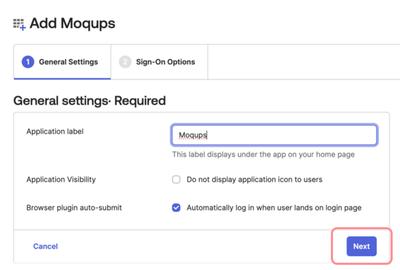

Quando a página Add Moqups abrir, vá para a aba General Settings e clique no botão Next.

-

Envie um e-mail para support@moqups.com para obter o Certificado de Criptografia do Moqups. Salve o arquivo moqups.pem em seu desktop.

-

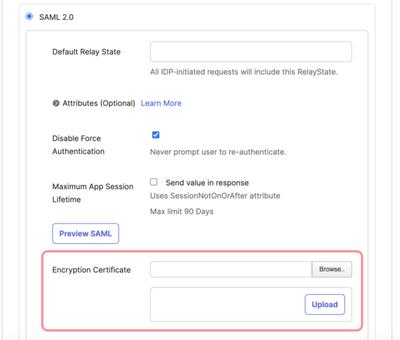

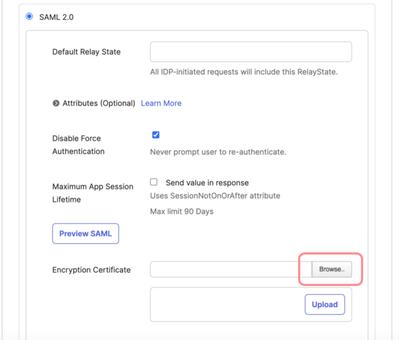

Ainda na página Add Moqups, mude para a aba Sign-On Options e role para baixo até o campo Encryption Certificate. Clique no botão Browse para encontrar o certificado moqups.pem salvo na etapa anterior (Etapa 5).

-

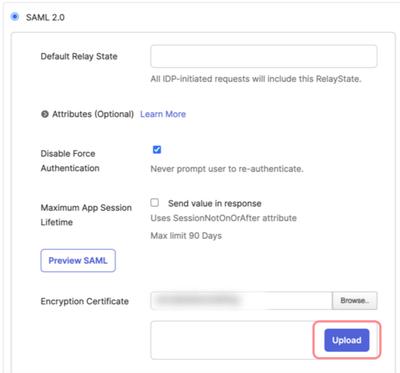

Selecione o Certificado de Criptografia SAML do Moqups (moqups.pem) e clique no botão Upload.

-

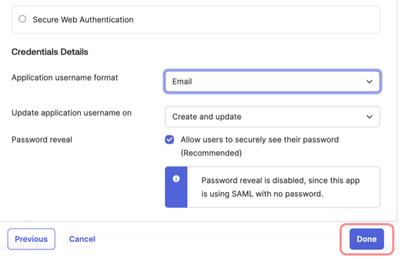

Agora, role mais para baixo na página Add Moqups até Credential Details. Para o Application username format, escolha Email e clique no botão Done.

-

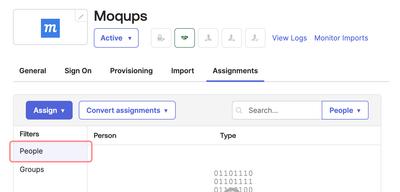

Depois de clicar em Done na página Sign-On Options, a página de integração do Moqups no Okta será aberta, e a aba Assignments será pré-selecionada. Clique no botão Assign e selecione People na lista Filters. Agora, na lista Person, você pode selecionar os usuários que terão acesso ao aplicativo Moqups.

-

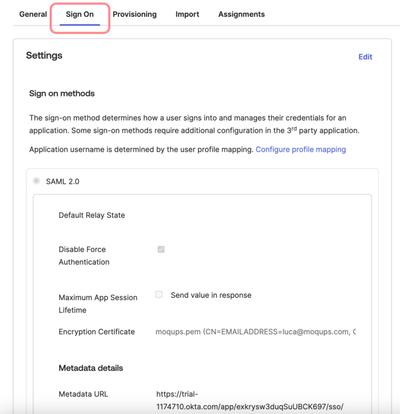

Agora, selecione a aba Sign On da mesma página e role para baixo até a seção de detalhes de Metadata.

-

Na seção Metadata details, copie a Metadata URL. Depois de copiar a URL, você precisará fazer login no Moqups e ir ao Painel do aplicativo Moqups.

-

No Painel do Moqups, vá para a página Conta e selecione a aba Integrações. Role até a seção SAML Authentication e cole a URL de Metadados do provedor de identidade copiada na última etapa (Etapa 11) no campo disponível. Em seguida, clique no botão Configure.

-

Sua configuração está concluída.

SAML do Microsoft Azure AD

Esta seção fornece uma visão geral e as etapas necessárias para configurar a autenticação SAML para o Moqups e o Microsoft Azure AD.

Conteúdo

- Recursos suportados

- Requisitos

- Instruções de configuração passo a passo

- Renovar um Certificado de Assinatura SAML Expirado

Recursos suportados

A integração SAML do Microsoft Azure/Moqups suporta atualmente os seguintes recursos:

- SSO iniciado pelo SP

- SSO iniciado pelo IDP

- Provisionamento JIT (Just In Time)

Requisitos

A autenticação SAML está disponível para clientes do Moqups no nosso Plano Unlimited.

Instruções de Configuração Passo a Passo

Dentro do Azure AD, você precisará adicionar o Moqups da galeria à sua lista de aplicativos SaaS gerenciados. Em seguida, dentro do aplicativo Moqups, você precisará adicionar a URL de metadados do Azure ao seu Painel.

Siga estas etapas:

-

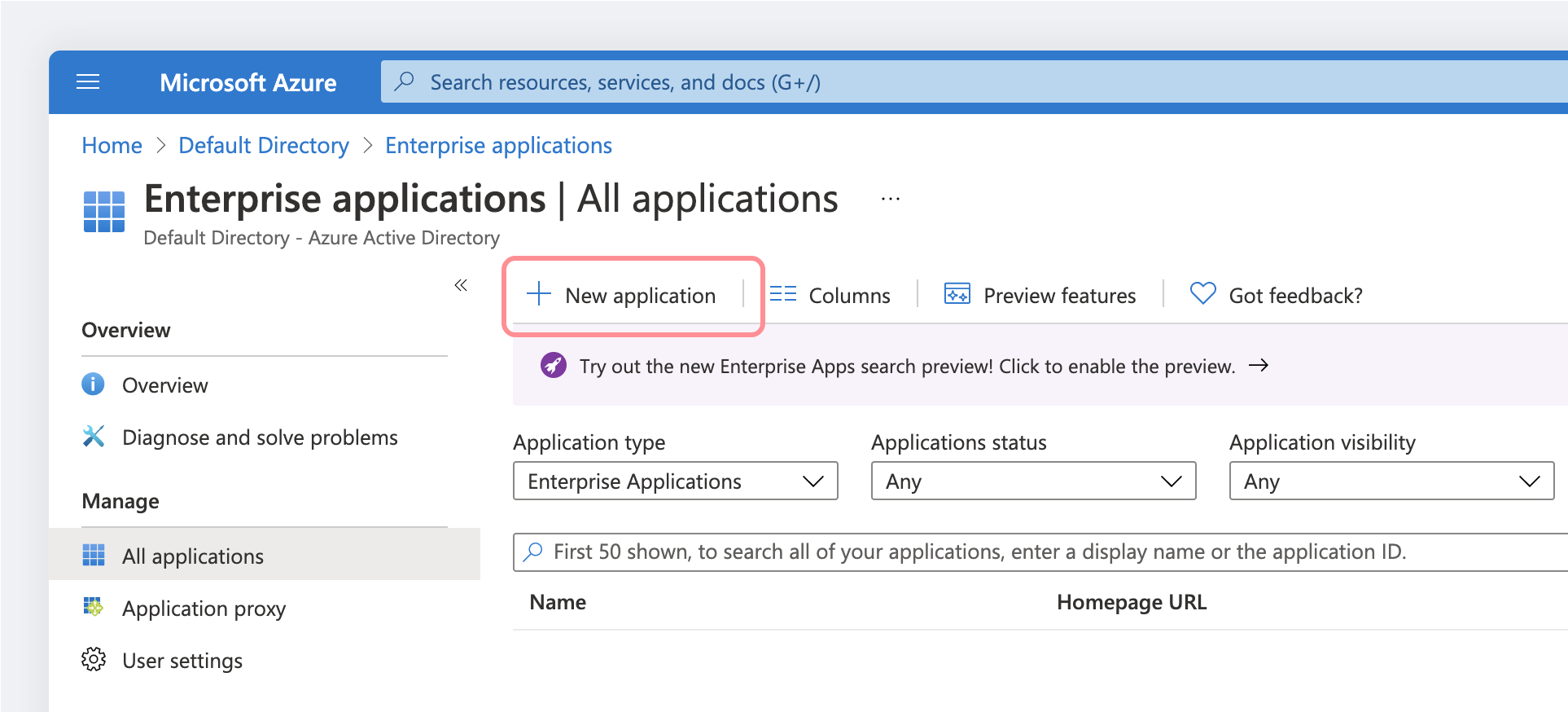

Faça login no portal Azure.

-

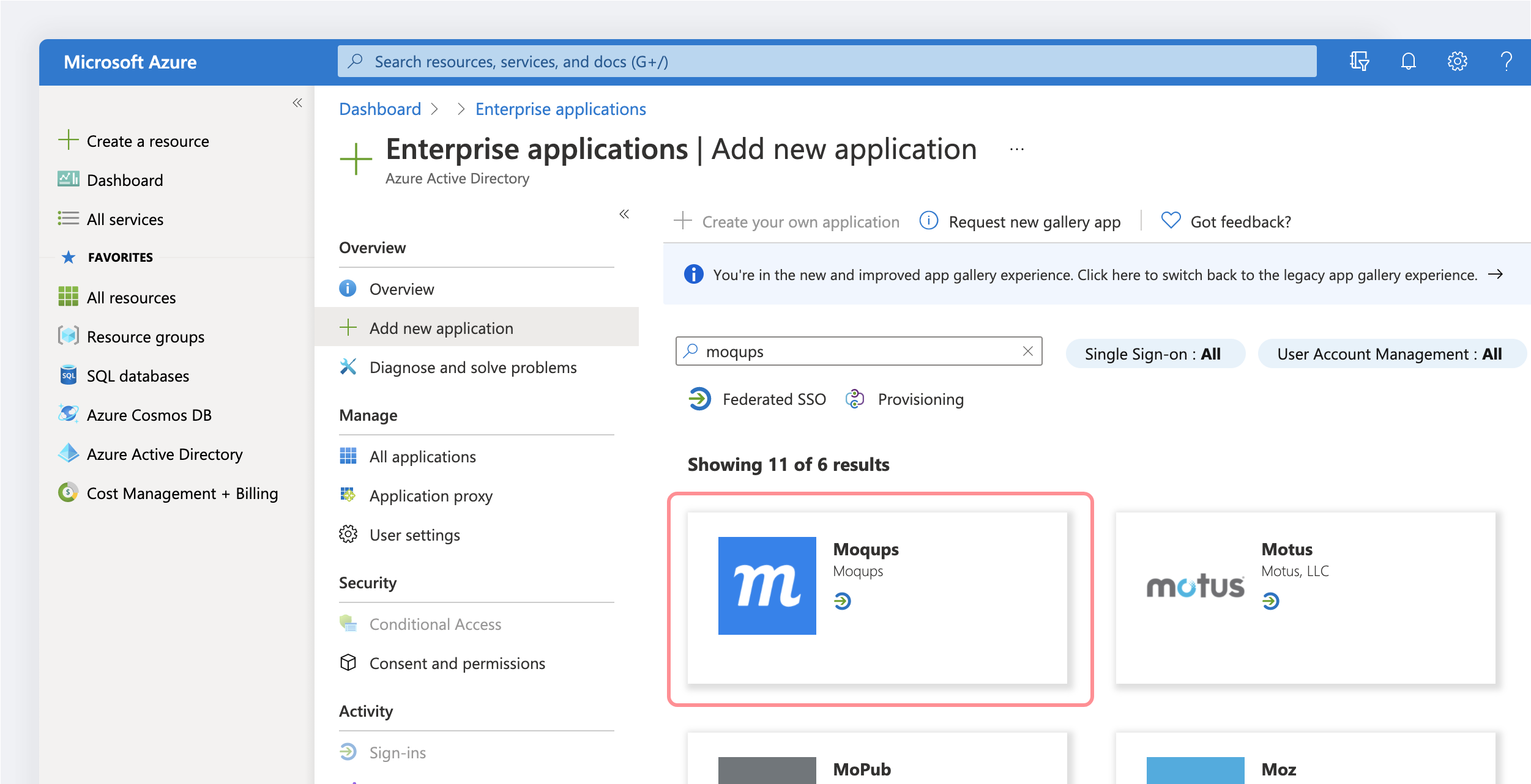

Selecione Azure Active Directory → Enterprise applications → +New application

-

Para adicionar um novo aplicativo, selecione New application:

-

Na seção Add from the gallery, digite Moqups na caixa de pesquisa.

-

Selecione o aplicativo Moqups no painel de resultados.

-

Você deve ser redirecionado para o aplicativo Moqups dentro do Azure (caso contrário, vá para Azure Active Directory → Enterprise applications → All applications → Moqups)

-

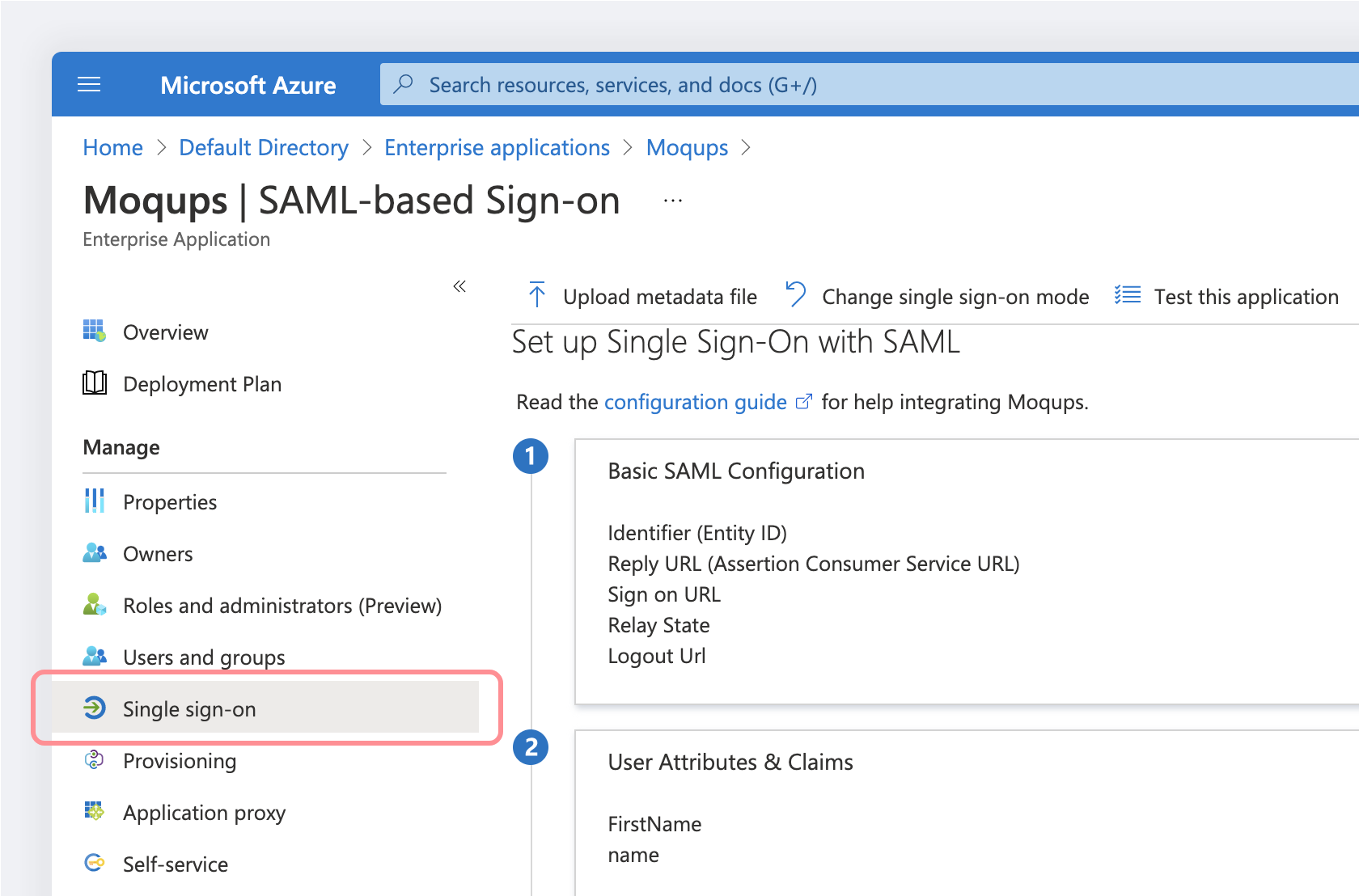

Vá para Single sign-on:

-

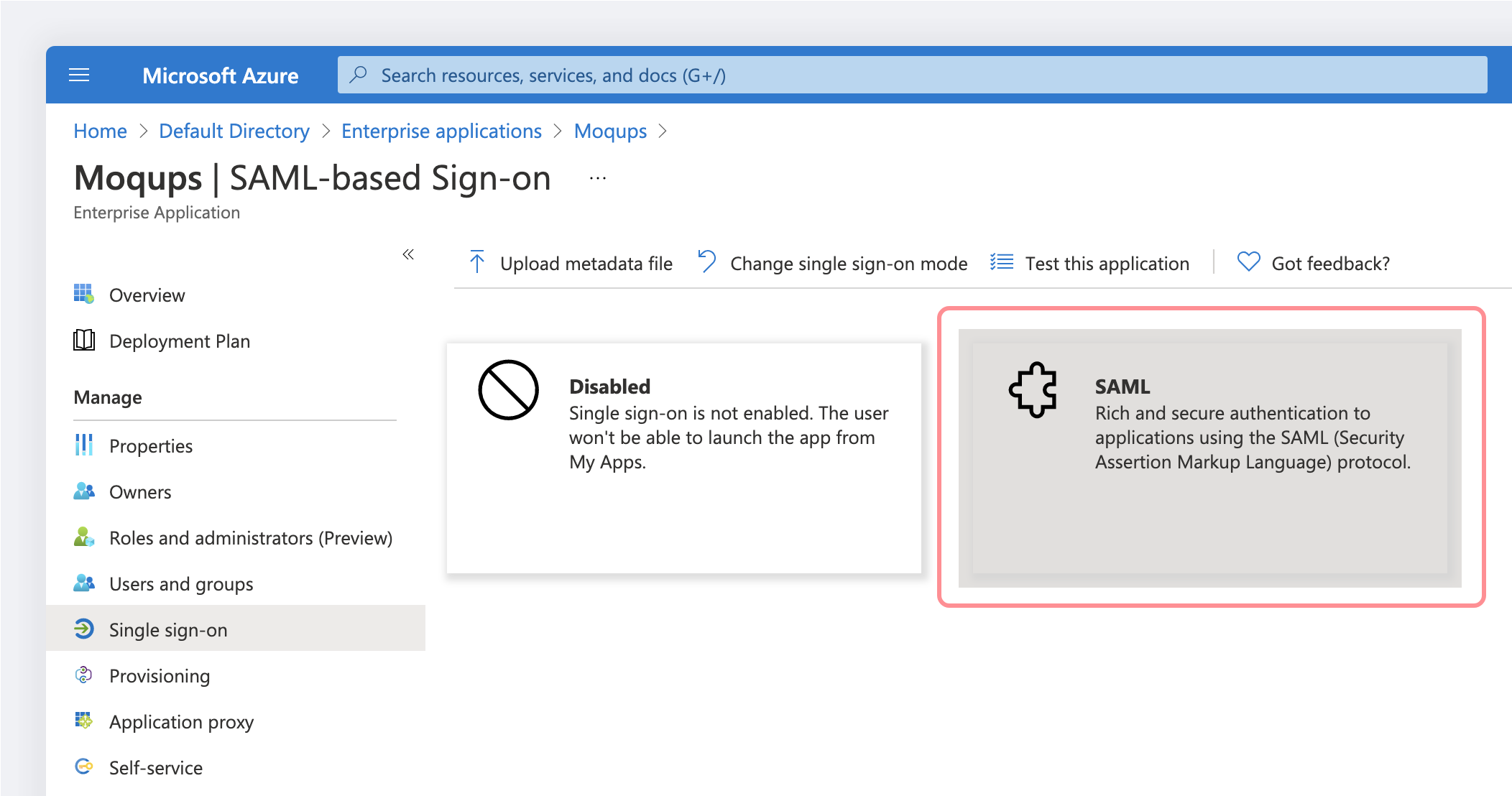

Na página Select a single sign-on method, selecione SAML:

-

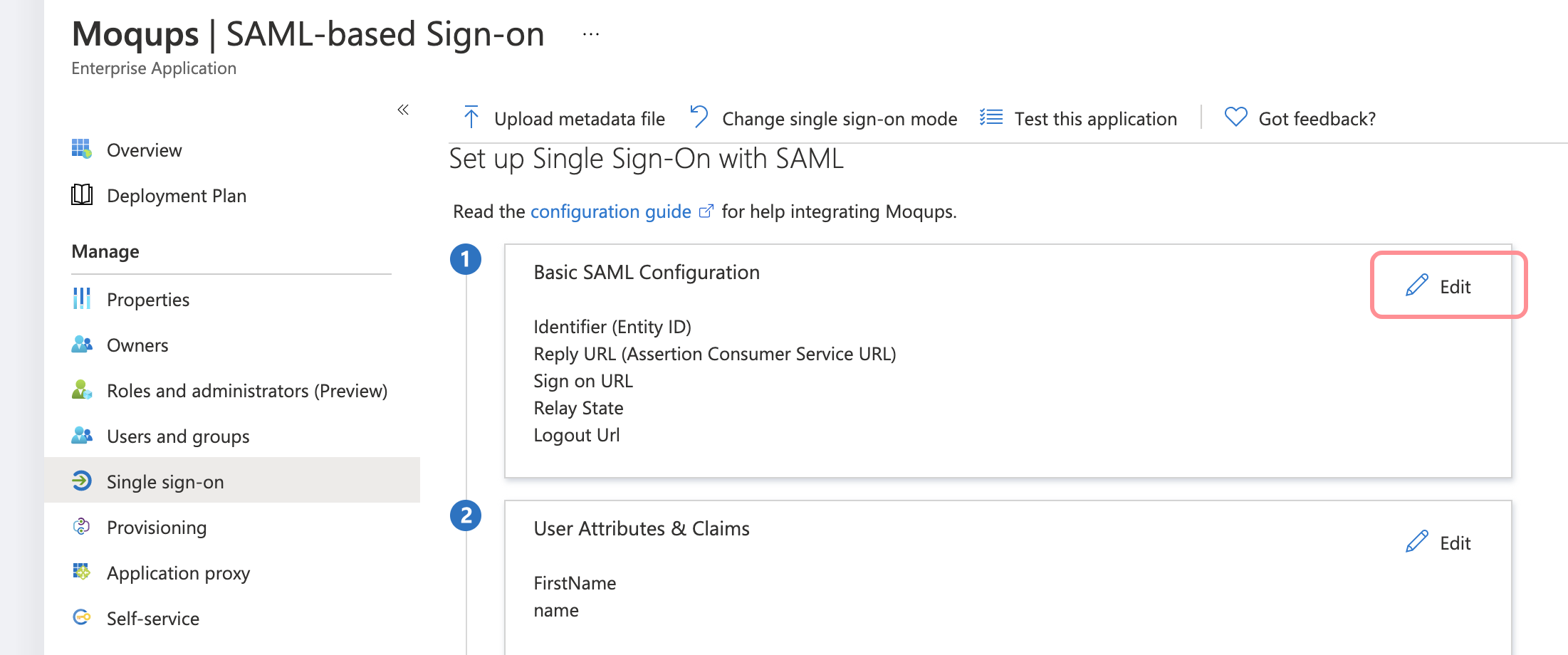

Na página Set up single sign-on with SAML, clique no ícone de edição/caneta para Basic SAML Configuration para editar as configurações:

-

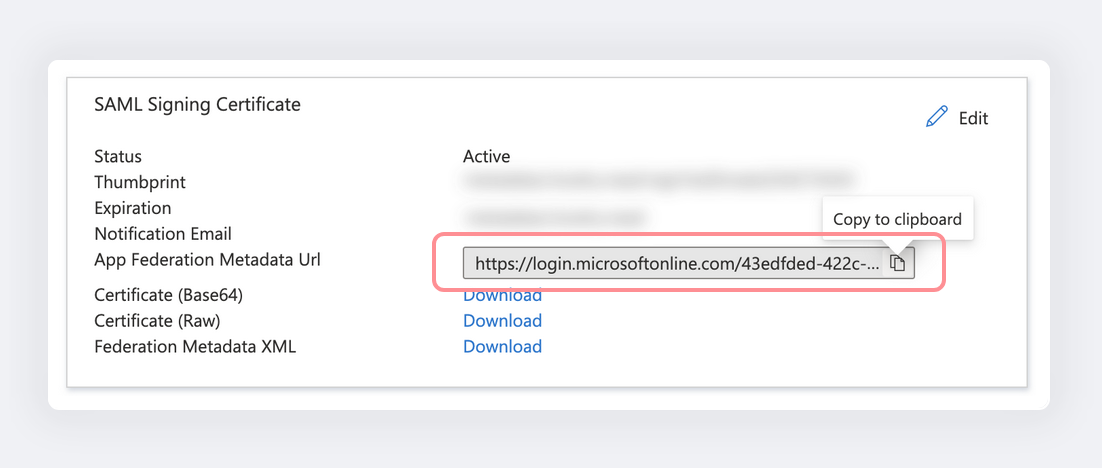

Copie a App Federation Metadata URL:

-

Faça login no Moqups.

-

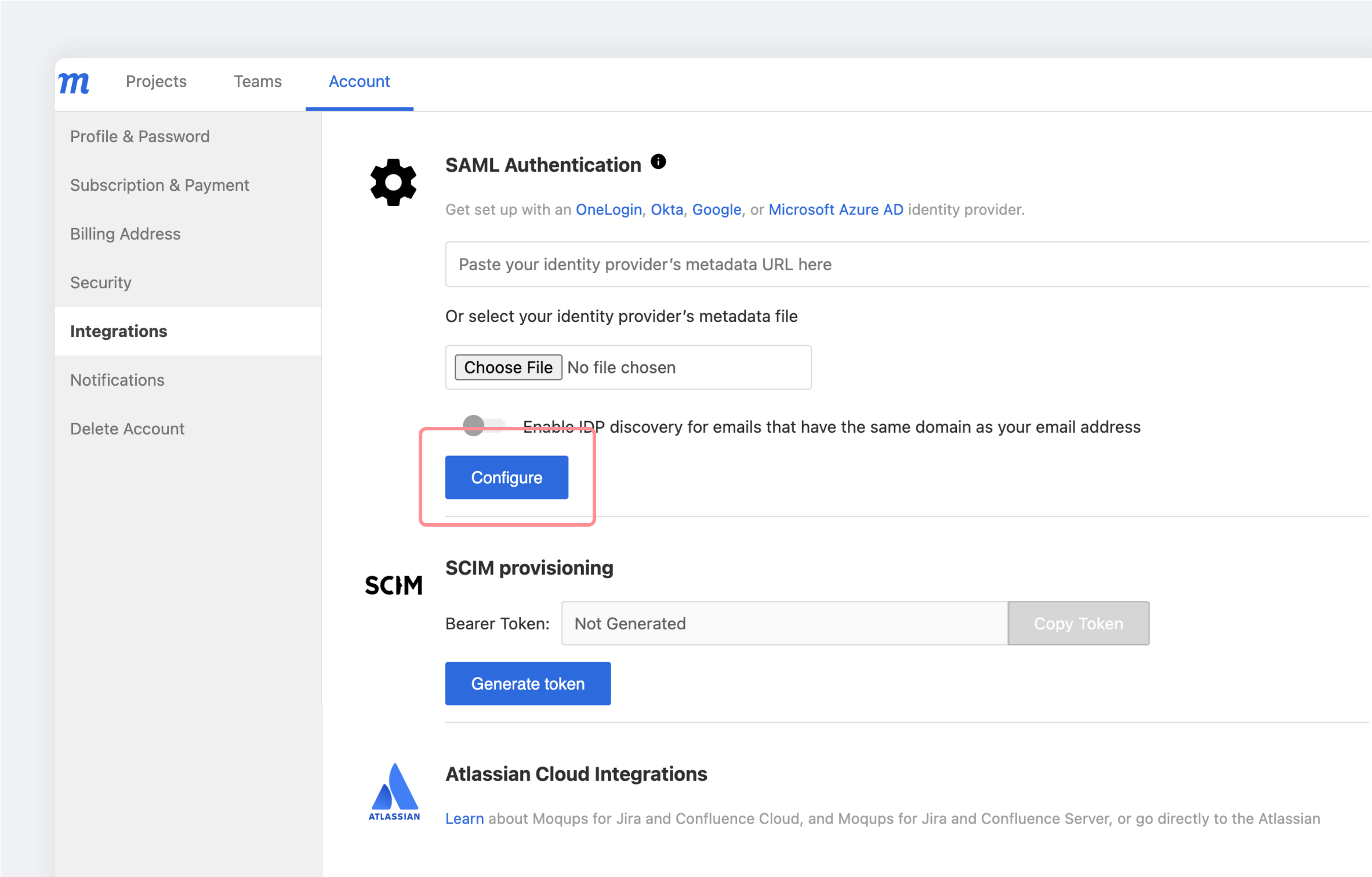

Vá para https://my.moqups.com/dashboard/account/integrations

-

Agora cole a App Federation Metadata URL copiada na Etapa 10.

-

Clique no botão Configure

-

Sua configuração está concluída.

Renovar um Certificado de Assinatura SAML Expirado

Com o Azure AD, você precisará renovar seu Certificado de Assinatura SAML quando ele expirar. O Azure o notificará antes da data de expiração. Aqui estão as etapas para renovar seu certificado de assinatura e adicioná-lo ao Moqups:

-

No seu Painel do Azure, abra a página do aplicativo Moqups.

-

Clique na aba Single sign on.

-

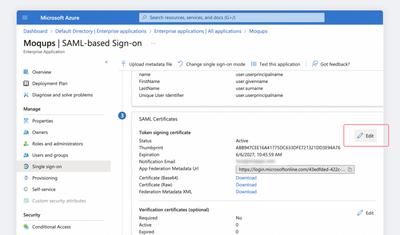

Localize a seção SAML Certificates do seu IDP e clique no botão Edit.

-

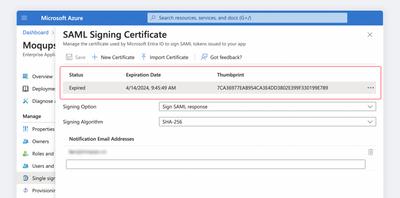

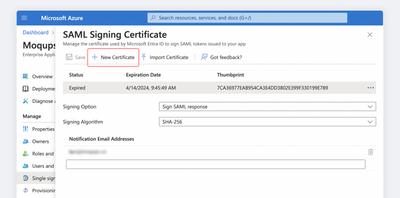

No modal SAML Signing Certificate, você verá seu certificado Expirando/Expirado.

-

Clique no botão New Certificate para gerar um novo certificado; deixe as opções Signing Option e Signing Algorithm como estão.

-

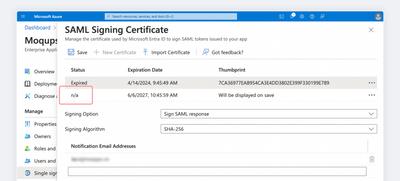

Você verá a versão de rascunho do novo certificado, e seu status será marcado como n/a.

-

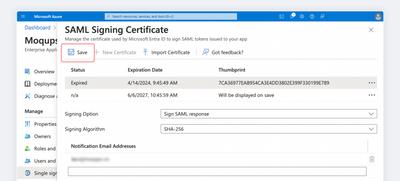

Agora, clique no botão Save para exibir o novo certificado com seu status Inactive.

-

Abra o Menu de Contexto à direita do certificado Expirando/Expirado e clique no botão Delete para remover o certificado antigo.

-

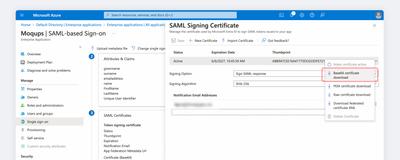

Agora, abra o Menu de Contexto à direita do certificado Inactive e clique em Make Certificate Active.

-

Mais uma vez, use o Menu de Contexto e baixe o certificado Base64 ativo.

-

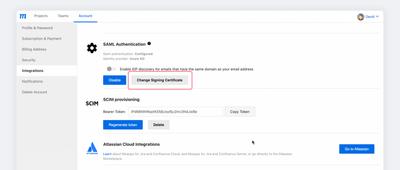

Vá para a página Contas do seu Painel do Moqups.

-

Selecione a aba Integrações.

-

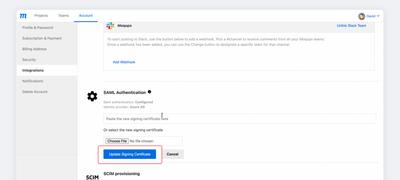

Na seção SAML Authentication, clique no botão Change Signing Certificate.

-

Cole ou envie o novo certificado e clique em Update Signing Certificate.

-

Seu certificado atualizado agora está ativo.

SAML Personalizado

Se o seu provedor de identidade preferido não oferece a capacidade de conectar com o Moqups, você pode usar as informações a seguir para configurar uma conexão SAML personalizada.

Requisitos

A autenticação SAML está disponível para clientes do Moqups no nosso Plano Unlimited.

Parâmetros a Configurar

Siga estes parâmetros para configurar sua conexão SAML personalizada:

URL do Assertion Consumer Service (ACS URL)

- A ACS URL a ser usada é:

https://api.moqups.com/saml/v2/acs

EntityID

moqups.saml2.sp.eid.gkoAgEAAoICA

Endpoint de Logout SAML

- O Moqups não suporta Logout Único ou duração de sessão configurada no seu IDP

Considerações a Ter em Mente

- O Moqups suporta ligação HTTP REDIRECT e ligação HTTP POST. Você precisa configurar ligações HTTP POST nos metadados do IDP.

- Seu IDP precisa garantir que um usuário seja autenticado e autorizado antes de enviar uma asserção. Se um usuário não estiver autorizado, asserções não devem ser enviadas. Recomendamos que seu provedor de identidade redirecione as pessoas para uma página HTTP 403 ou algo semelhante.

Configurações a Incluir

NameID (Obrigatório)

-

O formato nameID do SAML precisa ser do seguinte tipo de e-mail:

<saml:NameID Format="urn:oasis:names:tc:SAML:1.1:nameid-format:emailAddress"> YOURDOMAIN@email.com </saml:NameID>

Atributo de Nome (Opcional)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="FirstName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

FIRST NAME

</saml:AttributeValue>

</saml:Attribute>

Atributo de Sobrenome (Opcional)

<saml:Attribute

NameFormat="urn:oasis:names:tc:SAML:2.0:attrname-format:basic"

Name="LastName">

<saml:AttributeValue

xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance"

xsi:type="xs:string">

LAST NAME

</saml:AttributeValue>

</saml:Attribute>

Certificados

-

Certificado Público

- O Moqups exige que a resposta SAML seja assinada.

- Os metadados do seu IDP precisam incluir um Certificado pem x.509 válido para o Moqups verificar sua identidade. Este é diferente do seu certificado SSL.

O Moqups exige que a resposta SAML seja assinada.

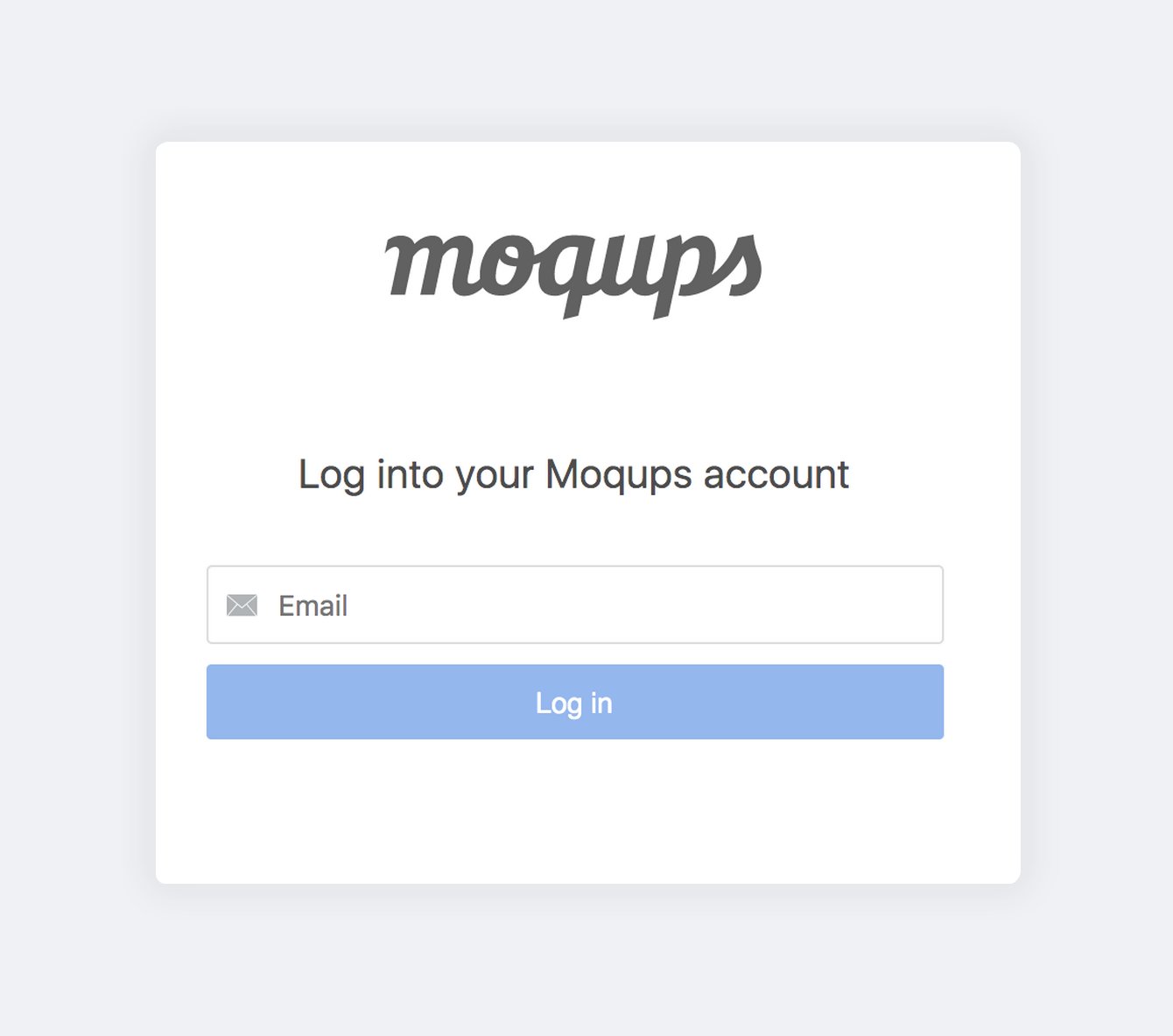

Fazer login no Moqups com SAML/SSO

Depois que a integração SAML for configurada, seus usuários podem usar o SSO para fazer login no Moqups:

- Acesse https://my.moqups.com/saml-login

- Digite seu endereço de e-mail

- Clique em Log in

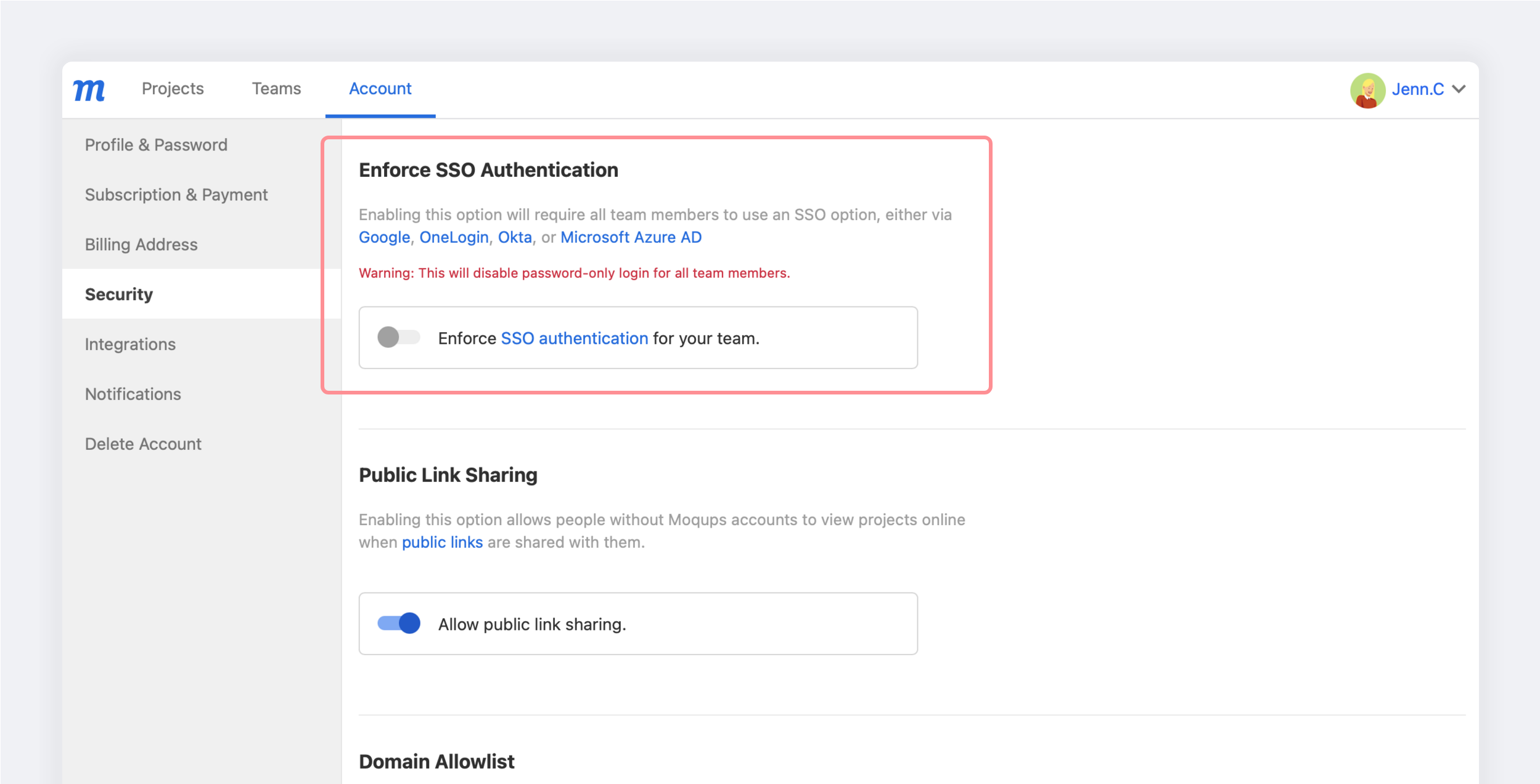

Impor autenticação SSO

Para fornecer uma camada adicional de segurança, os administradores do Moqups (proprietários de equipes) podem exigir que todos os membros da equipe usem uma opção de SSO, seja via aplicativo de terceiros ou um dos provedores SAML acima.

Habilitar a opção Enforce SSO Authentication significa que o login somente por senha será desativado para todos os membros da equipe.

Para desativar o login somente por senha para sua equipe, sua própria conta Admin deve primeiro usar um provedor SSO: SAML OneLogin, SAML Okta, SAML Azure, SAML Google, ou um aplicativo de terceiros.

Para impor a autenticação SSO para sua equipe:

- Vá para a janela Contas do seu Painel

- Clique na aba Security

- Na seção Enforce SSO Authentication, defina o botão Enforce SSO Authentication for your team para a posição LIGADO.

- Confirme sua escolha pressionando o botão Continue no pop-up.